Много програми изискват повишение при стартиране (иконата на щита до иконата), но всъщност те не изискват администраторски права за нормалната си работа (например вие ръчно сте предоставили необходимите права на потребителите в програмната директория в ProgramFiles и клонове на регистъра, които се използват от програмата). Съответно, когато стартирате такава програма от обикновен потребител, ако контролът на потребителските акаунти е активиран на компютъра, ще се появи UAC подкана и потребителят ще трябва да въведе администраторската парола. За да заобиколят този механизъм, много хора просто деактивират UAC или дават на потребителя административни права на компютъра, като го добавят към локалната група администратори. Естествено, и двата метода не са безопасни.

Защо едно нормално приложение се нуждае от администраторски права

Може да са необходими права на администратор, за да може програмата да променя някои файлове (регистрационни файлове, конфигурации и т.н.) в собствената си папка в C:\Program Files (x86)\SomeApp). По подразбиране потребителите нямат права да редактират тази директория, съответно за нормалната работа на такава програма са необходими администраторски права. За да разрешите този проблем, под администратора на ниво NTFS, трябва ръчно да присвоите правото за промяна/запис за потребителя (или групата Потребители) към папката с програмата.

Забележка. Всъщност практиката за съхраняване на променящите се данни на приложението в собствената му директория в C:\Program Files не е правилна. По-правилно е данните за приложението да се съхраняват в потребителския профил. Но това е въпрос на мързел и некомпетентност на разработчиците.

Стартиране на програма, която изисква администраторски права от стандартен потребител

По-рано сме описали как можете да използвате параметъра RunAsInvoker. Този метод обаче не е достатъчно гъвкав. Можете също да използвате /SAVECRED със запазване на администраторската парола (също несигурно). Нека разгледаме по-лесен начин за принудително стартиране на всяка програма без администраторски права (и без въвеждане на администраторска парола) с активиран UAC (ниво 4,3 или 2).

Например, нека вземем помощната програма за редактиране на системния регистър − regedit.exe(намира се в директорията C:\windows\system32). Когато стартирате regedit.exe, се появява UAC прозорец и ако не потвърдите повишаването на привилегиите, редакторът на системния регистър не се стартира.

Създайте файл на работния плот стартирайте като не-admin.batсъс следния текст:

cmd /min /C "set __COMPAT_LAYER=RUNASINVOKER && start "" %1"

Сега, за да принудите приложението да работи без администраторски права и да потиснете UAC подканата, просто плъзнете желания exe файл до това bat файлна работния плот.

След това редакторът на системния регистър трябва да стартира без UAC подкана. Отваряне на мениджъра на процеси и добавяне на колона Повишени(С повече високо ниворазрешения), ще видите, че системата има процес regedit.exe без повишени права (работи с потребителски права).

Опитайте да редактирате която и да е настройка в клона HKLM. Както можете да видите, достъпът за редактиране на регистъра в този клон е отказан (за този потребителняма разрешения за запис в клоновете на системния регистър). Но можете да добавяте и редактирате ключове в собствения клон на регистъра на потребителя - HKCU.

По същия начин можете да стартирате конкретно приложение чрез bat файл, просто посочете пътя до изпълнимия файл.

run-app-as-non-admin.bat

Задайте ApplicationPath="C:\Program Files\MyApp\testapp.exe"

cmd /min /C "set __COMPAT_LAYER=RUNASINVOKER && start "" %ApplicationPath%"

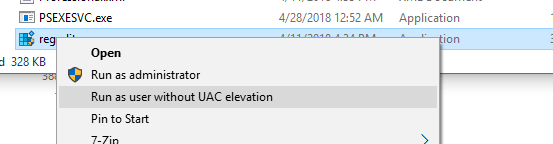

Можете също да добавите контекстно меню, което добавя възможност всички приложения да работят без повишаване. За да направите това, създайте следното .reg файли го импортирайте в регистъра.

Windows Редактор на регистъраВерсия 5.00

@="cmd /min /C \"set __COMPAT_LAYER=RUNASINVOKER && start \"\" \"%1\"\""

След това, за да стартирате всяко приложение без администраторски права, просто изберете елемента "" в контекстното меню.

__COMPAT_LAYER променлива на средата и параметър RunAsInvoker

Променливата на средата __COMPAT_LAYER ви позволява да зададете различни нива на съвместимост за приложения (таб Съвместимоств имоти exe файл). С тази променлива можете да посочите настройките за съвместимост, с които искате да стартирате програмата. Например, за да стартирате приложение в режим на съвместимост с Windows 7 при разделителна способност 640x480, задайте:

задайте __COMPAT_LAYER=Win7RTM 640x480

От опциите на променливата __COMPAT_LAYER, които са интересни за нас, ние избираме следните параметри:

- RunAsInvoker- стартиране на приложение с привилегии на родителски процес без UAC подкана.

- RunAsHighest- стартирайте приложението с максималните права, достъпни за потребителя (подканата UAC се появява, ако потребителят има администраторски права).

- RunAsAdmin- стартирайте приложението с администраторски права (заявката за AUC винаги се появява).

Тези. параметърът RunAsInvoker не предоставя администраторски права, а само блокира появата на UAC прозореца.

Запалих се от тази идея за сигурност и реших да опитам да направя същото за себе си.

Тъй като имам Windows 7 Professional, първата идея беше да използвам AppLocker "a, но бързо стана ясно, че той не иска да работи в моето издание на Windows и изисква Ultimate или Enterprise. Поради лицензирането на моя Windows и изпразване на портфейла ми, опцията с AppLocker" изчезна.

Следващият опит беше за настройка групови политикиограничено използване на програми. Тъй като AppLocker е "изпомпвана" версия на този механизъм, логично е да опитате политики, особено след като те са безплатни за потребителите на Windows :)

Да отидем на настройките:

gpedit.msc -> Компютърна конфигурация -> Настройки на Windows -> Настройки за защита -> Политики за ограничаване на софтуера

Ако няма правила, системата ще предложи да генерира автоматични правила, които позволяват стартирането на програми Windows папкии програмни файлове. Добавяме и правило за отказ за пътя * (всеки път). В резултат на това искаме да можем да стартираме програми само от защитени системни папки. И какво?

Да, това ще получим, но тук има само малък лош късмет - етикетите и http връзките не работят. Все още можете да оценявате връзките, но не е добре да живеете без етикети.

Ако позволите файловете да се стартират с помощта на *.lnk маската, ние ще можем да създадем пряк път за всеки изпълним файл и да го стартираме с помощта на пряк път, дори ако не е в системна папка. Лошо.

Заявка до Google води до такива решения: или разрешаване на стартиране на преки пътища от потребителска папка, или използване на ленти на трети страни с преки пътища. Няма друг начин. Лично на мен този вариант не ми допада.

В резултат на това сме изправени пред ситуацията, че *.lnk от гледна точка на Windows не е връзка към изпълним файл, а изпълним файл. Лудост е, но какво да се прави ... Бих искал Windows да проверява не местоположението на прекия път, а местоположението на файла, към който препраща.

И тогава случайно попаднах на настройките за списъка с разширения, които са изпълними от гледна точка на Windows (gpedit.msc -> Computer Configuration -> Windows Configuration -> Security Options -> Assigned File Types). Изтриваме LNK от там и в същото време HTTP и влизаме отново. Получаваме напълно работещи преки пътища и проверяваме местоположението на изпълнимия файл.

Имаше съмнение дали ще бъде възможно да се прехвърлят параметри чрез преки пътища - възможно е, така че всичко е наред.

В резултат на това получихме реализацията на идеята, описана в статията „Компютър с Windows без антивируси“, без никакви неудобства за потребителя.

Също така, за тези, които обичат да се застрелват в крака, можете да създадете папка в Program Files и да хвърлите пряк път за нея на работния плот, като го наречете например „Sandbox“. Това ще ви позволи да стартирате програми от там, без да деактивирате политики, като използвате защитено хранилище (защита чрез UAC).

Надявам се, че описаният метод ще бъде полезен и нов за някого. Поне аз такова нещо не съм чувал от никого и никъде не съм го виждал.

Някои действия редовни програмимогат да бъдат класифицирани Kaspersky Пълна сигурност като опасни. Ако Kaspersky Total Security блокиране на работата на програмата и сте сигурни, че е безопасно, добавете програмата към списъка с надеждни или създайте правило за изключване за нея.

След добавяне на програмата към списъка с надеждни Kaspersky Total Securityспира да следи файловата и мрежовата активност на тази програма, както и достъпа й до системния регистър. В същото време изпълнимият файл на програмата продължава да се сканира за вируси. Ако искате напълно да изключите приложение от сканиране, създайте правило за изключване за него.

За да добавите приложение към списъка с надеждни, направете следното:

- В прозореца Настройкаотидете на раздел защитаи изберете Заплахи и изключения.

- В прозореца Настройки за заплаха и изключванещракнете върху връзката Посочете надеждни програми.

- В прозореца Доверени програмищракнете върху бутона Добавете.

- Посочете изпълнимия файл на надеждното приложение, като щракнете върху връзката Прегледили като изберете програма от списъка (извежда се в този моментпрограми).

- В прозореца Програмни изключениядефинирайте параметрите за прилагане на правилото, като поставите отметка в необходимите квадратчета:

- Не проверявайте отворените файлове- изключете от сканиране всички файлове, които се отварят от процес на надеждно приложение.

- Не наблюдавайте активността на програмата Мониторинг на активносттавсяка дейност (включително подозрителна), извършвана от надеждно приложение.

- Не наследявайте ограниченията на родителския процес (програма) -Дейността на програмата се контролира според правилата, зададени от потребителя. Ако отметката е изчистена, програмата се подчинява на правилата на програмата, която я е стартирала.

- Не следете дейността на дъщерните програми- изключване от проверката в рамките на операцията на компонента Мониторинг на активносттавсяка дейност (включително подозрителна), извършвана от дъщерни процеси на доверено приложение.

- Разрешаване на интерфейсни взаимодействия Kaspersky Total Security.

- Не сканирайте целия трафик- изключете от сканиране за вируси и спам мрежов трафик, иницииран от надеждно приложение. С отметка в квадратчето Не сканирайте целия трафикТрафикът на посоченото приложение НЕ се проверява само на вирусии спам. Това обаче не засяга проверката на трафика от компонента. Защитна стена , по чиито параметри на мрежова активност тази програма.

- За да изключите от сканиране само шифрован мрежов трафик, щракнете върху връзката Не сканирайте целия трафики изберете Не проверявайте криптиран трафик, като по този начин ще бъде избран само шифрован трафик (с помощта на протокола SSL/TSL)

- Освен това можете да ограничите изключването до конкретен отдалечен IP адрес/порт:

- За да не проверявате конкретен IP адрес, поставете отметка в квадратчето Само за определени IP адреси, и след това въведете IP адреса в полето.

- За да не проверявате определени портове, поставете отметка в квадратчето Само за определени портовеВъведете портове в полето, разделени със запетаи.

- В прозореца Програмни изключениящракнете върху бутона Добавете.

- Затворете прозорците на програмата.

AT Kaspersky Total Securityпо подразбиране към надеждни програми с параметъра Не сканирайте шифрован мрежов трафикдобавен файл %SystemRoot%\system32\svchost.exe- изпълним файл на системна услуга Microsoft Windowsактуализация. Защитеният трафик на тази услуга не е достъпен за проверка от антивирусен софтуер. Ако не е създадено правило за разрешаване за тази услуга, работата на тази услуга ще бъде прекратена с грешка.

Има случаи, когато обикновените потребители трябва да стартират определен софтуер или приложения, които изискват административни права за нормалното им функциониране. В същото време е много нежелателно да се съобщава административната парола в такива ситуации и да се предоставя административен акаунт. Но все пак има изход. Можете да използвате много проста, малка и най-важното безплатна помощна програма RunAsTool. Тази програма ви позволява да предоставите произволно ниво на права за определен списък от програми.

Нека да видим как работи.

Веднага след стартиране на програмата може да получите следното съобщение.

Това съобщение означава, че системата няма администраторски акаунт, защитен с парола. Следователно, ако получите това съобщение, просто намерете раздела в контролния панел, който отговаря за акаунтите: „Потребителски акаунти“ и задайте парола за администраторския акаунт. Освен това тази функция може да се използва директно от програмата, като щракнете върху бутона "Да", който ще извика необходимия прозорец за настройки от системата.

След като паролата е зададена, можете да актуализирате списъка с администратори, като щракнете върху бутона със стрелка в прозореца на програмата или просто рестартирайте помощната програма. В случай, че имате няколко административни акаунта, тогава в падащия списък можете да изберете този, от името на който ще се стартират всички програми / приложения. Сега, за да конфигурирате помощната програма в режим на редактиране, ще трябва да въведете паролата на избрания администратор сметка.

В бъдеще тези идентификационни данни ще се използват от помощната програма за стартиране на програми като администратор.

В режим на редактиране е възможно да добавяте програми към списъка или с помощта на менюто "Файл" -> "Добавяне", или просто чрез плъзгане на прекия път на приложението към левия прозорец на помощната програма с мишката. След това в дясната част на прозореца на програмата ще се появи цялата необходима информация за стартирането на избраното приложение.

Основното нещо е да се уверите, че ще работи от името на администратора, в случай че там е зададена друга настройка.

Трябва също така да се уверите, че тази помощна програма е достъпна за стартиране от други непривилегировани акаунти. Но за тази цел може да служи такава настройка в интерфейса като създаване на пряк път за работния плот. След като изберат тази инсталация, всички обикновени потребители трябва да имат пряк път на работния плот, за да стартират помощната програма, предоставяйки бърз достъпкъм списъка с привилегировани програми.

Кога обикновени потребителище използват RunAsTool, те няма да видят режима за редактиране. За тези потребители ще бъде достъпен само обикновен прозорец с икони на програми, които те могат да стартират с администраторски права. Но в случай, че стане необходимо да се върнете в режим на редактиране и да промените списъка с програми или други настройки, това лесно може да стане чрез менюто „Файл“ -> „Активиране на режим на редактиране“, за което помощната програма ще поиска трябва да въведете отново паролата.

Можете лесно да проверите ефективността на този метод с помощта на диспечера на задачите, тъй като той показва информация за потребителя, който е стартирал този или онзи процес / приложение. Където става очевидно как приложенията в един акаунт се стартират от името на друг потребител.

Понякога защитната стена блокира надеждни приложения от достъп до интернет, но в Windows 10 е много лесно да промените настройките, за да разрешите ръчно приложение през защитната стена. Ето как да го направите.

Windows 10 предлага набор от функции за сигурност, за да защити вашето устройство и данни от неоторизиран достъп, злонамерен софтуер и други атаки с вградена защитна стена. Въпреки че вградената защитна стена върши добра работа, като контролира кои приложения и функции могат да комуникират по мрежата, понякога може да се наложи да разрешите или откажете приложения ръчно.

В това ръководство ще научите как да разрешите или блокирате достъпа на приложения до мрежата чрез конфигуриране на защитната стена в Windows 10.

Разрешаване на комуникация с приложения в защитната стена на Windows Defender.

За да активирате надеждно приложение или функция чрез вградената защитна стена в Windows 10, изпълнете следните стъпки:

Етап 1:Отворете " Център за сигурност Windows Defender» .

Стъпка 2:Натиснете „Защитна стена и мрежова сигурност“.

Стъпка 4:В прозореца натиснете бутона "Промяна на настройките".

Стъпка 5:В списъка намерете приложението или функцията, която искате да разрешите през защитната стена.

Бърз съвет:Ако приложението не е в списъка, щракнете върху бутона „Разрешаване на друго приложение“за да намерите приложението, което искате да разрешите достъп до интернет.

Стъпка 6:Изберете до кой тип мрежа приложението има достъп:

- Частно:Позволява на потребител достъп до мрежа у дома или на работа, където потребителите и устройствата са надеждни и познати на вас.

- Обществен:Позволява на потребителя достъп до мрежата на обществено място като кафене или хотел.

Стъпка 7:Щракнете върху бутона "ДОБРЕ".

След като изпълните стъпките по-горе, приложението вече ще има свободен достъп до мрежата.

Ако искате да блокирате приложението през защитната стена, можете да изберете желаното приложениеи натиснете бутона "Изтрий"или следвайте същите инструкции, но на стъпка 6уверете се, че сте махнали отметката от съответното квадратче за приложение или функция, ако искате да предотвратите достъпа им до интернет.

Това ръководство се фокусира върху настройката Защитна стена на Windows 10, но в случай, че имате различно решение за сигурност, не забравяйте да проверите инструкциите на сайта за поддръжка на доставчика.