فایل دانلود شده را با دوبار کلیک کردن اجرا کنید (شما باید داشته باشید ماشین مجازی ).

3. ناشناس بودن هنگام بررسی سایت برای تزریق SQL

راه اندازی Tor و Privoxy در کالی لینوکس

[بخش در حال توسعه]

راه اندازی Tor و Privoxy در ویندوز

[بخش در حال توسعه]

تنظیمات پراکسی jSQL Injection

[بخش در حال توسعه]

4. بررسی سایت برای تزریق SQL با تزریق jSQL

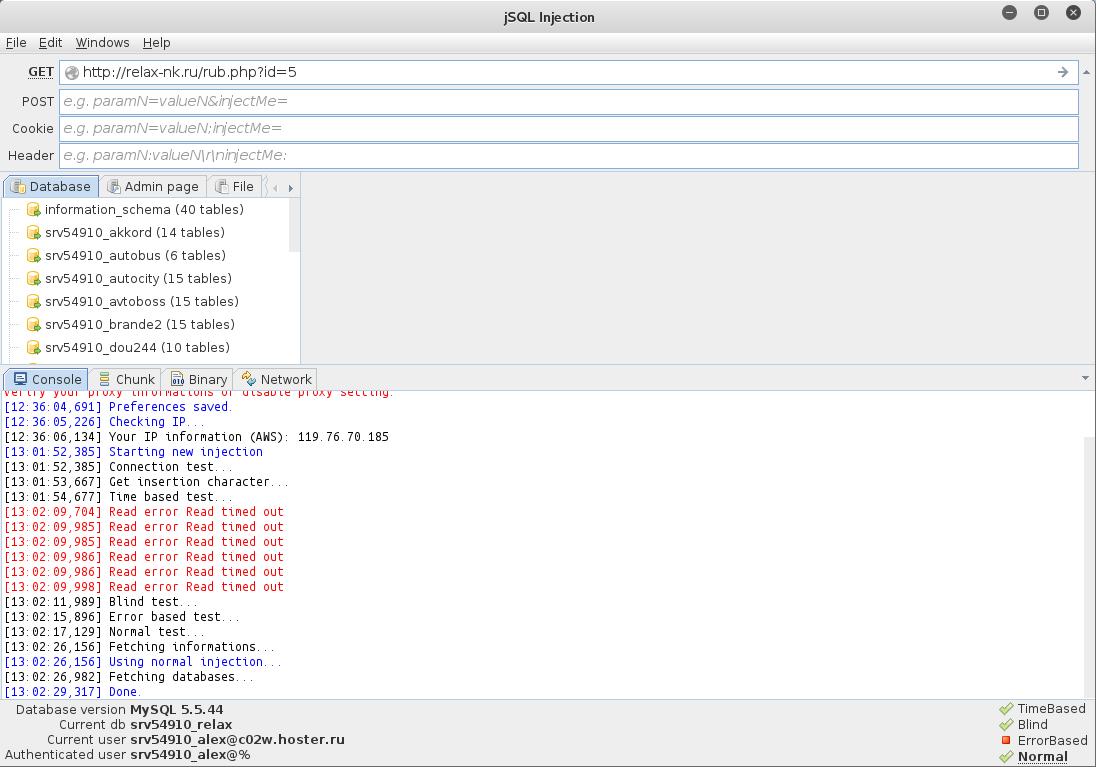

کار با برنامه فوق العاده ساده است. فقط آدرس سایت را وارد کرده و ENTER را فشار دهید.

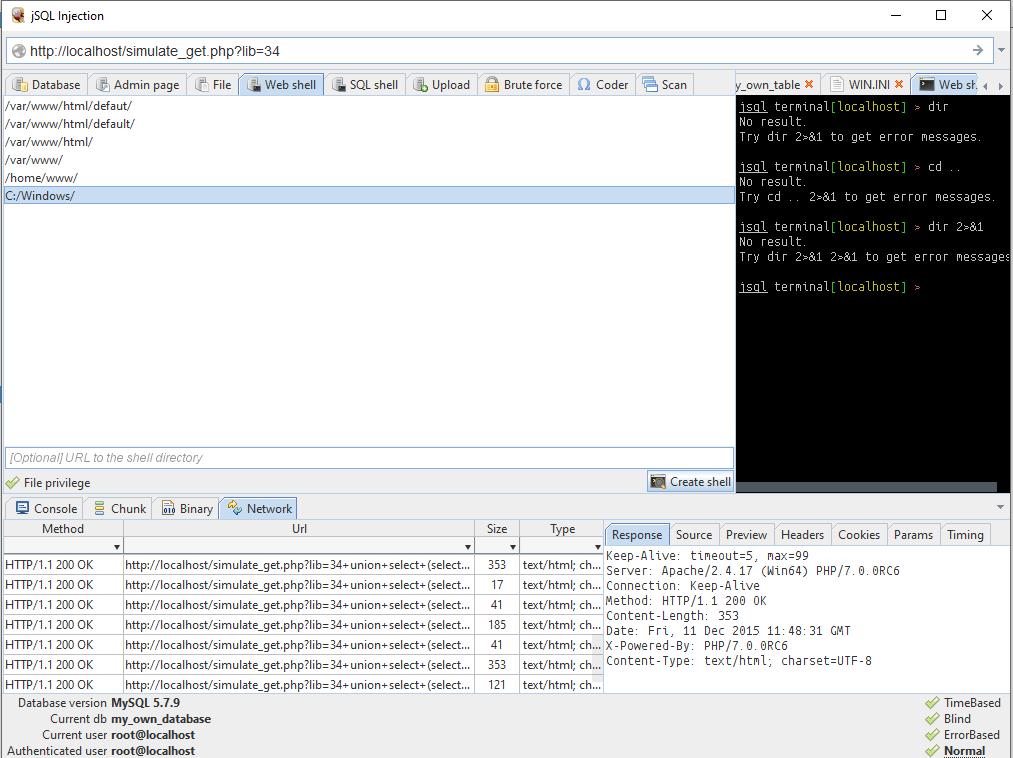

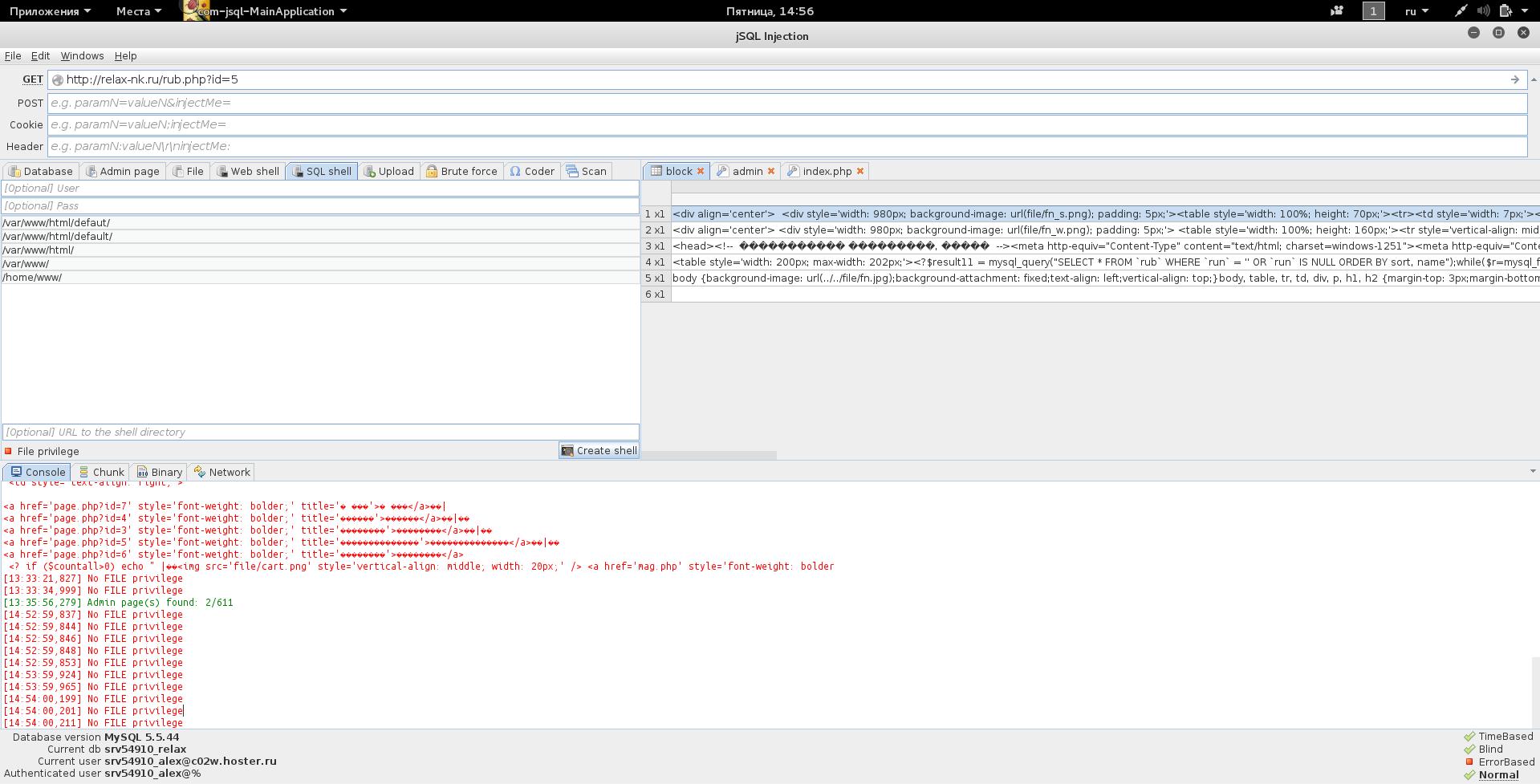

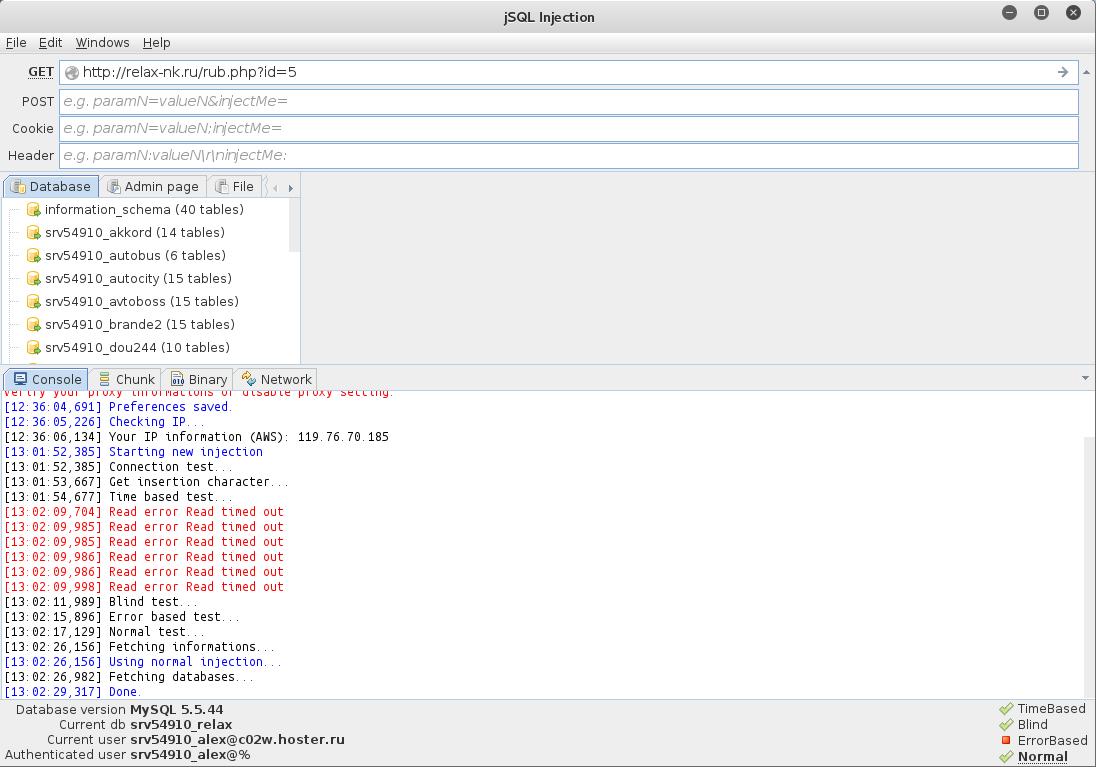

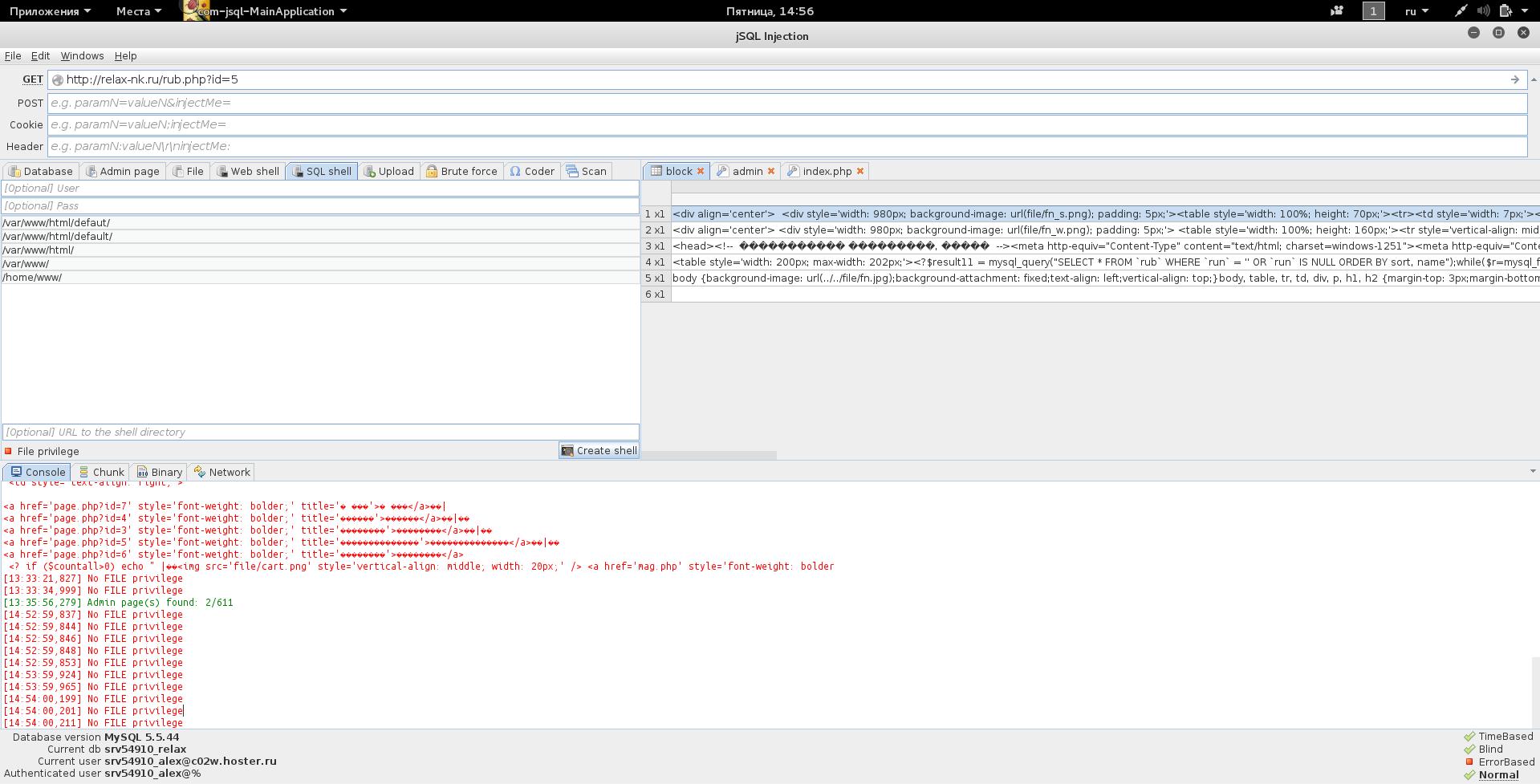

تصویر زیر نشان می دهد که سایت در برابر سه نوع تزریق SQL به طور همزمان آسیب پذیر است (اطلاعات مربوط به آنها در گوشه پایین سمت راست نشان داده شده است). با کلیک بر روی نام تزریق ها، می توانید روش مورد استفاده را تغییر دهید:

همچنین پایگاه داده های موجود را قبلا نمایش داده ایم.

می توانید محتویات هر جدول را مشاهده کنید:

معمولاً جالب ترین قسمت جداول، اعتبار مدیر است.

اگر خوش شانس هستید و داده های مدیر را پیدا کردید، پس برای خوشحالی زود است. همچنین باید پنل مدیریت را پیدا کنید، جایی که این داده ها را وارد کنید.

5. با jSQL Injection ادمین ها را جستجو کنید

برای این کار به تب بعدی بروید. در اینجا ما با لیستی از آدرس های احتمالی روبرو می شویم. می توانید یک یا چند صفحه را برای بررسی انتخاب کنید:

راحتی این است که شما نیازی به استفاده از برنامه های دیگر ندارید.

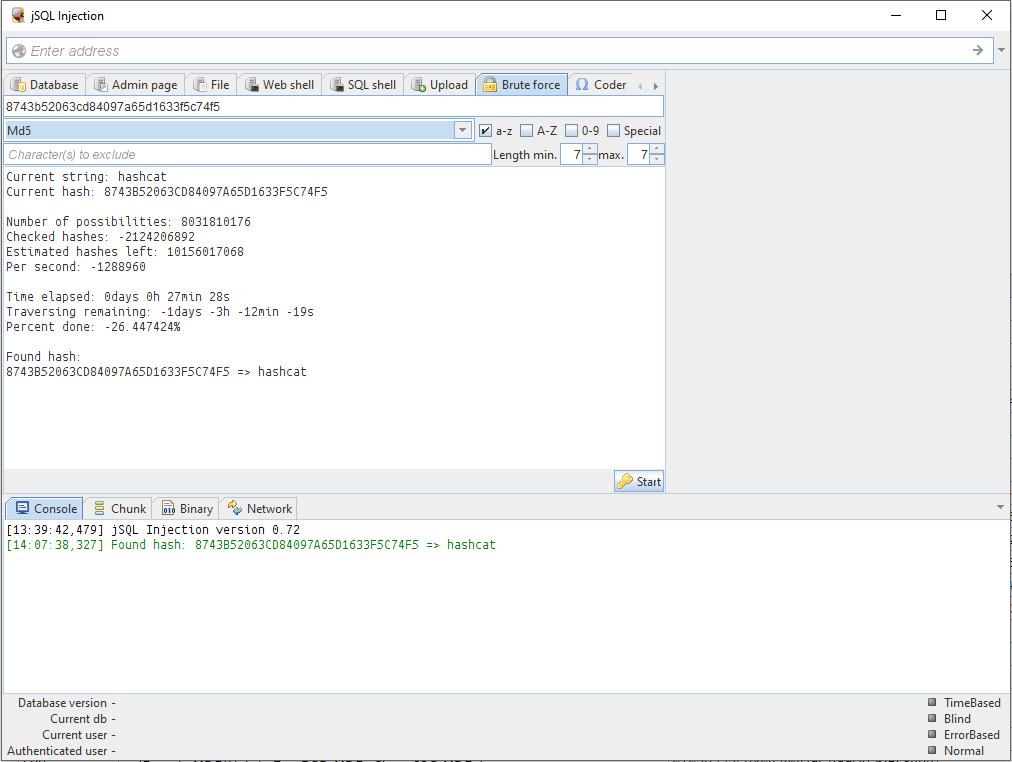

متأسفانه، برنامه نویسان بی دقت زیادی وجود ندارند که رمزهای عبور را در متن واضح ذخیره می کنند. اغلب در رشته رمز عبور چیزی شبیه به آن را می بینیم

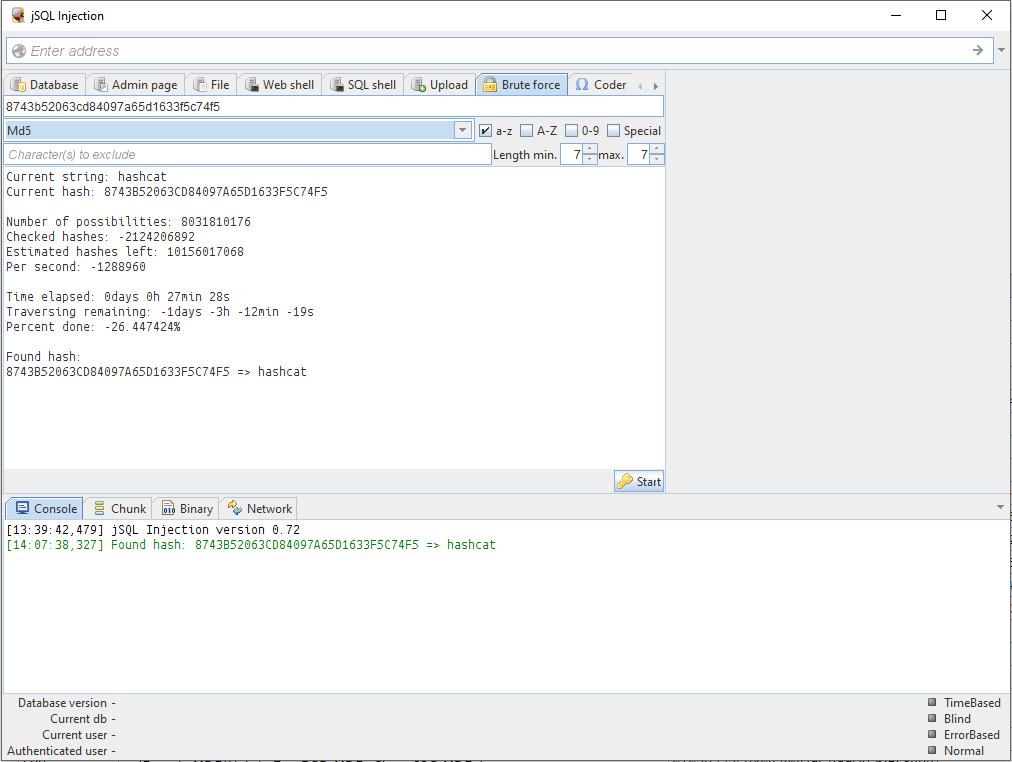

8743b52063cd84097a65d1633f5c74f5

این یک هش است. شما می توانید آن را با نیروی بی رحمانه رمزگشایی کنید. و... jSQL Injection دارای یک brute-forcer داخلی است.

6. هش های بی رحمانه با تزریق jSQL

راحتی بدون شک این است که شما نیازی به جستجوی برنامه های دیگر ندارید. پشتیبانی از بسیاری از محبوب ترین هش ها وجود دارد.

این بهترین گزینه نیست. برای تبدیل شدن به یک گورو در رمزگشایی هش، کتاب "" به زبان روسی توصیه می شود.

اما، البته، زمانی که برنامه دیگری در دسترس نیست یا زمانی برای مطالعه وجود ندارد، jSQL Injection با عملکرد brute-force داخلی مفید خواهد بود.

تنظیماتی وجود دارد: می توانید تعیین کنید کدام کاراکترها در رمز عبور گنجانده شده است، محدوده طول رمز عبور.

7. عملیات فایل پس از تشخیص تزریق SQL

علاوه بر عملیات با پایگاه داده - خواندن و اصلاح آنها، در صورت شناسایی تزریق SQL، عملیات فایل زیر را می توان انجام داد:

- خواندن فایل ها روی سرور

- آپلود فایل های جدید روی سرور

- آپلود پوسته ها روی سرور

و همه اینها در jSQL Injection پیاده سازی شده است!

محدودیت هایی وجود دارد - سرور SQL باید دارای امتیازات فایل باشد. معقول مدیران سیستمآنها غیر فعال هستند و به آنها دسترسی دارند سیستم فایلنمی توان به دست آورد.

بررسی وجود امتیازات فایل به اندازه کافی آسان است. به یکی از تب ها (خواندن فایل ها، ایجاد پوسته، آپلود فایل جدید) بروید و سعی کنید یکی از عملیات مشخص شده را انجام دهید.

نکته بسیار مهم دیگر - ما باید مسیر مطلق فایلی را که با آن کار خواهیم کرد بدانیم - در غیر این صورت هیچ چیز کار نخواهد کرد.

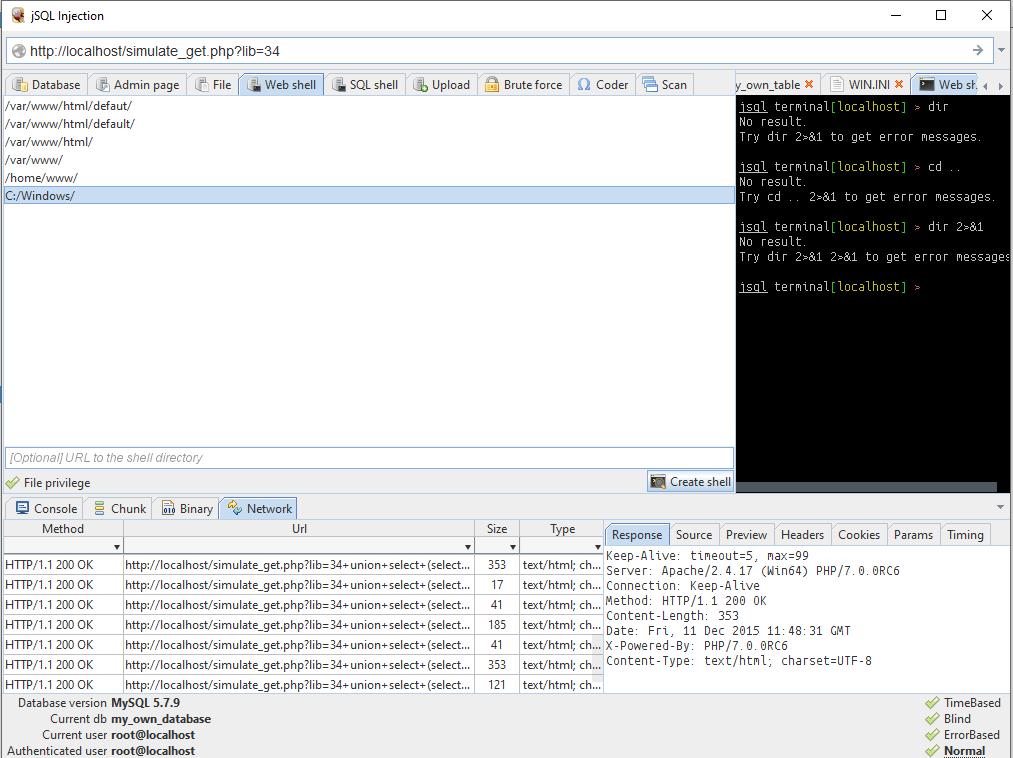

به اسکرین شات زیر نگاه کنید:

هر تلاشی برای کار بر روی یک فایل توسط: بدون امتیاز FILE(بدون امتیاز فایل). و در اینجا هیچ کاری نمی توان کرد.

هر تلاشی برای کار بر روی یک فایل توسط: بدون امتیاز FILE(بدون امتیاز فایل). و در اینجا هیچ کاری نمی توان کرد.

اگر در عوض خطای دیگری دارید:

مشکل در نوشتن در [directory_name]

این بدان معناست که شما مسیر مطلقی را که می خواهید فایل را در آن بنویسید به اشتباه مشخص کرده اید.

برای فرض یک مسیر مطلق، حداقل باید دانست سیستم عاملکه سرور روی آن اجرا می شود. برای انجام این کار، به تب Network بروید.

چنین ورودی (رشته Win64) به ما دلیل می دهد که فرض کنیم با سیستم عامل ویندوز سروکار داریم:

Keep-Alive: timeout=5, max=99 سرور: Apache/2.4.17 (Win64) PHP/7.0.0RC6 اتصال: Keep-Alive روش: HTTP/1.1 200 OK Content-Length: 353 تاریخ: جمعه، 115 دسامبر 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 نوع محتوا: text/html; charset=UTF-8

در اینجا تعدادی یونیکس (*BSD، Linux) داریم:

Transfer-Encoding: chunked تاریخ: جمعه، 11 دسامبر 2015، 11:57:02 GMT روش: HTTP/1.1 200 OK Keep-Alive: timeout=3، max=100 اتصال: keep-alive نوع محتوا: text/html X- پشتیبانی شده توسط: PHP/5.3.29 سرور: Apache/2.2.31 (یونیکس)

و در اینجا ما CentOS را داریم:

روش: HTTP/1.1 200 OK منقضی میشود: پنجشنبه، 19 نوامبر 1981، 08:52:00 GMT مجموعه کوکی: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ اتصال: keep-alive X-Cache-Lookup: MISS از t1.hoster.ru:6666 سرور: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS از t1.hoster.ru Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Pragma: no-cache تاریخ: جمعه, 11 دسامبر 2015 12:08:54 GMT انتقال-کدگذاری: تکه تکه شده نوع محتوا: متن/html. charset=WINDOWS-1251

در ویندوز، یک پوشه سایت معمولی است C:\Server\data\htdocs\. اما، در واقع، اگر کسی به فکر ساخت سرور در ویندوز افتاده باشد، به احتمال زیاد، این شخص چیزی در مورد امتیازات نشنیده است. بنابراین، باید مستقیماً از دایرکتوری C: / Windows / شروع به امتحان کنید:

همانطور که می بینید، اولین بار همه چیز عالی پیش رفت.

اما خود پوسته های تزریق jSQL شک من را برمی انگیزد. اگر امتیازات فایل دارید، ممکن است چیزی را با یک رابط وب آپلود کنید.

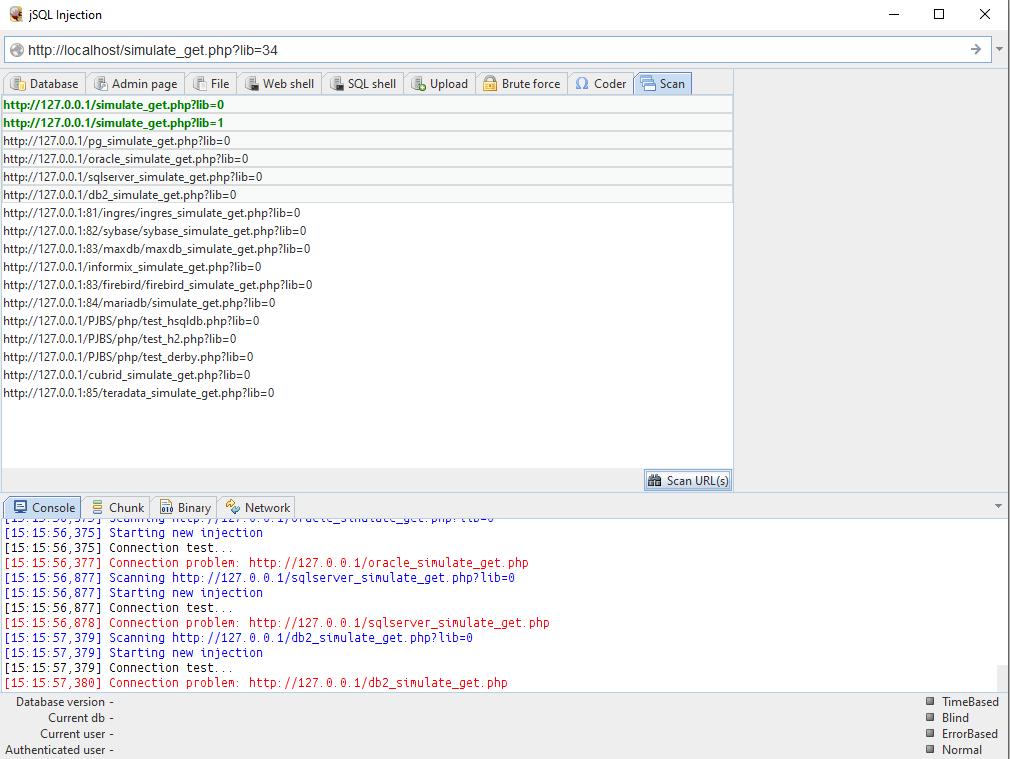

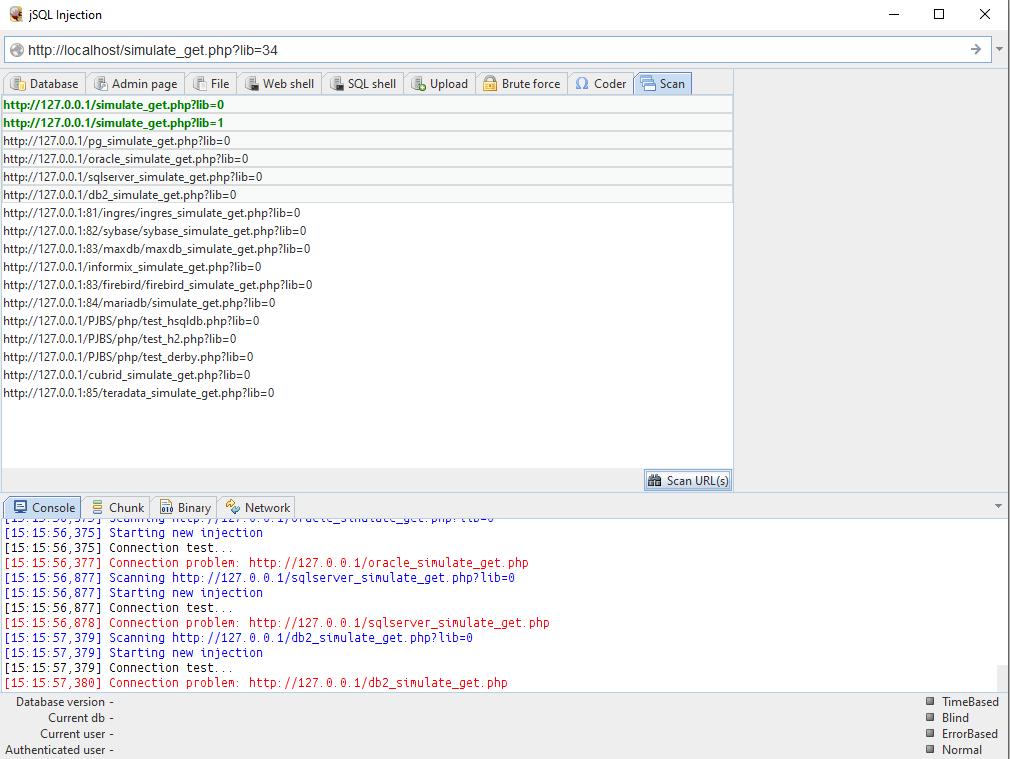

8. بررسی انبوه سایت ها برای تزریق SQL

و حتی jSQL Injection نیز این ویژگی را دارد. همه چیز بسیار ساده است - فهرستی از سایت ها را آپلود کنید (می توان از یک فایل وارد کرد)، مواردی را که می خواهید بررسی کنید انتخاب کنید و برای شروع عملیات روی دکمه مناسب کلیک کنید.

خروجی توسط jSQL Injection

jSQL Injection یک ابزار خوب و قدرتمند برای یافتن و سپس استفاده از تزریق SQL موجود در سایت ها است. مزایای بدون شک آن: سهولت استفاده، توابع مرتبط داخلی. jSQL Injection می تواند بهترین دوست یک مبتدی در هنگام تجزیه و تحلیل وب سایت ها باشد.

از کاستی ها، من به عدم امکان ویرایش پایگاه داده ها اشاره می کنم (حداقل این قابلیت را پیدا نکردم). مانند تمام ابزارهای دارای رابط گرافیکی، عدم امکان استفاده در اسکریپت ها را می توان به معایب این برنامه نسبت داد. با این وجود، برخی از اتوماسیون ها در این برنامه نیز امکان پذیر است - به لطف عملکرد داخلی بررسی انبوه سایت.

استفاده از jSQL Injection بسیار راحت تر از sqlmap است. اما sqlmap از انواع بیشتری از تزریق SQL پشتیبانی می کند، گزینه های فایروال فایل و برخی ویژگی های دیگر را دارد.

خط پایین: jSQL Injection - بهترین دوستهکر تازه کار

برای این برنامه می توانید در دایره المعارف لینوکس کالی در این صفحه راهنمایی پیدا کنید: http://kali.tools/?p=706

این بار سعی میکنم به شما بگویم که چه چیزی نباید باشد. از آنجایی که شما اغلب مجبورید با مشتریانی کار کنید که خانه هایشان کاملاً دیوانه به نظر می رسد. و بعد از کمی صحبت، معلوم می شود که آنها برای این دوک ها هم پول داده اند. به طور کلی عصبانی می شود) من خودم از روی حماقت خودم Dorks را هم به قیمت 300 روبل و هم به قیمت 20 روبل خریدم. اما من هنوز فردی شایسته را ندیدهام که دکورهایی درست کند که خوب باشند و موتور جستجو آنچه را که من نیاز دارم را از آنها ارائه دهد. سعی نکنید به کسی توهین کنید، و سپس فقط یک نظر شخصی. اول، قبل از خرید، همیشه 10-15 جاده را برای بررسی بخواهید، فقط آنها را به صورت بصری ارزیابی کنید. امیدوارم بعد از این راهنما بتوانید در مورد درخواست خود از آنهایی که حتی نمی توان آنها را عمومی نامید، دم های کم و بیش تیز شده را شناسایی کنید. برو! کار کردن با مثالها برای من آسانتر است، بنابراین سعی میکنم فهرستی از جادههای "بازی" را که گاهی اوقات با آنها روبرو میشوند ترسیم کنم و به شما بگویم که به دنبال چه چیزی باشید:

کد: اشتباه.php?gta_5= فریم

تجزیه dork به قسمتها: gabim.php - در اینجا فرض بر این است که این کلمه باید در پیوند وجود داشته باشد. در واقع، کمی متفاوت است. برای اینکه کلمه ای در پیوند وجود داشته باشد، باید به inurl: یا عملگر allinurl اعمال شود:

فرض کنید با چند لینک با این کلمه مواجه می شویم. اما، این قسمت است (با قضاوت در مورد dork) که باید به عنوان صفحه اشاره داشته باشد. من نمی دانم چه کدنویسی می تواند صفحه اشتباه.php را در سایت بازی خود ایجاد کند. قطعا وجود خواهد داشت. اما درصد بسیار کمی خواهد بود.

همانطور که برای من، صفحه باید کم و بیش با یک نام محبوب استفاده شده توسط کدنویسان php باشد. چند صفحه دیگر که در dorks مطلوب نیستند (اغلب فروشندههای dork از کلمات تصادفی استفاده میکنند): کد: gta5.php - هیچکس صفحه را farcry_primal.php farcry_primal.cfm نمیخواند - پسوند cfm در ASP.NET استفاده میشود، بله ، روی آن می نویسند، اما نه به اندازه php. و برای برخورد به صفحه ای با این نام، موفقیت بزرگی است. .php - یک صفحه کمیاب، + برای بازی ها صدق نمی کند، اما به احتمال زیاد برای عنوان فیلم، امیدوارم منطق تقریبی آن را متوجه شده باشید.

صفحه باید یک عنوان منطقی داشته باشد، این نکته اصلی است. واقعاً مهم نیست که عنوان چیزی مرتبط با موضوع بازی باشد یا خیر. کدام صفحات عمدتا توسط کدنویس ها استفاده می شود و به طور کلی صفحات محبوب تر که می توانند در dorks استفاده شوند:

Index.php

private.php

pm.php

user.php

Members.php

area.php

config.php

search.php

redirect.php

r.php (همان تغییر مسیر)

s.php (همان جستجو)

mail.php forum.php

post.php account.php

exit.php

query.php

q.php (همان پرس و جو) و غیره.

کم و بیش اینجوری.

نام صفحه در dork (در صورت وجود) باید تک هجا باشد، برای استفاده در سایت مناسب باشد و نوعی مفهوم منطقی داشته باشد. این ترسناک نیست که ما در اینجا نام هایی مانند steam.php یا steam_keys.php یا roulette.php نداریم، برای ما مهم است که پیوندهای بیشتری پیدا کنیم. و هرچه بیشتر از یک کلمه پرس و جو در وب سایت ها استفاده شود، بهتر است. کم و بیش برای ما در این موضوع ضروری است، ما با کمک بقیه موارد را انتخاب خواهیم کرد. نام صفحات را فهمیدیم، اما این مهمترین چیز نیست.

بریم سراغ قسمت دوم.

این درخواست GET را برآورده کنید: ?gta_5 - فوراً باید بگویم که چنین درخواستی وجود ندارد. (به شما یادآوری می کنم که این نظر شخصی من است) درخواست GET، در حالت ایده آل، که ما به آن نیاز داریم، باید با پایگاه داده تماس بگیریم، و در مورد تزریق SQL، باعث خطای خروجی از پایگاه داده می شود. این چیزی است که ما نیاز داریم. با این حال، پیدا کردن درخواستی که gta_5 نامیده می شود - دوباره، موفق باشید. و اگر او را پیدا کردیم، باید او را آسیب پذیر کنیم. این دوباره بیشتر پیوندهایی را که ما به آنها علاقه مندیم کنار می گذاریم. چند مثال دیگر از درخواست های بد، نه خوب:

شیار=

?paypal=

?qiwi_wallet=

?my_money=

?dai_webmoney=

?skdoooze=

?sadlkjadlkjswq=

?213123=

?777=

چرا پی پال یک درخواست بد است؟ زیرا فرض بر این است که با این درخواست می خواهیم با انتخاب پی پال به پایگاه داده دسترسی پیدا کنیم. هیچ کس پایگاه داده پی پال را نگه نمی دارد، به جز شاید خود شرکت. بازم دارم تقلب میکنم

نمونه هایی از پرس و جوهای خوب، موارد خوب که همه دوست دارند از آنها استفاده کنند، زیرا کوتاه، راحت، به خاطر سپردن آسان هستند و حداقل منطقی دارند:

?id=

?cat=

?cat_id=

?get=

?post=

?قاب=

?r=

?redirect= (شما متوجه شدید)

?بنر=

?go=

?ترک=

?login=

?pass=

?password=

?username=

?user=

?search=

?s=

?کیف پول=

?acc=

?balance=

?do=

?page=

?page_id=

?موضوع=

?forum=

?thread=

?دانلود=

?رایگان=

?پیام=

البته می توانید به طور نامحدود ادامه دهید.

اما اینها درخواستهای جهانی هستند که میتوانند کاملاً با ترکیبی از dorks، بازی، پول نقد و هر چیز دیگری مطابقت داشته باشند. ما با انجمن ها، سایت های تورنت و هر چیز دیگری روبرو خواهیم شد. به عنوان مثال، چند پرس و جو که ممکن است مفید باشند، بیایید برای پرس و جوهای بازی بگوییم:

?بازی=

?game_id=

?نبرد=

?log=

?team=

?سلاح=

?inv= (موجودی)

?gamedata=

?player=

?بازیکنان=

?play= (به سایت هایی با کلیپ های ویدیویی برخورد کردم)

?playtag=

?match=

تقریباً همان منطق پرس و جو باید برای موضوعات دیگر اعمال شود. حداقل باید کمی زبان انگلیسی را بفهمید و متوجه شوید که چه چیزهایی میخرید. به طور کلی کافی است به 10-20 جاده نگاه کنید و بلافاصله مشخص می شود که چه نوع مگا خصوصی خریداری کرده اید و آیا ارزش تماس با این فروشنده را در آینده دارد یا خیر. یا به طور کلی، برای بازپرداخت از طریق سیاه، اگر می بینید که dorks شما حاوی sex.php است؟ یا عکس= و شما برای مغازه ها کوک سفارش دادید. دست زیر قطار به چنین چهره هایی

و به این ترتیب، در نهایت، مهم ترین بخش دم (که گاهی اوقات به طور کلی وجود ندارد). اگر فقط نام درخواست GET را در نظر گرفته ایم (نه خود درخواست)، اکنون فقط به سمت درخواست می رویم که می تواند به ما کمک کند دقیقاً آنچه را که نیاز داریم پیدا کنیم. از محل آزمایش ما، این قسمت - قاب است

من نمی گویم که این درخواست بدی است، اما با توجه به اینکه ما به دنبال سایت های بازی هستیم، اثربخشی چنین درخواستی حدود 15-20٪ است. برای ترکیبی از جاده ها، یا فقط برای تعداد پیوندها (فقط برای ادغام چیزی)، این کار انجام می شود. همانطور که بسیاری از آموزشها و راهنماها به درستی میگویند، نام درخواست میتواند شامل هر کلمه مرتبط با موضوع ما باشد. ما از درخواست های بازی منحرف نخواهیم شد، بنابراین من یک نمونه از درخواست های خوب و مناسب برای بازی ها را ذکر می کنم:

بازی

بازی

انقضا

بازیکن

مرحله

بازیکنان

dota

ضد حمله

AWP | عظیم اف

M19

NAVI

مجانی بازی کنید

بازی های رایگان

دانلود بازی

انجمن بازی

در مورد بازی

بازی اسکرین شات

راهنمای بازی

باید مشخص باشد که موضوع جاده های شما چیست. اگر چیزی شبیه به زیر در dorks خریداری شده دارید (و ما بازی dorks را خریدیم): کد: تماشای متن آزادی dsadaswe 213123321 ledy gaga fuck america bla bla girl tits free XXX porn futurama s01e13 سپس دوباره با خیال راحت نافیک فروشنده را ارسال کنید و خوابت را بیرون بریز شما نمی توانید سایت های بازی را ببینید :) یک چیز دیگر، با این درخواست ها می توانید از عملگرها استفاده کنید - intitle: , allintitle: , intext: , allintext: جایی که بعد از کولون، خود درخواست بازی از لیست a خواهد بود. کمی بالاتر (عنوان: بازی، allintext: بازی رایگان)

به نظر می رسد همه آن چیزی است که می خواستم منتقل کنم. اساسا، امیدوارم مقاله حداقل به نحوی برای مبتدیان مفید باشد (برای من مفید خواهد بود و به صرفه جویی در چند صد روبل کمک می کند و کمک می کند تا در جای خود فروشندگان بی شرفدروک). خوب، اگر کم و بیش فهمیده اید که چگونه دمنوش درست کنید، من فقط خوشحال می شوم. قطار، چشم / دست خود را پر کنید، هیچ چیز به ویژه پیچیده در dorks وجود ندارد. و در آخر، من نمی دانم چگونه در دامپر، اما a-parser با آرامش غذا می خورد و به دنبال پیوندهای بسیاری با درخواست به زبان روسی می گردد. چرا که نه، فکر کردم. تست شده، اثر من را خوشحال کرد. میتونی بخندی))

Frame.php?name= بازی های رایگان

get.php?query= دانلود cs

search.php?ok= سرورهای بازی

هر جستجوی آسیب پذیری در منابع وب با شناسایی و جمع آوری اطلاعات آغاز می شود.

هوش می تواند فعال باشد - نیروی بی رحمانه فایل ها و دایرکتوری های سایت، راه اندازی اسکنرهای آسیب پذیری، مشاهده دستی سایت، یا غیرفعال - جستجوی اطلاعات در موتورهای جستجوی مختلف. گاهی اوقات پیش می آید که یک آسیب پذیری حتی قبل از باز شدن صفحه اول سایت مشخص می شود.

چه طور ممکنه؟

روباتهای جستجوگر که دائماً در اینترنت پرسه میزنند، علاوه بر اطلاعات مفید برای یک کاربر معمولی، اغلب مواردی را که مهاجمان میتوانند هنگام حمله به یک منبع وب از آن استفاده کنند، اصلاح میکنند. به عنوان مثال، خطاهای اسکریپت و فایلهای دارای اطلاعات حساس (از فایلهای پیکربندی و گزارشها تا فایلهای دارای دادههای احراز هویت و پشتیبانگیری از پایگاه داده).

از دیدگاه یک ربات جستجوگر، پیام خطای اجرای پرس و جوی sql یک متن ساده است، به عنوان مثال، از توضیحات کالا در صفحه جدا نشدنی است. اگر ناگهان ربات جستجوگر به فایلی با پسوند .sql برخورد کرد که به دلایلی به پوشه کارسایت، سپس به عنوان بخشی از محتوای سایت پذیرفته می شود و همچنین نمایه می شود (از جمله، احتمالاً رمزهای عبور مشخص شده در آن).

چنین اطلاعاتی را می توان با دانستن کلمات کلیدی قوی و اغلب منحصر به فرد یافت که به جداسازی «صفحات آسیب پذیر» از صفحاتی که حاوی آسیب پذیری نیستند کمک می کند.

پایگاه داده عظیم درخواست های ویژه با استفاده از کلید واژه ها(به اصطلاح dorks) در exploit-db.com وجود دارد و به عنوان پایگاه داده هک گوگل شناخته می شود.

چرا گوگل؟

Dorks عمدتاً به دو دلیل هدف گوگل هستند:

- انعطاف پذیرترین نحو برای کلمات کلیدی (در جدول 1 ارائه شده) و کاراکترهای خاص (در جدول 2 ارائه شده است).

- نمایه گوگل هنوز کاملتر از سایر موتورهای جستجو است.

جدول 1 - کلمات کلیدی گوگل

کلمه کلیدی

|

معنی

|

مثال

|

سایت

|

فقط در سایت مشخص شده جستجو کنید. فقط url را در نظر می گیرد

|

site:somesite.ru - تمام صفحات در دامنه و زیر دامنه های داده شده را پیدا می کند

|

inurl

|

جستجو بر اساس کلمات موجود در uri. بر خلاف cl. کلمات "سایت"، موارد منطبق را پس از نام سایت جستجو می کند

|

inurl:news - تمام صفحاتی را که کلمه داده شده در uri در آنها وجود دارد را پیدا می کند

|

در متن

|

جستجو در بدنه صفحه

|

intext:"traffic" - کاملا شبیه به عبارت معمول "traffic"

|

عنوان

|

در عنوان صفحه جستجو کنید. متن بین تگ ها <br></td>

<td width="214">intitle:”index of” - تمام صفحات دارای فهرست فهرست را پیدا می کند <br></td>

</tr><tr><td width="214">داخلی <br></td>

<td width="214">صفحاتی را با پسوند مشخص شده جستجو کنید <br></td>

<td width="214">ext:pdf - تمام فایل های pdf را پیدا می کند <br></td>

</tr><tr><td width="214">نوع فایل <br></td>

<td width="214">در حال حاضر کاملاً مشابه کلاس است. کلمه "بعدی" <br></td>

<td width="214">نوع فایل:pdf - مشابه <br></td>

</tr><tr><td width="214">مربوط <br></td>

<td width="214">سایت هایی با موضوعات مشابه را جستجو کنید <br></td>

<td width="214">related:google.ru - آنالوگ های خود را نشان می دهد <br></td>

</tr><tr><td width="214">ارتباط دادن <br></td>

<td width="214">سایت هایی را جستجو کنید که به این لینک پیوند دارند <br></td>

<td width="214">link:somesite.ru - تمام سایت هایی را که پیوندی به این دارند پیدا می کند <br></td>

</tr><tr><td width="214">تعریف کردن <br></td>

<td width="214">نمایش تعریف کلمه <br></td>

<td width="214">define:0day - تعریف اصطلاح <br></td>

</tr><tr><td width="214">حافظه پنهان <br></td>

<td width="214">نمایش محتوای صفحه ذخیره شده (در صورت وجود) <br></td>

<td width="214">cache:google.com - صفحه را از کش باز کنید <br></td>

</tr></tbody></table><p>جدول 2 - نویسههای ویژه Google Query <br></p><table><tbody><tr><td width="214"><b>نماد</b><br></td>

<td width="214"><b>معنی</b><br></td>

<td width="214"><b>مثال</b><br></td>

</tr><tr><td width="214">“<br></td>

<td width="214">عبارت دقیق <br></td>

<td width="214">intitle:"صفحه پیکربندی روتر RouterOS" - روترها را جستجو کنید <br></td>

</tr><tr><td width="214">*<br></td>

<td width="214">هر متنی <br></td>

<td width="214">inurl:"bitrix*mcart" - جستجوی سایت ها در bitrix با ماژول mcart آسیب پذیر <br></td>

</tr><tr><td width="214">.<br></td>

<td width="214">هر شخصیتی <br></td>

<td width="214">Index.of - شبیه به نمایه پرس و جو <br></td>

</tr><tr><td width="214">-<br></td>

<td width="214">کلمه را حذف کنید <br></td>

<td width="214">error -warning - نمایش تمام صفحات دارای خطا اما بدون هشدار <br></td>

</tr><tr><td width="214">..<br></td>

<td width="214">دامنه <br></td>

<td width="214">cve 2006..2016 - نشان دادن آسیب پذیری ها بر اساس سال از سال 2006 <br></td>

</tr><tr><td width="214">|<br></td>

<td width="214">منطقی "یا" <br></td>

<td width="214">لینوکس | ویندوز - صفحاتی را نشان می دهد که در آن کلمه اول یا دوم در آن وجود دارد <br></td>

</tr></tbody></table><br>باید درک کرد که هر درخواستی از موتور جستجو فقط با کلمات جستجو می شود. <br>جستجوی متا کاراکترها در صفحه (نقل قول، براکت، علائم نگارشی و غیره) بی فایده است. حتی جستجوی یک عبارت دقیق در علامت نقل قول یک جستجوی کلمه است و به دنبال آن یک تطابق دقیق از قبل در نتایج وجود دارد. <p>همه هک های پایگاه داده گوگل به طور منطقی به 14 دسته تقسیم می شوند و در جدول 3 ارائه شده اند. <br>جدول 3 - دسته بندی های پایگاه داده هک گوگل <br></p><table><tbody><tr><td width="168"><b>دسته بندی</b><br></td>

<td width="190"><b>چه چیزی پیدا کردن را ممکن می کند</b><br></td>

<td width="284"><b>مثال</b><br></td>

</tr><tr><td width="168">جای پا <br></td>

<td width="190">پوسته های وب، مدیریت فایل های عمومی <br></td>

<td width="284">تمام سایت های هک شده حاوی پوسته های وب لیست شده را پیدا کنید: <br>(intitle:"phpshell" OR intitle:"c99shell" OR intitle:"r57shell" OR intitle:"PHP shell" OR intitle:"phpRemoteView") `rwx` "uname" <br></td>

</tr><tr><td width="168">فایل های حاوی نام کاربری <br></td>

<td width="190">فایل های رجیستری، <a href="https://bar812.ru/fa/kak-sozdat-cd-rom-razdel-na-fleshke-pereproshivka-fleshki-v-dvd-privod-so.html">فایل های پیکربندی</a>، گزارش ها، فایل های حاوی تاریخچه دستورات وارد شده <br></td>

<td width="284">همه فایل های رجیستری حاوی اطلاعات حساب را پیدا کنید: <br><i>filetype:reg reg +intext:"internet account manager"</i><br></td>

</tr><tr><td width="168">دایرکتوری های حساس <br></td>

<td width="190">دایرکتوری هایی با اطلاعات مختلف (اسناد شخصی، تنظیمات vpn، مخازن مخفی و غیره) <br></td>

<td width="284">همه فهرست های فهرست حاوی فایل های مربوط به vpn را پیدا کنید: <br><i>"Config" عنوان: "Index of" intext:vpn</i><br>سایت های حاوی مخازن git: <br><i>(intext:"index of /.git") ("دایرکتوری والد")</i><br></td>

</tr><tr><td width="168">تشخیص وب سرور <br></td>

<td width="190">نسخه و سایر اطلاعات در مورد وب سرور <br></td>

<td width="284">کنسول های مدیریتی سرور JBoss را پیدا کنید: <br><i>inurl:"/web-console/" intitle:"Administration Console"</i><br></td>

</tr><tr><td width="168">فایل های آسیب پذیر <br></td>

<td width="190">اسکریپت های حاوی آسیب پذیری های شناخته شده <br></td>

<td width="284">سایت هایی را بیابید که از اسکریپتی استفاده می کنند که به شما امکان می دهد یک فایل دلخواه را از سرور آپلود کنید: <br><i>allinurl:forcedownload.php?file=</i><br></td>

</tr><tr><td width="168">سرورهای آسیب پذیر <br></td>

<td width="190">اسکریپت های نصب، پوسته های وب، کنسول های اداری باز و غیره. <br></td>

<td width="284">کنسول های باز PHPMyAdmin را که به صورت روت اجرا می شوند پیدا کنید: <br><i>intitle:phpMyAdmin "به phpMyAdmin خوش آمدید ***" "در حال اجرا در * به عنوان root@*"</i><br></td>

</tr><tr><td width="168">پیغام خطا <br></td>

<td width="190">خطاها و هشدارهای مختلف اغلب آشکار می شوند <a href="https://bar812.ru/fa/virus-shifrovalshchik-obnovlenie-pro-obnovlenie-windows-ot-virusa-shifrovalshchika-wannacry-sdelat-reze.html">اطلاعات مهم</a>- از نسخه CMS تا رمزهای عبور <br></td>

<td width="284">سایت هایی با خطا در اجرای پرس و جوهای sql در پایگاه داده: <br><i>"هشدار: mysql_query()" "پرس و جو نامعتبر"</i><br></td>

</tr><tr><td width="168">فایل های حاوی اطلاعات آبدار <br></td>

<td width="190">گواهینامه ها، پشتیبان گیری، ایمیل ها، لاگ ها، اسکریپت های sql و غیره <br></td>

<td width="284">اسکریپت های اولیه سازی sql را پیدا کنید: <br><i>نوع فایل: sql و " <a href="https://bar812.ru/fa/sql-zaprosy-insert-sql-zapros-insert-into-napolnit-bazu-dannyh-informaciei.html">درج کنید</a>-site:github.com</i><br></td>

</tr><tr><td width="168">فایل های حاوی رمز عبور <br></td>

<td width="190">هر چیزی که می تواند حاوی رمز عبور باشد - لاگ ها، اسکریپت های sql و غیره. <br></td>

<td width="284">گزارش هایی که رمزهای عبور را ذکر می کنند: <br><i>نوع فایل:</i><i>ورود به سیستم</i><i>در متن:</i><i>رمز عبور |</i><i>پاس |</i><i>pw</i><br>اسکریپت های sql حاوی رمزهای عبور: <br><i>ext:</i><i>sql</i><i>در متن:</i><i>نام کاربری</i><i>در متن:</i><i>کلمه عبور</i><br></td>

</tr><tr><td width="168">اطلاعات خرید آنلاین حساس <br></td>

<td width="190">اطلاعات مربوط به خرید آنلاین <br></td>

<td width="284">پین کدها را پیدا کنید: <br><i>dcid=</i><i>bn=</i><i>سنجاق</i><i>کد=</i><br></td>

</tr><tr><td width="168">داده های شبکه یا آسیب پذیری <br></td>

<td width="190">اطلاعاتی که مستقیماً به منبع وب مرتبط نیست، اما بر شبکه یا سایر خدمات غیر وب تأثیر می گذارد <br></td>

<td width="284">اسکریپت ها را پیدا کنید <a href="https://bar812.ru/fa/avtomaticheskaya-nastroika-pk-setevye-nastroiki-otklyuchenie-parkovki.html">تنظیم خودکار</a>پراکسی های حاوی اطلاعات مربوط به شبکه داخلی: <br><i>inurl:پروکسی | inurl:wpad ext:pac | ext:dat findproxyforurl</i><br></td>

</tr><tr><td width="168">صفحات حاوی پورتال <br></td>

<td width="190">صفحات حاوی فرم های ورود <br></td>

<td width="284">صفحات وب saplogon: <br><i>intext:"2016 SAP AG. تمامی حقوق محفوظ است.” عنوان: "ورود به سیستم"</i><br></td>

</tr><tr><td width="168">انواع دستگاه های آنلاین <br></td>

<td width="190">چاپگرها، روترها، سیستم های مانیتورینگ و غیره <br></td>

<td width="284">پانل پیکربندی چاپگر را پیدا کنید: <br><i>عنوان:"</i><i>اسب بخار</i><i>لیزر جت"</i><i>inurl:</i><i>SSI/</i><i>Auth/</i><i>تنظیم_</i><i>پیکربندی_</i><i>اطلاعات دستگاه.</i><i>htm</i><br></td>

</tr><tr><td width="168">توصیه ها و آسیب پذیری ها <br></td>

<td width="190">سایت هایی در نسخه های آسیب پذیر CMS <br></td>

<td width="284">افزونه های آسیب پذیر را پیدا کنید که از طریق آنها می توانید یک فایل دلخواه را در سرور آپلود کنید: <br><i>inurl:fckeditor -intext:"ConfigIsEnabled = False" intext:ConfigIsEnabled</i><br></td>

</tr></tbody></table><br>Dorks اغلب روی جستجوی همه سایتها در اینترنت متمرکز هستند. اما هیچ چیز مانع از محدود کردن منطقه جستجو در هر سایت یا سایتی نمی شود. <br>هر درخواست به گوگل را می توان با افزودن کلمه کلیدی "site:somesite.com" به درخواست، روی یک سایت خاص متمرکز کرد. این کلمه کلیدی را می توان به هر دکوری اضافه کرد. <p><b>اتوماسیون جستجوی آسیب پذیری</b><br>بنابراین ایده نوشتن یک ابزار ساده که جستجوی آسیبپذیریها را با استفاده از خودکار میکند، متولد شد <a href="https://bar812.ru/fa/poiskovye-sistemy-rossii-i-lidiruyushchie-poiskoviki-interneta-kakaya.html">موتور جستجو</a>(google) و بر اساس پایگاه داده هک گوگل.</p><p>این ابزار یک اسکریپت است که در nodejs با استفاده از phantomjs نوشته شده است. به طور دقیق، فیلمنامه توسط خود phantomjs تفسیر می شود. <br>Phantomjs یک مرورگر وب کامل بدون <a href="https://bar812.ru/fa/v-prilozhenii-graficheskii-interfeis-sistemy-proizoshla-oshibka.html">رابط کاربری گرافیکی</a>، با استفاده از کد js و داشتن یک API مناسب مدیریت می شود. <br>این ابزار یک نام کاملاً قابل درک دریافت کرد - dorks. راه اندازی آن در <a href="https://bar812.ru/fa/c-dostat-argumenty-main-iz-funkcii-argumenty-funkcii-main-ispolzovanie-argumentov-komandnoi-st.html">خط فرمان</a>(بدون گزینه) با چند مثال از استفاده، راهنمایی کوتاهی دریافت می کنیم:</p><p>شکل 1 - لیستی از گزینه های پایه dorks</p><p>نحو کلی این ابزار عبارت است از: dork "command" "list of options". <br>شرح مفصلی از همه گزینه ها در جدول 4 ارائه شده است.</p><p>جدول 4 - نحو dorks <br></p><table border="1"><tbody><tr><td width="214"><b>تیم</b><br></td>

<td width="214"><b>گزینه</b><br></td>

<td width="214"><b>شرح</b><br></td>

</tr><tr><td rowspan="4" width="214">ghdb <br></td>

<td width="214">-l <br></td>

<td width="214">نمایش لیست شماره گذاری شده دسته های dork پایگاه داده هک گوگل <br></td>

</tr><tr><td width="214">-c "شماره یا نام دسته" <br></td>

<td width="214">dorks از دسته مشخص شده را بر اساس شماره یا نام بارگیری کنید <br></td>

</tr><tr><td width="214">-q "عبارت" <br></td>

<td width="214">dorks را در صورت درخواست دانلود کنید <br></td>

</tr><tr><td width="214">-o "پرونده" <br></td>

<td width="214">ذخیره نتیجه در فایل (فقط با گزینه های -c|-q) <br></td>

</tr><tr><td rowspan="8" width="214">گوگل <br></td>

<td width="214">-d "درک" <br></td>

<td width="214">dork دلخواه را مشخص کنید (گزینه را می توان بارها استفاده کرد، ترکیب با گزینه -D مجاز است) <br></td>

</tr><tr><td width="214">-D "پرونده" <br></td>

<td width="214">از dorks از یک فایل استفاده کنید <br></td>

</tr><tr><td width="214">-s "سایت" <br></td>

<td width="214">تنظیم سایت (گزینه را می توان چندین بار استفاده کرد، ترکیب با گزینه -S مجاز است) <br></td>

</tr><tr><td width="214">-S "پرونده" <br></td>

<td width="214">استفاده از سایت ها از یک فایل (درک ها برای هر سایت به طور مستقل جستجو می شوند) <br></td>

</tr><tr><td width="214">-f "فیلتر" <br></td>

<td width="214">کلیدواژه های اضافی را تنظیم کنید (به هر قسمت اضافه می شود) <br></td>

</tr><tr><td width="214">-t "تعداد ms" <br></td>

<td width="214">فاصله بین درخواست ها به گوگل <br></td>

</tr><tr><td width="214">-T "تعداد ms" <br></td>

<td width="214">در صورت مواجهه با کپچا، مهلت زمانی تمام می شود <br></td>

</tr><tr><td width="214">-o "پرونده" <br></td>

<td width="214">نتیجه را در یک فایل ذخیره کنید (فقط آن دسته از مواردی که چیزی برای آنها پیدا شد ذخیره می شوند) <br></td>

</tr></tbody></table><br>با استفاده از دستور ghdb، میتوانید تمام dorksها را در یک درخواست دلخواه از exploit-db دریافت کنید یا کل دسته را مشخص کنید. اگر دسته 0 را مشخص کنید، کل پایگاه داده تخلیه می شود (حدود 4.5 هزار dorks). <p>فهرست دسته بندی های موجود در <a href="https://bar812.ru/fa/podrobnyi-obzor-i-testirovanie-apple-iphone-se-apple-iphone-se-2017-dizain.html">این لحظه</a>در شکل 2 نشان داده شده است. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/b8f/b11/ffe/b8fb11ffeaced5066fd2fd9e43be67fb.jpg' width="100%" loading=lazy loading=lazy></p><p>شکل 2 - فهرست دسته بندی های موجود GHDB dorks</p><p>دستور google جایگزین هر dork in می شود <a href="https://bar812.ru/fa/yandeks-pipl-mgnovennyi-poisk-lyudei-po-vsem-socsetyam-srazu-shest.html">موتور جستجوی گوگل</a>و نتیجه مسابقات را آنالیز کرد. Dorkهایی که چیزی برای آنها پیدا شد در یک فایل ذخیره می شوند. <br>ابزار پشتیبانی می کند <a href="https://bar812.ru/fa/vhod-v-rekaveri-android-kak-pereiti-v-rezhim-recovery-na-raznyh-android-ustroistvah.html">حالت های مختلف</a>جستجو کردن: <br>1 داک و 1 سایت; <br>1 dork و بسیاری از سایت ها. <br>1 سایت و بسیاری از dorks. <br>بسیاری از سایت ها و بسیاری از dorks; <br>لیست dorks و سایت ها را می توان هم از طریق یک استدلال و هم از طریق یک فایل مشخص کرد.</p><p><b>نمایش کار</b><br>بیایید سعی کنیم با استفاده از مثال جستجوی پیام های خطا، هر گونه آسیب پذیری را جستجو کنیم. دستور: dorks ghdb –c 7 –o errors.dorks همه dorks های شناخته شده از دسته «پیام های خطا» را همانطور که در شکل 3 نشان داده شده است بارگیری می کند. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/28c/386/641/28c386641d1528652f7f8e8b8089097a.jpg' width="100%" loading=lazy loading=lazy><br>شکل 3 - بارگیری تمام dorks های شناخته شده از دسته "پیام های خطا".</p><p>Dorks بارگیری و در یک فایل ذخیره شد. اکنون باقی مانده است که آنها را در برخی از سایت ها "تنظیم" کنید (شکل 4 را ببینید). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/8e0/a8a/3af/8e0a8a3af4f26544da1faa584813dbff.jpg' width="100%" loading=lazy loading=lazy><br>شکل 4 - آسیب پذیری های سایت مورد نظر را در کش گوگل جستجو کنید</p><p>پس از مدتی، چندین صفحه حاوی خطا در سایت مورد مطالعه یافت می شود (شکل 5 را ببینید).</p><p><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/10b/e83/ba3/10be83ba38f172213ba06b3f9ad05a58.jpg' width="100%" loading=lazy loading=lazy><br>شکل 5 - پیغام های خطا پیدا شد</p><p>نتیجه، در فایل result.txt دریافت می کنیم <a href="https://bar812.ru/fa/polnyi-spisok-ussd-zaprosov-dlya-abonentov-a1-velcom-poryadok-predostavleniya.html">لیست کامل</a>خفگی منجر به خطا می شود. <br>شکل 6 نتیجه جستجوی خطاهای سایت را نشان می دهد. <br><br>شکل 6 - نتیجه جستجوی خطاها</p><p>در حافظه پنهان این dork، یک بکترس کامل نمایش داده میشود که مسیرهای مطلق اسکریپتها، سیستم مدیریت محتوای سایت و نوع پایگاه داده را نشان میدهد (شکل 7 را ببینید). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/0a9/455/588/0a9455588496d6609f5e13d598cb5a48.jpg' width="100%" loading=lazy loading=lazy><br>شکل 7 - افشای اطلاعات در مورد ساختار سایت</p><p>با این حال، باید در نظر داشت که همه dorks از GHDB نتیجه واقعی نمی دهند. همچنین ممکن است گوگل مطابقت دقیقی پیدا نکند و نتیجه مشابهی را نشان دهد.</p><p>در این مورد، عاقلانهتر است که از فهرست شخصی خود استفاده کنید. به عنوان مثال، همیشه ارزش دارد که به دنبال فایل هایی با پسوندهای "غیر معمول" باشید که نمونه هایی از آنها در شکل 8 نشان داده شده است. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/d7f/865/693/d7f865693f7fcf13137598eeed0ecb58.jpg' width="100%" loading=lazy loading=lazy><br>شکل 8 - فهرست پسوندهای فایلی که برای یک منبع وب معمولی معمولی نیستند</p><p>در نتیجه، در دستور dorks google -D extensions.txt -f bank، از همان اولین درخواست، گوگل شروع به بازگرداندن سایت هایی با پسوندهای فایل "غیر معمول" می کند (شکل 9 را ببینید). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/107/e1f/a2f/107e1fa2f41c4169bcc254cba2f2f4b6.jpg' width="100%" loading=lazy loading=lazy><br>شکل 9 - انواع فایل های "بد" را در سایت های بانکی جستجو کنید</p><p>به خاطر داشته باشید که گوگل درخواست های بیش از 32 کلمه را نمی پذیرد.</p><p>با dorks google –d intext:"error|warning|notice|syntax" –f University <br>می توانید به دنبال خطاهای مترجم PHP در سایت های آموزشی بگردید (شکل 10 را ببینید). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/717/74f/e36/71774fe3656bfc058c42d43262fdec4a.jpg' width="100%" loading=lazy loading=lazy><br>شکل 10 - یافتن خطاهای زمان اجرا PHP</p><p>گاهی اوقات استفاده از یک یا دو دسته از دمنوش ها راحت نیست. <br>به عنوان مثال، اگر می دانید که سایت بر روی موتور وردپرس کار می کند، به طور خاص برای وردپرس به dorks نیاز دارید. در این مورد، استفاده از جستجوی پایگاه داده هک گوگل راحت است. dorks ghdb –q wordpress –o wordpress_dorks.txt تمام وردپرس dorks را دانلود می کند، همانطور که در شکل 11 نشان داده شده است: <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/dcb/ac9/a4e/dcbac9a4eb12f6ec775d9cccc2fdee87.jpg' width="100%" loading=lazy loading=lazy><br>شکل 11 - جستجوی dorks مربوط به وردپرس</p><p>بیایید دوباره به بانک ها برگردیم و با دستور dorks google -D wordpress_dords.txt -f bank سعی می کنیم چیز جالبی در رابطه با wordpress پیدا کنیم (شکل 12 را ببینید). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/042/0c2/c43/0420c2c435931704288b171f725ccc6a.jpg' width="100%" loading=lazy loading=lazy><br>شکل 12 - جستجوی آسیب پذیری های وردپرس</p><p>شایان ذکر است که جستجوی پایگاه داده هک گوگل کلمات کوتاهتر از 4 کاراکتر را نمی پذیرد. به عنوان مثال، اگر CMS سایت شناخته شده نیست، اما زبان آن شناخته شده است - PHP. در این حالت، میتوانید با استفاده از لوله و ابزار جستجوی سیستم dorks، آنچه را که نیاز دارید به صورت دستی فیلتر کنید –c all | findstr /I php > php_dorks.txt (شکل 13 را ببینید): <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/4c1/2f8/6e1/4c12f86e111074293c14d6a939c6ebab.jpg' width="100%" loading=lazy loading=lazy><br>شکل 13 - در تمام مواردی که به PHP اشاره شده است جستجو کنید</p><p>جستجوی آسیبپذیریها یا برخی اطلاعات حساس در یک موتور جستجو تنها در صورتی باید جستجو شود که شاخص قابل توجهی در این سایت وجود داشته باشد. به عنوان مثال، اگر یک سایت دارای 10-15 صفحه ایندکس شده باشد، پس احمقانه است که چیزی را به این روش جستجو کنید. بررسی اندازه فهرست آسان است - فقط "site:somesite.com" را در نوار جستجوی گوگل وارد کنید. نمونه ای از یک سایت با شاخص ناکافی در شکل 14 نشان داده شده است. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/78e/1db/b4f/78e1dbb4fc78cd422cec311fc2ca9d33.jpg' width="100%" loading=lazy loading=lazy><br>شکل 14 - بررسی اندازه فهرست سایت</p><p>حالا در مورد ناخوشایند... گهگاه، گوگل ممکن است درخواست کپچا کند - کاری برای انجام دادن وجود ندارد - باید وارد شود. به عنوان مثال، هنگام مرتبسازی از طریق دستهبندی «پیامهای خطا» (۹۰ dorks)، کپچا فقط یک بار از بین رفت.</p><p>شایان ذکر است که phantomjs از کار از طریق یک پروکسی، هم از طریق http و هم از طریق رابط socks پشتیبانی می کند. برای فعال کردن حالت پراکسی، خط مربوطه را در dorks.bat یا dorks.sh لغو نظر کنید.</p><p>این ابزار به عنوان کد منبع در دسترس است</p>

<p>این مقاله در درجه اول برای بهینه سازان تازه کار مفید خواهد بود، زیرا افراد پیشرفته تر باید همه چیز را در مورد آنها بدانند. برای استفاده از این مقاله با حداکثر کارایی، مطلوب است بدانید که دقیقاً چه کلماتی باید مطرح شوند. <a href="https://bar812.ru/fa/sozdat-krasivoe-menyu-joomla-3-kak-sozdat-menyu-v-joomla-vyvod-modulya.html">موقعیت های مورد نظر</a>. اگر هنوز در مورد لیست کلمات مطمئن نیستید یا از سرویس پیشنهاد کلمات کلیدی استفاده می کنید، کمی گیج کننده است، اما می توانید آن را کشف کنید.</p>

<p>مهم! مطمئن باشید گوگل به خوبی از این موضوع آگاه است <a href="https://bar812.ru/fa/sravnenie-naushnikov-xiaomi-hybrid-pro-hd-xiaomi-hybrid-pro-hd---tr-hdraivernye-naushniki.html">کاربران عادی</a>از آنها استفاده نخواهد کرد و فقط متخصصان ارتقاء به کمک آنها متوسل می شوند. بنابراین، گوگل ممکن است اطلاعات ارائه شده را کمی تحریف کند.</p>

<h2>اپراتور نام:</h2>

<p><b>استفاده:</b>عنوان: کلمه <br><b>مثال:</b>عنوان: ارتقای سایت <br><b>شرح:</b>هنگام استفاده از این اپراتور، لیستی از صفحاتی را دریافت خواهید کرد که حاوی کلمه مورد نظر شما در عنوان (عنوان) است، در مورد ما، این عبارت "تبلیغ وب سایت" به طور کامل است. توجه داشته باشید که بعد از کولون نباید فاصله ای وجود داشته باشد. عنوان صفحه در رتبه بندی مهم است، پس عناوین خود را جدی بگیرید. هنگام استفاده از این متغیر، میتوانید تعداد تقریبی رقبای را که میخواهند در جایگاههای برتر این کلمه قرار بگیرند، تخمین بزنید.</p>

<h2>اپراتور Inurl:</h2>

<p><b>استفاده:</b> inurl: عبارت <br><b>مثال:</b> inurl: محاسبه هزینه بهینه سازی موتور جستجو <br><b>شرح:</b>این دستور سایت ها یا صفحاتی را نشان می دهد که کلمه کلیدی اصلی را در URL خود دارند. توجه داشته باشید که بعد از کولون نباید فاصله ای وجود داشته باشد.</p>

<h2>اپراتور Inanchor:</h2>

<p><b>استفاده:</b> inanchor: عبارت <br><b>مثال:</b> inanchor: کتاب های سئو <br><b>شرح:</b>استفاده از این عملگر به شما کمک می کند تا صفحاتی را ببینید که با کلمه کلیدی مورد استفاده پیوند دارند. این یک دستور بسیار مهم است، اما، متأسفانه، <a href="https://bar812.ru/fa/kak-otkryt-zablokirovan-kak-oboiti-it-zaprety-na-rabote-kesh-poiskovyh.html">موتورهای جستجو</a>به دلایل واضح تمایلی به به اشتراک گذاشتن این اطلاعات با بهینه سازان ندارند. خدمات Linkscape و Majestic SEO وجود دارد که مایلند با پرداخت هزینه این اطلاعات را در اختیار شما قرار دهند، اما مطمئن باشید که اطلاعات ارزشش را دارد.</p>

<p>همچنین، شایان ذکر است که اکنون گوگل بیشتر و بیشتر به "اعتماد" سایت و کمتر و کمتر به جرم پیوند توجه می کند. البته، پیوندها هنوز یکی از مهمترین عوامل هستند، اما "اعتماد" نقش مهمی را ایفا می کند.</p>

<p>ترکیبی از دو متغیر نتایج خوبی می دهد، برای مثال intitle:inanchor promotion:website promotion. و آنچه می بینیم، موتور جستجو رقبای اصلی را به ما نشان می دهد که عنوان صفحه حاوی کلمه "ترفیع" و لینک های ورودی با لنگر "تبلیغ وب سایت" است.</p>

<p>متأسفانه، این ترکیب به شما اجازه نمی دهد که به «اعتماد» دامنه، که همانطور که قبلاً گفتیم، عامل بسیار مهمی است، پی ببرید. به عنوان مثال، بسیاری از سایت های شرکتی قدیمی به اندازه رقبای جوان خود لینک های زیادی ندارند، اما تعداد زیادی لینک قدیمی دارند که آن سایت ها را به بالای نتایج جستجو می کشاند.</p>

<h2>اپراتور سایت:</h2>

<p><b>استفاده:</b>سایت: آدرس سایت <br><b>مثال:</b>سایت: www.aweb.com.ua <br><b>شرح:</b>با این دستور می توانید لیستی از صفحاتی که توسط موتور جستجو ایندکس شده اند و از آنها اطلاع دارد را مشاهده کنید. این عمدتا برای یادگیری در مورد صفحات رقبا و تجزیه و تحلیل آنها استفاده می شود.</p>

<h2>بیانیه کش:</h2>

<p><b>استفاده:</b>کش: آدرس صفحه <br><b>مثال:</b>حافظه پنهان: www.aweb.com.ua <br><b>شرح:</b>این دستور یک "عکس فوری" از صفحه را از آخرین باری که ربات از سایت بازدید کرده و به طور کلی نحوه مشاهده محتوای صفحه را نشان می دهد. با بررسی تاریخ کش صفحه، می توانید تعیین کنید که ربات ها چند بار از سایت بازدید می کنند. هرچه سایت معتبرتر باشد، رباتها بیشتر از آن بازدید میکنند و بر این اساس، هر چه سایت معتبرتر (به گفته گوگل) کمتر باشد، رباتها کمتر از صفحه عکس میگیرند.</p>

<p>کش هنگام خرید لینک بسیار مهم است. هرچه تاریخ ذخیره صفحه به تاریخ خرید لینک نزدیکتر باشد، لینک شما سریعتر توسط موتور جستجوی گوگل ایندکس می شود. گاهی اوقات مشخص می شد که صفحاتی با سن حافظه پنهان 3 ماه پیدا می شد. با خرید لینک در چنین سایتی فقط پول خود را هدر خواهید داد، زیرا این امکان وجود دارد که هرگز این لینک ایندکس نشود.</p>

<h2>اپراتور پیوند:</h2>

<p><b>استفاده:</b>لینک: آدرس اینترنتی <br><b>مثال:</b>لینک: www.aweb.com.ua <br><b>شرح:</b>عملگر پیوند: صفحاتی را که به url مشخص شده پیوند دارند را جستجو و نمایش می دهد. می تواند شبیه باشد <a href="https://bar812.ru/fa/vsego-resursa-na-glavnoi-stranice-na-gl-stranicu-gde-razmeshchat-tekst-dlya.html">صفحه اصلی</a>سایت و داخلی</p>

<h2>اپراتور مرتبط:</h2>

<p><b>استفاده:</b>مرتبط: آدرس اینترنتی <br><b>مثال:</b>مرتبط: www.aweb.com.ua <br><b>شرح:</b>عبارت مرتبط: صفحاتی را که موتور جستجو فکر می کند شبیه به صفحه مشخص شده است را نمایش می دهد. برای یک انسان، همه صفحات به دست آمده ممکن است چیزی مشابه نداشته باشند، اما برای یک موتور جستجو، آنها را دارند.</p>

<h2>اپراتور اطلاعات:</h2>

<p><b>استفاده:</b>اطلاعات: آدرس اینترنتی <br><b>مثال:</b>اطلاعات: www.aweb.com.ua <br><b>شرح:</b>هنگام استفاده از این عملگر، ما قادر خواهیم بود اطلاعاتی در مورد صفحه ای که برای موتور جستجو شناخته شده است، به دست آوریم. این می تواند نویسنده، تاریخ انتشار و موارد دیگر باشد. علاوه بر این، در صفحه جستجو، گوگل چندین عمل را به طور همزمان ارائه می دهد که می تواند با این صفحه انجام دهد. یا ساده تر، استفاده از برخی از عملگرهایی که در بالا توضیح دادیم را پیشنهاد می کند.</p>

<h2>اپراتور Allintitle:</h2>

<p><b>استفاده:</b> allintitle: عبارت <br><b>مثال:</b> allintitle: web promotion <br><b>شرح:</b>اگر جستجویی را با این کلمه شروع کنیم، فهرستی از صفحاتی را دریافت می کنیم که کل عبارت را در عنوان خود دارند. برای مثال، اگر بخواهیم کلمه allintitle:web promotion را جستجو کنیم، فهرستی از صفحاتی را دریافت می کنیم که هر دوی این کلمات را در عنوان خود دارند. و اصلاً لازم نیست که آنها یکی پس از دیگری بروند، می توانند در آن قرار گیرند <a href="https://bar812.ru/fa/sbor-s-drugih-pochtovyh-yashchikah-kak-sobrat-pisma-iz-raznyh-yashchikov-v.html">جاهای مختلف</a>سرتیتر.</p>

<h2>عملگر Allintext:</h2>

<p><b>استفاده:</b> allintext: word <br><b>مثال:</b> allintext:بهینه سازی <br><b>شرح:</b>این عملگر تمام صفحاتی که حاوی کلمه مشخص شده در متن هستند را جستجو می کند. اگر بخواهیم از allintext:web optimization استفاده کنیم، فهرستی از صفحاتی را خواهیم دید که این کلمات در متن آنها آمده است. یعنی کل عبارت «بهینهسازی ابری» نیست، بلکه هر دو کلمه «بهینهسازی» و «اب» هستند.</p>

<p>اپراتورهای جستجو ( <a href="https://bar812.ru/fa/volnistaya-bukva-na-klaviature-kak-vvodit-specialnye-simvoly-otsutstvuyushchie.html">نمادهای خاص</a>، که به <a href="https://bar812.ru/fa/servis-dlya-gruppirovki-klyuchevyh-zaprosov-klasterizaciya.html">پرس و جو جستجو</a>) کمک به گرفتن <a href="https://bar812.ru/fa/kak-ispravit-belyi-ekran-na-modx-posle-pereezda-ustanovka-modx.html">مقدار زیادی</a> <a href="https://bar812.ru/fa/chto-takoe-ansi-chto-takoe-ansi-lyumen-lm-lm-edinica-izmereniya.html">اطلاعات مفید</a>درباره سایت. با کمک آنها، می توانید به طور قابل توجهی محدوده جستجو را محدود کرده و پیدا کنید <a href="https://bar812.ru/fa/ne-vidit-fleshku-transcend-32-gb-onlain-pereproshivka-fleshki.html">اطلاعات لازم</a>. اصولاً اپراتورها در موتورهای جستجوی مختلف یکسان هستند، اما تفاوت هایی وجود دارد. بنابراین، ما اپراتورهای Google و Yandex را جداگانه در نظر خواهیم گرفت.</p>

<h2>اپراتورهای گوگل</h2>

<p><b>ابتدا ساده ترین عملگرها را در نظر بگیرید</b>:</p>

<p><b>+

</b>- عملگر پلاس برای یافتن کلمات در همان جمله استفاده می شود، فقط این کاراکتر را بین کلمات وارد کنید. به عنوان مثال، با ایجاد یک پرس و جو مانند "زمستان + لاستیک + برای + نیسان"، سایت هایی را در نتایج جستجو دریافت خواهید کرد که پیشنهاداتی با <a href="https://bar812.ru/fa/polnyi-nabor-zagruzhaemyh-materialov-dragon-age-nachalo-polnyi-nabor.html">مجموعه کامل</a>همه کلمات از پرس و جو</p>

<p><b>-

</b>- عملگر "منهای" به حذف کلمات ناخواسته از پرس و جو کمک می کند. به عنوان مثال، اگر درخواست "پدرخوانده - آنلاین" داشته باشید، سایت هایی با اطلاعات فیلم، نقد، بررسی و غیره به شما داده می شود، اما سایت هایی با مشاهده آنلاین حذف می شوند.</p>

<p><b>..

</b>- به جستجوی نتایج حاوی اعداد در محدوده مشخص شده کمک می کند.</p>

<p><b>@ و #</b>- نمادهایی برای جستجو بر اساس برچسب ها و هشتگ های شبکه های اجتماعی.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_2.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>یا</b>- عملگر "یا" با کمک آن می توانید صفحاتی را پیدا کنید که حداقل یکی از چندین کلمه در آنها وجود دارد.</p>

<p><img src='https://i1.wp.com/1ps.ru/files/blog/2016/operatory_3.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>« »

</b>- نقل قول ها به موتور جستجو می گویند که باید سایت هایی را پیدا کنید که کلمات وارد شده به ترتیب مشخص شده باشند - مطابقت دقیق.</p>

<p><b>اپراتورهای پیچیده</b>:</p>

<p><b>سایت:</b>به شما کمک می کند اطلاعات مورد نیاز خود را در یک سایت خاص پیدا کنید.</p>

<p><img src='https://i1.wp.com/1ps.ru/files/blog/2016/operatory_4.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>حافظه پنهان:</b> <a href="https://bar812.ru/fa/samye-vygodnye-tarifnye-plany-rossiiskih-operatorov-poleznaya.html">اپراتور مفید</a>اگر محتوای هر صفحه تغییر کرده یا مسدود شده باشد. نسخه کش را نشان می دهد. مثال: cache:site</p>

<p><b>اطلاعات:</b>برای نمایش تمام اطلاعات مربوط به آدرس خدمت می کند.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_5.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>مربوط:</b>یک اپراتور عالی برای یافتن سایت هایی با محتوای مشابه.</p>

<p><img src='https://i0.wp.com/1ps.ru/files/blog/2016/operatory_6.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>allintitle:</b>صفحاتی نمایش داده می شوند که کلمات مشخص شده در پرس و جو را در تگ عنوان دارند</p>

<p><b>آلینورل:</b>اپراتور عالی که واقعاً می توانید با آن پیدا کنید <a href="https://bar812.ru/fa/zachem-nuzhen-validnyi-kod-i-kak-ustranit-oshibki-validacii-url-adresa-v.html">صفحات مورد نظر</a>. سایت های حاوی کلمات مشخص شده در آدرس صفحه را نشان می دهد. متأسفانه، هنوز سایتهای کمی در بخش روسی اینترنت وجود دارد که از سیریلیک استفاده میکنند، بنابراین باید از نویسهگردانی، به عنوان مثال، allinurl:steklopakety یا لاتین استفاده کنید.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_7.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>inurl:</b>مانند عملگر بالا عمل می کند، اما انتخاب فقط برای یک کلمه انجام می شود.</p>

<p><b>allintext:</b>صفحات بر اساس محتوای صفحه انتخاب می شوند. اگر به دنبال اطلاعاتی هستید، اما آدرس سایت را فراموش کرده اید، می تواند مفید باشد.</p>

<p><img src='https://i0.wp.com/1ps.ru/files/blog/2016/operatory_8.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>در متن:</b>همینطور فقط برای یک کلمه</p>

<p><b>آلینانکر:</b>اپراتور صفحاتی را نشان می دهد که دارای کلمات کلیدی در توضیحات هستند. به عنوان مثال: allinanchor: ساعت مچی.</p>

<p><b>inanchor:</b>فقط برای یک کلمه کلیدی یکسان است.</p>

<h2>اپراتورهای Yandex</h2>

<p><b>اپراتورهای ساده</b>:</p>

<p><b>!

</b>- جلوی کلمه کلیدی قرار می گیرد و در نتایج جستجو صفحاتی نمایش داده می شود که دقیقاً همان کلمه (بدون تغییر شکل کلمه) مشخص شده است.</p>

<p><b>+

</b>- درست مانند گوگل، صفحاتی با تمام کلمات بین پلاس نمایش داده می شوند.</p>

<p><b>« »

</b>- مطابقت دقیق عبارت را نشان می دهد.</p>

<p><b>()

</b>- برای گروه بندی کلمات در پرس و جوهای پیچیده استفاده می شود.</p>

<p><b>&

</b>- برای جستجوی صفحاتی که کلمات ترکیب شده توسط این عملگر در یک جمله در آنها آمده است مورد نیاز است.</p>

<p><b>*

</b>- برای جستجوی کلمات گم شده در نقل قول ها استفاده می شود. به عنوان مثال: روسیه * روح. عملگر یک * جایگزین یک کلمه می شود.</p>

<p>اپراتورهای زیر قبلاً در جستجوی پیشرفته Yandex تعبیه شده اند ، بنابراین به خاطر سپردن آنها فایده ای ندارد ، اما همچنان توضیح خواهیم داد که هر یک از آنها چه کاری انجام می دهند.</p>

<p><b>عنوان:</b>جستجو بر اساس عنوان صفحه</p>

<p><b>آدرس اینترنتی:</b>جستجو در صفحاتی که در یک آدرس مشخص قرار دارند، به عنوان مثال url:site/blog/*</p>

<p><b>میزبان:</b>کل هاست را جستجو می کند.</p>

<p><b>سایت:</b>در اینجا جستجو در تمام زیر دامنه ها و صفحات سایت انجام شده است.</p>

<p><b>inurl:</b>فقط صفحات این دامنه را با استفاده از کلمات کلیدی جستجو کنید. به عنوان مثال، وبلاگ inurl:site</p>

<p><b>میم:</b>اسنادی از یک نوع مشخص را جستجو کنید، به عنوان مثال mime:xls.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_9.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>گربه:</b>سایت هایی را که در Yandex.Catalog وجود دارند و همچنین منطقه و دسته ای که با آن مطابقت دارد جستجو کنید. به عنوان مثال: گربه ماشین:category_id</p>

<p>در اینجا نحوه نگاه این اپراتورها در خود موتور جستجو است:</p>

<p><img src='https://i1.wp.com/1ps.ru/files/blog/2016/operatory_10.jpg' width="100%" loading=lazy loading=lazy></p>

<p>بنابراین، با انتخاب صحیح و استفاده از اپراتورهای موتورهای جستجوی Google و Yandex، می توانید به طور مستقل بنویسید. <a href="https://bar812.ru/fa/sistematicheskoe-yadro-semanticheskoe-yadro-kak-sostavit-pravilno-kak.html">هسته معنایی</a>برای سایت، کاستی ها و خطاها را در کار پیدا کنید، رقبا را تجزیه و تحلیل کنید، و همچنین دریابید که کجا و چه چیزی <a href="https://bar812.ru/fa/gotovitsya-board-powered-by-smf-pervye-shagi-v-poiskovoi-optimizacii-simple-machines-forum-udalyaem.html">لینک های خارجی</a>به سایت خود بروید</p>

<p>اگر از اپراتورهای دیگری در کار خود استفاده می کنید که ما به آنها توجه نکرده ایم، در نظرات به اشتراک بگذارید. بیا بحث کنیم =)</p>

<script>document.write("<img style='display:none;' src='//counter.yadro.ru/hit;artfast_after?t44.1;r"+

escape(document.referrer)+((typeof(screen)=="undefined")?"":

";s"+screen.width+"*"+screen.height+"*"+(screen.colorDepth?

screen.colorDepth:screen.pixelDepth))+";u"+escape(document.URL)+";h"+escape(document.title.substring(0,150))+

";"+Math.random()+

"border='0' width='1' height='1' loading=lazy loading=lazy>");</script>

</div>

</div>

</div>

<div class="td-pb-span4 td-main-sidebar" role="complementary">

<div class="td-ss-main-sidebar">

</div>

</div>

</div>

</div>

</article>

<script type="text/javascript">

try {

var sbmt = document.getElementById('submit'),

npt = document.createElement('input'),

d = new Date(),

__ksinit = function() {

sbmt.parentNode.insertBefore(npt, sbmt);

};

npt.value = d.getUTCDate() + '' + (d.getUTCMonth() + 1) + 'uniq9065';

npt.name = 'ksbn_code';

npt.type = 'hidden';

sbmt.onmousedown = __ksinit;

sbmt.onkeypress = __ksinit;

} catch (e) {}

</script>

<div class="td-sub-footer-container td-container-wrap ">

<div class="td-container ">

<div class="td-pb-row ">

<div class="td-pb-span td-sub-footer-menu "></div>

<div class="td-pb-span

td-sub-footer-copy ">2022 bar812.ru. فقط در مورد مجتمع برنامه ها. اهن. اینترنت. پنجره ها</div>

</div>

</div>

</div>

</div>

<script data-cfasync="false" type="text/javascript">

if (window.addthis_product === undefined) {

window.addthis_product = "wpwt";

}

if (window.wp_product_version === undefined) {

window.wp_product_version = "wpwt-3.1.2";

}

if (window.wp_blog_version === undefined) {

window.wp_blog_version = "4.9.1";

}

if (window.addthis_share === undefined) {

window.addthis_share = {};

}

if (window.addthis_config === undefined) {

window.addthis_config = {

"data_track_clickback": true,

"ui_language": "ru",

"ui_atversion": "300"

};

}

if (window.addthis_plugin_info === undefined) {

window.addthis_plugin_info = {

"info_status": "enabled",

"cms_name": "WordPress",

"plugin_name": "Website Tools by AddThis",

"plugin_version": "3.1.2",

"plugin_mode": "AddThis",

"anonymous_profile_id": "wp-f2d21fd70bfc0c32605b4e5e1e4ff912",

"page_info": {

"template": "posts",

"post_type": ""

},

"sharing_enabled_on_post_via_metabox": false

};

}

(function() {

var first_load_interval_id = setInterval(function() {

if (typeof window.addthis !== 'undefined') {

window.clearInterval(first_load_interval_id);

if (typeof window.addthis_layers !== 'undefined' && Object.getOwnPropertyNames(window.addthis_layers).length > 0) {

window.addthis.layers(window.addthis_layers);

}

if (Array.isArray(window.addthis_layers_tools)) {

for (i = 0; i < window.addthis_layers_tools.length; i++) {

window.addthis.layers(window.addthis_layers_tools[i]);

}

}

}

}, 1000)

}());

</script>

<script type='text/javascript'>

var tocplus = {

"smooth_scroll": "1",

"visibility_show": "\u043f\u043e\u043a\u0430\u0437\u0430\u0442\u044c",

"visibility_hide": "\u0441\u043a\u0440\u044b\u0442\u044c",

"width": "Auto"

};

</script>

<script type='text/javascript' src='https://bar812.ru/wp-content/plugins/disqus-comment-system/media/js/disqus.js?ver=bbebb9a04042e1d7d3625bab0b5e9e4f'></script>

<script>

(function() {

var html_jquery_obj = jQuery('html');

if (html_jquery_obj.length && (html_jquery_obj.is('.ie8') || html_jquery_obj.is('.ie9'))) {

var path = '/wp-content/themes/Newspaper/style.css';

jQuery.get(path, function(data) {

var str_split_separator = '#td_css_split_separator';

var arr_splits = data.split(str_split_separator);

var arr_length = arr_splits.length;

if (arr_length > 1) {

var dir_path = '/wp-content/themes/Newspaper';

var splited_css = '';

for (var i = 0; i < arr_length; i++) {

if (i > 0) {

arr_splits[i] = str_split_separator + ' ' + arr_splits[i];

}

//jQuery('head').append('<style>' + arr_splits[i] + '</style>');

var formated_str = arr_splits[i].replace(/\surl\(\'(?!data\:)/gi, function regex_function(str) {

return ' url(\'' + dir_path + '/' + str.replace(/url\(\'/gi, '').replace(/^\s+|\s+$/gm, '');

});

splited_css += "<style>" + formated_str + "</style>";

}

var td_theme_css = jQuery('link#td-theme-css');

if (td_theme_css.length) {

td_theme_css.after(splited_css);

}

}

});

}

})();

</script>

<div id="tdw-css-writer" style="display: none" class="tdw-drag-dialog tdc-window-sidebar">

<header> <a title="ویرایشگر" class="tdw-tab tdc-tab-active" href="#" data-tab-content="tdw-tab-editor">با Live CSS ویرایش کنید</a>

<div class="tdw-less-info" title="هنگامی که خطا در CSS و LESS شما شناسایی شود، قرمز خواهد بود"></div>

</header>

<div class="tdw-content">

<div class="tdw-tabs-content tdw-tab-editor tdc-tab-content-active">

<script>

(function(jQuery, undefined) {

jQuery(window).ready(function() {

if ('undefined' !== typeof tdcAdminIFrameUI) {

var $liveIframe = tdcAdminIFrameUI.getLiveIframe();

if ($liveIframe.length) {

$liveIframe.load(function() {

$liveIframe.contents().find('body').append('<textarea class="tdw-css-writer-editor" style="display: none"></textarea>');

});

}

}

});

})(jQuery);

</script> <textarea class="tdw-css-writer-editor td_live_css_uid_1_5a5dc1e76f1d6"></textarea>

<div id="td_live_css_uid_1_5a5dc1e76f1d6" class="td-code-editor"></div>

<script>

jQuery(window).load(function() {

if ('undefined' !== typeof tdLiveCssInject) {

tdLiveCssInject.init();

var editor_textarea = jQuery('.td_live_css_uid_1_5a5dc1e76f1d6');

var languageTools = ace.require("ace/ext/language_tools");

var tdcCompleter = {

getCompletions: function(editor, session, pos, prefix, callback) {

if (prefix.length === 0) {

callback(null, []);

return

}

if ('undefined' !== typeof tdcAdminIFrameUI) {

var data = {

error: undefined,

getShortcode: ''

};

tdcIFrameData.getShortcodeFromData(data);

if (!_.isUndefined(data.error)) {

tdcDebug.log(data.error);

}

if (!_.isUndefined(data.getShortcode)) {

var regex = /el_class=\"([A-Za-z0-9_-]*\s*)+\"/g,

results = data.getShortcode.match(regex);

var elClasses = {};

for (var i = 0; i < results.length; i++) {

var currentClasses = results[i]

.replace('el_class="', '')

.replace('"', '')

.split(' ');

for (var j = 0; j < currentClasses.length; j++) {

if (_.isUndefined(elClasses[currentClasses[j]])) {

elClasses[currentClasses[j]] = '';

}

}

}

var arrElClasses = [];

for (var prop in elClasses) {

arrElClasses.push(prop);

}

callback(null, arrElClasses.map(function(item) {

return {

name: item,

value: item,

meta: 'in_page'

}

}));

}

}

}

};

languageTools.addCompleter(tdcCompleter);

window.editor = ace.edit("td_live_css_uid_1_5a5dc1e76f1d6");

// 'change' handler is written as function because it's called by tdc_on_add_css_live_components (of wp_footer hook)

// We did it to reattach the existing compiled css to the new content received from server.

window.editorChangeHandler = function() {

//tdwState.lessWasEdited = true;

window.onbeforeunload = function() {

if (tdwState.lessWasEdited) {

return "You have attempted to leave this page. Are you sure?";

}

return false;

};

var editorValue = editor.getSession().getValue();

editor_textarea.val(editorValue);

if ('undefined' !== typeof tdcAdminIFrameUI) {

tdcAdminIFrameUI.getLiveIframe().contents().find('.tdw-css-writer-editor:first').val(editorValue);

// Mark the content as modified

// This is important for showing info when composer closes

tdcMain.setContentModified();

}

tdLiveCssInject.less();

};

editor.getSession().setValue(editor_textarea.val());

editor.getSession().on('change', editorChangeHandler);

editor.setTheme("ace/theme/textmate");

editor.setShowPrintMargin(false);

editor.getSession().setMode("ace/mode/less");

editor.setOptions({

enableBasicAutocompletion: true,

enableSnippets: true,

enableLiveAutocompletion: false

});

}

});

</script>

</div>

</div>

<footer> <a href="#" class="tdw-save-css">صرفه جویی</a>

<div class="tdw-more-info-text">CSS OR LESS را بنویسید و save را بزنید. CTRL + SPACE برای تکمیل خودکار.</div>

<div class="tdw-resize"></div>

</footer>

</div>

<script type="text/javascript" defer src="https://bar812.ru/wp-content/cache/autoptimize/js/autoptimize_d85127d8732b44d62e81e0455b3d3cb7.js"></script>

</body>

</html>

|

هر تلاشی برای کار بر روی یک فایل توسط: بدون امتیاز FILE(بدون امتیاز فایل). و در اینجا هیچ کاری نمی توان کرد.

هر تلاشی برای کار بر روی یک فایل توسط: بدون امتیاز FILE(بدون امتیاز فایل). و در اینجا هیچ کاری نمی توان کرد.