Tentoraz sa vám pokúsim povedať, aké by nemali byť dorky. Keďže často musíte pracovať s klientmi, ktorých dorky vyzerajú úplne šialene. A po malom rozhovore sa ukáže, že zaplatili aj za tieto dorky. Vo všeobecnosti rozhorčuje) Ja sám som si z vlastnej hlúposti kúpil Dorks za 300 rubľov aj za 20 rubľov. Ale ešte som nestretol kompetentného človeka, ktorý urobí dorky, ktoré budú dobré a vyhľadávač z nich vydá, čo potrebujem. Nesnažím sa nikoho uraziť a potom len osobný názor. Najprv si pred kúpou vždy vypýtajte 10-15 ciest na kontrolu, len ich vizuálne zhodnoťte. Dúfam, že po tomto návode budete vedieť rozoznať viac-menej nabrúsené dorky pre vašu požiadavku od tých, ktorých nemožno ani nazvať verejnými. Choď! S príkladmi sa mi pracuje ľahšie, preto sa pokúsim načrtnúť zoznam „herných“ ciest, ktoré sa občas vyskytujú, a poviem vám, čo hľadať:

Kód: error.php?gta_5= frame

Analýza dork na časti: error.php - tu sa predpokladá, že toto slovo by malo byť prítomné v odkaze. V skutočnosti je to trochu inak. Aby sa slovo našlo v odkaze, musí byť aplikované na operátor inurl: alebo allinurl:

Predpokladajme, že narazíme na nejaké prepojenia s týmto slovom. Ale práve táto časť (súdiac podľa dorka) by mala odkazovať na názov stránky. Neviem, ktorý kóder by urobil stránku error.php na ich hernej stránke. Určite bude. Bude to však veľmi malé percento.

Pokiaľ ide o mňa, stránka by mala byť viac-menej s populárnym názvom, ktorý používajú php kóderi. Niekoľko ďalších stránok, ktoré nie sú žiaduce v dorkoch (často predajcovia dorkov používajú náhodné slová): Kód: gta5.php - nikto nebude volať stránku farcry_primal.php farcry_primal.cfm - v ASP.NET sa používa prípona .cfm, áno , na ňom píšu, ale nie tak často ako v php. A nabehnite na stránku s týmto názvom, je to veľký úspech kramble.php how_to_work.php catch "in.php - v názve stránky by nemali byť špeciálne znaky jzooo.php - vo všeobecnosti pochopte, čo je do pekla táto stránka game_of_trone. php - vzácna stránka , + sa nevzťahuje na hry, ale s najväčšou pravdepodobnosťou na názov filmu dúfam, že chápete približnú logiku.

Stránka by mala mať logický nadpis, to je hlavné. Je v podstate jedno, či má titul niečo súvisiace s hernou tematikou alebo nie. Ktoré stránky používajú hlavne kóderi a vo všeobecnosti tie najobľúbenejšie, ktoré sa dajú použiť v dorkoch:

Index.php

private.php

pm.php

user.php

členovia.php

oblasť.php

config.php

search.php

presmerovanie.php

r.php (rovnaké presmerovanie)

s.php (rovnaké vyhľadávanie)

mail.php fórum.php

post.php účet.php

exit.php

dotaz.php

q.php (rovnaký dotaz) atď.

Viac-menej takto.

Názov stránky v dork (ak existuje) by mal byť jednoslabičný, vhodný na použitie na webe a mal by mať nejaký druh logickej konotácie. Nie je strašidelné, že tu nemáme názvy ako steam.php alebo steam_keys.php alebo ruleta.php, je pre nás dôležité nájsť viac odkazov. A čím častejšie sa slovo dopytu na webových stránkach používa, tým lepšie. Viac-menej potrebné pre nás na túto tému, vyberieme s pomocou zvyšku dorka Prišli sme na názvy stránok, ale to nie je to najdôležitejšie.

Prejdime k druhej časti.

Splňte túto požiadavku GET: ?gta_5 - Musím hneď povedať, že neexistujú žiadne takéto požiadavky. (Pripomínam, že toto je môj osobný názor) Požiadavka GET, v ideálnom prípade, ktorú potrebujeme, by mala pristupovať k databáze a v prípade SQL injection spôsobiť výstupnú chybu databázy. Toto potrebujeme. Avšak nájsť požiadavku, ktorá by sa volala gta_5 - opäť veľké šťastie. A ak ho nájdeme, musíme ho urobiť zraniteľným. To opäť zahodí väčšinu odkazov, ktoré nás zaujímajú. Niekoľko ďalších príkladov zlých, nie dobrých žiadostí:

Drážka=

?paypal=

?qiwi_wallet=

?moje_peniaze=

?dai_webmoney=

?skdoooze=

?sadlkjadlkjswq=

?213123=

?777=

Prečo je paypal zlá požiadavka? Pretože sa predpokladá, že touto požiadavkou chceme pristupovať k databáze s výberom paypal. Nikto nevedie databázu paypal, snáď okrem samotnej spoločnosti. Opäť podvádzam.

Príklady dobrých dopytov, dobrých, ktoré každý rád používa, pretože sú krátke, pohodlné, ľahko zapamätateľné a majú aspoň nejakú logiku:

?id=

?cat=

?cat_id=

?get=

?post=

?rám=

?r=

?redirect= (chápete nápad)

?banner=

?go=

?opustiť=

?prihlásenie=

?pass=

?heslo=

?používateľské meno=

?user=

?hľadať=

?s=

?peňaženka=

?acc=

?zostatok=

?do=

?page=

?page_id=

?topic=

?fórum=

?vlákno=

?stiahnuť=

?zadarmo=

?správa=

Samozrejme, môžete pokračovať donekonečna.

Ale to sú univerzálne požiadavky, ktoré môžu dokonale vyhovovať mixu, hraniu, hotovosti a všetkým ostatným. Narazíme na fóra, torrentové stránky a všetko ostatné. Napríklad pár dotazov, ktoré sa môžu hodiť, povedzme pre herné dotazy:

?hra=

?game_id=

?bitka=

?log=

?tím=

?zbraň=

?inv= (inventár)

?herné údaje=

?hráč=

?hráči=

?play= (narazili ste na stránky s videoklipmi)

?playtag=

?zhoda=

V ideálnom prípade by sa na iné témy mala použiť približne rovnaká logika dotazu. Musíš aspoň trochu rozumieť po anglicky a uvedomiť si, aké šmejdy kupuješ. Vo všeobecnosti si stačí pozrieť 10-20 ciest a hneď bude jasné, aký mega privát ste si kúpili a či sa vám v budúcnosti oplatí kontaktovať tohto predajcu. Alebo vo všeobecnosti, aby ste refundovali cez čierne, ak vidíte, že vaše dorky obsahujú sex.php? alebo?foto= a ty si si objednal dorky do obchodov. Ruky pod vlak takým postavám

A tak nakoniec najdôležitejšia časť dorka (ktorá niekedy úplne chýba). Ak sme práve zvážili názov požiadavky GET (nie žiadosť samotnú), teraz už len prejdeme k požiadavke, ktorá nám môže pomôcť nájsť presne to, čo potrebujeme. Z nášho testovacieho dorka je to diel - rám

Nehovorím, že je to zlá požiadavka, ale vzhľadom na to, že hľadáme herné stránky, efektivita takejto požiadavky je asi 15-20%. Pre mix ciest, alebo len pre počet odkazov (len niečo zlúčiť), to bude stačiť. Názov žiadosti môže obsahovať, ako to správne hovorí veľa dorkských tutoriálov a manuálov, akékoľvek slová súvisiace s našou témou. Nebudeme sa odchyľovať od požiadaviek na hry, preto uvediem príklad dobrých, vhodných požiadaviek na hry:

hra

hranie

exp

hráč

úrovni

hráčov

dota

protiúder

AWP | Aziimov

M19

NAVI

hrať zadarmo

hry zadarmo

stiahnuť hru

herné fórum

o hre

hra so snímkou obrazovky

sprievodca hrou

Malo by byť jasné, aká je téma vašich ciest. Ak máte v zakúpených dorkoch niečo ako nasledovné (a my sme si kúpili herné dorks): Kód: sledovať sloboda text dsadaswe 213123321 ledy gaga fuck amerika bla bla dievča prsia zadarmo XXX porno futurama s01e13 Potom znova, neváhajte a pošlite predajcovi nafik a vyhoďte svoje dorky. Nevidíte herné stránky :) Ešte jedna vec, pri týchto požiadavkách môžete použiť operátory - intitle: , allintitle: , intext: , allintext: Kde za dvojbodkou bude samotná požiadavka hry zo zoznamu a trochu vyššie (intitle: hra, allintext: hrať zadarmo)

Zdá sa, že je to všetko, čo som chcel povedať. V podstate dúfam, že článok bude užitočný aspoň nejakým spôsobom pre začiatočníkov (bol by pre mňa užitočný a pomohol by mi ušetriť niekoľko stoviek rubľov a pomôcť zaviesť nepoctiví predajcovia dorok). No ak ste viac-menej pochopili, ako sa robia dorky sami, budem len rád. Trénujte, naplňte si oko / ruku, v dorkoch nie je nič zvlášť zložité. A nakoniec, neviem ako v sklápači, ale a-parser pokojne jedí a hľadá veľa odkazov s požiadavkami v ruštine. Prečo nie, pomyslel som si. Odskúšané, efekt ma potešil. Môžeš sa smiať))

Frame.php?name= hry zadarmo

get.php?query= stiahnuť cs

search.php?ok= herné servery

Hackovanie s Google

Alexander Antipov

Vyhľadávací nástroj Google (www.google.com) poskytuje veľa možností vyhľadávania. Všetky tieto funkcie sú neoceniteľným vyhľadávacím nástrojom pre prvého používateľa internetu a zároveň ešte mocnejšou zbraňou invázie a ničenia v rukách ľudí so zlými úmyslami, medzi ktoré patria nielen hackeri, ale aj nepočítačoví zločinci. a dokonca aj teroristov.

(9475 zobrazení za 1 týždeň)

Denis Batrankov

denisNOSPAMixi.ru

Pozor:Tento článok nie je návodom na akciu. Tento článok je napísaný pre vás, správcov WEB servera, aby ste stratili falošný pocit, že ste v bezpečí a konečne pochopíte zákernosť tohto spôsobu získavania informácií a pustíte sa do ochrany svojej stránky.

Úvod

Napríklad som našiel 1670 strán za 0,14 sekundy!

2. Zadáme ďalší riadok, napríklad:

inurl:"súbor_autorizovaného_používateľa.txt"o niečo menej, ale to už stačí na stiahnutie zadarmo a na hádanie hesiel (pomocou rovnakého John The Ripper). Nižšie uvediem niekoľko ďalších príkladov.

Musíte si teda uvedomiť, že vyhľadávač Google navštívil väčšinu internetových stránok a uložil informácie na nich obsiahnuté. Tieto informácie uložené vo vyrovnávacej pamäti vám umožňujú získať informácie o webe a obsahu webu bez priameho spojenia s webom, stačí sa len ponoriť do informácií, ktoré sú interne uložené spoločnosťou Google. Okrem toho, ak informácie na stránke už nie sú dostupné, informácie vo vyrovnávacej pamäti môžu byť stále zachované. Pre túto metódu stačí poznať nejaký kľúč Google slová. Táto technika sa nazýva Google Hacking.

Prvýkrát sa informácia o Google Hacking objavila na mailing listu Bugtruck pred 3 rokmi. V roku 2001 túto tému nastolil francúzsky študent. Tu je odkaz na tento list http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. Uvádza prvé príklady takýchto žiadostí:

1) Index /admin

2) Index /hesla

3) Index /mail

4) Index / +banques +filetype:xls (pre Francúzsko...)

5) Index / +passwd

6) Index súboru/password.txt

Táto téma vyvolala veľký hluk v anglickej časti internetu pomerne nedávno: po článku Johnnyho Longa uverejnenom 7. mája 2004. Pre kompletnejšiu štúdiu o Google Hacking vám odporúčam prejsť na stránku tohto autora http://johnny.ihackstuff.com. V tomto článku vás chcem len informovať.

Kto ho môže použiť:

- Novinári, špióni a všetci ľudia, ktorí radi strkajú nos do cudzích vecí, to môžu využiť na hľadanie kompromitujúcich dôkazov.

- Hackeri hľadajúci vhodné ciele na hackovanie.

Ako funguje Google.

Ak chcete pokračovať v konverzácii, dovoľte mi pripomenúť vám niektoré kľúčové slová používané v dopytoch Google.

Hľadajte pomocou znamienka +

Google z vyhľadávania vylúči podľa neho nedôležité slová. Napríklad opytovacie slová, predložky a členy v anglický jazyk: napríklad sú, z, kde. Zdá sa, že v ruštine Google považuje všetky slová za dôležité. Ak je slovo vylúčené z vyhľadávania, Google o ňom píše. Aby Google začal vyhľadávať stránky s týmito slovami, musíte pred ne pridať znak + bez medzery pred slovom. Napríklad:

eso + základ

Hľadať podľa znamienka -

Ak Google nájde veľké množstvo stránok, z ktorých chcete vylúčiť stránky s určitými témami, môžete prinútiť Google, aby hľadal iba stránky, ktoré neobsahujú určité slová. Aby ste to dosiahli, musíte tieto slová označiť tak, že pred každé umiestnite znak - bez medzery pred slovom. Napríklad:

rybolov - vodka

Hľadajte pomocou znaku ~

Možno budete chcieť vyhľadať nielen zadané slovo, ale aj jeho synonymá. Ak to chcete urobiť, pred slovom uveďte symbol ~.

Nájdenie presnej frázy pomocou dvojitých úvodzoviek

Google hľadá na každej stránke všetky výskyty slov, ktoré ste napísali do reťazca dopytu, a nezáleží mu na relatívnej pozícii slov, hlavná vec je, že všetky zadané slová sú na stránke súčasne ( toto je predvolená akcia). Ak chcete nájsť presnú frázu, musíte ju dať do úvodzoviek. Napríklad:

"kniha"

Ak chcete mať aspoň jedno zo zadaných slov, musíte zadať logická operácia výslovne: ALEBO. Napríklad:

bezpečnosť knihy ALEBO ochrana

Okrem toho môžete použiť znak * vo vyhľadávacom reťazci na označenie ľubovoľného slova a. reprezentovať akúkoľvek postavu.

Hľadanie slov pomocou ďalších operátorov

Existujú operátory vyhľadávania, ktoré sú špecifikované vo vyhľadávacom reťazci vo formáte:

operátor:hľadaný_výraz

Medzery vedľa dvojbodky nie sú potrebné. Ak za dvojbodku vložíte medzeru, zobrazí sa chybové hlásenie a pred ňou ich Google použije ako pravidelný reťazec Na vyhľadávanie.

Existujú skupiny ďalších operátorov vyhľadávania: jazyky - uveďte, v akom jazyku chcete vidieť výsledok, dátum - obmedzte výsledky za posledné tri, šesť alebo 12 mesiacov, výskyty - uveďte, kde v dokumente musíte hľadať reťazec: všade, v názve, v URL, doménach - vyhľadať zadanú stránku alebo naopak vylúčiť z vyhľadávania, bezpečné vyhľadávanie - zablokovať stránky obsahujúce zadaný typ informácií a odstrániť ich zo stránok s výsledkami vyhľadávania.

Niektorí operátori však nepotrebujú ďalší parameter, napríklad dotaz " vyrovnávacia pamäť: www.google.com"" možno volať ako úplný hľadaný reťazec a niektoré kľúčové slová naopak vyžadujú hľadané slovo, napríklad " site:www.google.com pomoc". Vo svetle našej témy sa pozrime na nasledujúce operátory:

Operátor |

Popis |

Vyžaduje dodatočný parameter? |

hľadať iba stránky špecifikované v search_term |

||

hľadať iba v dokumentoch s typom search_term |

||

nájsť stránky obsahujúce hľadaný výraz v názve |

||

nájdite stránky obsahujúce všetky slová search_term v názve |

||

nájsť stránky, ktoré vo svojej adrese obsahujú slovo search_term |

||

nájsť stránky obsahujúce všetky slová search_term v ich adrese |

Operátor miesto: obmedzuje vyhľadávanie iba na zadanú lokalitu a môžete zadať nielen Doménové meno ale aj IP adresu. Zadajte napríklad:

Operátor typ súboru: obmedzuje vyhľadávanie na súbory určitého typu. Napríklad:

Od dátumu uverejnenia článku môže Google vyhľadávať do 13 rôznych formátov súbory:

- Adobe Portable Document Format (pdf)

- Adobe PostScript (ps)

- Lotus 1-2-3 (týždeň 1, týždeň 2, týždeň 3, týždeň 4, týždeň 5, týždeň, týždeň, týždeň)

- Lotus Word Pro (lwp)

- MacWrite (mw)

- Microsoft Excel(xls)

- Microsoft PowerPoint (ppt)

- Microsoft Word(doc)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (wri)

- Formát RTF (rtf)

- Záblesk rázovej vlny(swf)

- Text (ans, txt)

Operátor odkaz: zobrazí všetky stránky, ktoré ukazujú na zadanú stranu.

Vždy musí byť zaujímavé vidieť, koľko miest na internete o vás vie. Skúsime:

Operátor vyrovnávacia pamäť: zobrazuje verziu stránky uloženú vo vyrovnávacej pamäti Google tak, ako vyzerala google najnovšie navštívil túto stránku raz. Vezmeme každú často sa meniacu stránku a pozrieme sa:

Operátor názov: hľadá zadané slovo v názve stránky. Operátor allintitle: je rozšírenie - hľadá všetkých zadaných pár slov v názve stránky. Porovnaj:

intitle:let na mars

intitle:flight intitle:on intitle:mars

allintitle:let na mars

Operátor inurl: spôsobí, že Google zobrazí všetky stránky obsahujúce zadaný reťazec v adrese URL. allinurl: hľadá všetky slová v adrese URL. Napríklad:

allinurl:acid_stat_alerts.php

Tento príkaz je užitočný najmä pre tých, ktorí nemajú SNORT – aspoň vidia, ako to funguje na skutočnom systéme.

Metódy hackovania Google

Zistili sme teda, že pomocou kombinácie vyššie uvedených operátorov a kľúčových slov môže začať zbierať každý potrebné informácie a hľadať zraniteľné miesta. Tieto techniky sa často označujú ako Google Hacking.

mapa stránok

Pomocou príkazu site: môžete zobraziť všetky odkazy, ktoré Google našiel na stránke. Stránky, ktoré sú dynamicky vytvárané skriptami, sa zvyčajne neindexujú pomocou parametrov, takže niektoré lokality používajú filtre ISAPI, takže odkazy nie sú vo forme /clanok.asp?num=10&dst=5, ale s lomkami /článok/abc/num/10/dst/5. Robí sa to preto, aby sa zabezpečilo, že stránka je vo všeobecnosti indexovaná vyhľadávacími nástrojmi.

Vyskúšajme:

stránka: www.whitehouse.gov whitehouse

Google si myslí, že každá stránka na webe obsahuje slovo whitehouse. To je to, čo používame na získanie všetkých stránok.

Existuje aj zjednodušená verzia:

stránka: whitehouse.gov

A najlepšie na tom je, že súdruhovia z whitehouse.gov ani nevedeli, že sme si prezreli štruktúru ich stránky a pozreli sa aj do cache stránok, ktoré si Google pre seba stiahol. To sa dá použiť na štúdium štruktúry stránok a prezeranie obsahu bez toho, aby ste si to všimli.

Zoznam súborov v adresároch

Webové servery môžu namiesto toho zobrazovať zoznamy adresárov servera obyčajný HTML stránky. Zvyčajne sa to robí s cieľom prinútiť používateľov vybrať a stiahnuť konkrétne súbory. V mnohých prípadoch však správcovia nemajú v úmysle zobraziť obsah adresára. Je to spôsobené nesprávnou konfiguráciou servera alebo absenciou hlavnej stránky v adresári. Vďaka tomu má hacker šancu nájsť v adresári niečo zaujímavé a použiť to na svoje účely. Aby ste našli všetky takéto stránky, stačí si všimnúť, že všetky obsahujú v názve slová: index of. Ale keďže index slov neobsahuje iba takéto stránky, musíme dopyt spresniť a zohľadniť kľúčové slová na samotnej stránke, takže dopyty ako:

intitle:index.nadradeného adresára

intitle:index.veľkosti mena

Keďže väčšina zoznamov v adresároch je zámerných, môže byť pre vás ťažké nájsť nesprávne umiestnené záznamy na prvýkrát. Ale aspoň už môžete použiť výpisy na definovanie WEB verzie server, ako je popísané nižšie.

Získanie verzie webového servera.

Pred začatím akéhokoľvek hackerského útoku je vždy užitočné poznať verziu webového servera. Opäť vďaka Google je možné získať tieto informácie bez pripojenia k serveru. Ak sa pozorne pozriete na výpis adresára, uvidíte, že je tam zobrazený názov WEB servera a jeho verzia.

Apache1.3.29 – ProXad Server na trf296.free.fr Port 80

Skúsený správca môže tieto informácie zmeniť, ale spravidla je to pravda. Na získanie týchto informácií teda stačí poslať žiadosť:

intitle:index.of server.at

Ak chcete získať informácie pre konkrétny server, upravíme požiadavku:

intitle:index.of server.at site:ibm.com

Alebo naopak, hľadáme servery bežiace na konkrétnej verzii servera:

intitle:index.of Apache/2.0.40 Server at

Túto techniku môže hacker použiť na nájdenie obete. Ak má napríklad exploit pre určitú verziu WEB servera, môže ho nájsť a vyskúšať existujúci exploit.

Verziu servera môžete získať aj pohľadom na stránky, ktoré sú predvolene nainštalované pri inštalácii novej verzie webového servera. Ak chcete napríklad zobraziť testovaciu stránku Apache 1.2.6, stačí zadať

intitle:Test.stránky.pre.Apache to.fungovalo!

Niektoré operačné systémy navyše okamžite inštalujú a spúšťajú WEB server počas inštalácie. Niektorí používatelia si to však ani neuvedomujú. Prirodzene, ak vidíte, že niekto neodstránil predvolenú stránku, potom je logické predpokladať, že počítač nebol podrobený žiadnej konfigurácii a je pravdepodobne zraniteľný voči útokom.

Skúste vyhľadať stránky IIS 5.0

allintitle:Vitajte v internetových službách Windows 2000

V prípade IIS môžete určiť nielen verziu servera, ale aj Verzia systému Windows a servisný balík.

Ďalším spôsobom, ako zistiť verziu WEB servera, je vyhľadať manuály (stránky pomocníka) a príklady, ktoré je možné štandardne nainštalovať na stránku. Hackeri našli pomerne veľa spôsobov, ako použiť tieto komponenty na získanie privilegovaného prístupu na stránku. Preto musíte tieto komponenty odstrániť na mieste výroby. Nehovoriac o tom, že prítomnosťou týchto komponentov môžete získať informácie o type servera a jeho verzii. Napríklad, nájdime príručku Apache:

inurl:manuálne moduly direktív Apache

Používanie Google ako CGI skenera.

CGI skener alebo WEB skener je nástroj na vyhľadávanie zraniteľných skriptov a programov na serveri obete. Tieto nástroje musia vedieť, čo majú hľadať, preto majú celý zoznam zraniteľných súborov, napríklad:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Každý z týchto súborov môžeme nájsť s Google, pričom spolu s názvom súboru vo vyhľadávacom reťazci použijeme aj slová index of alebo inurl: môžeme nájsť stránky so zraniteľnými skriptami, napríklad:

allinurl:/random_banner/index.cgi

S dodatočnými znalosťami by hacker mohol zneužiť zraniteľnosť skriptu a použiť túto zraniteľnosť na prinútenie skriptu, aby obsluhoval akýkoľvek súbor uložený na serveri. Napríklad súbor s heslom.

Ako sa chrániť pred napadnutím cez Google.

1. Nenahrávajte dôležité údaje na WEB server.

Aj keď ste údaje odoslali dočasne, môžete na ne zabudnúť, inak bude mať niekto čas tieto údaje nájsť a vziať, kým ich vymažete. Nerob to. Existuje mnoho ďalších spôsobov prenosu údajov, ktoré ich chránia pred krádežou.

2. Skontrolujte svoju stránku.

Pomocou popísaných metód preskúmajte svoje stránky. Pravidelne kontrolujte svoje stránky, či sa na stránke http://johnny.ihackstuff.com nenachádzajú nové metódy. Pamätajte, že ak chcete automatizovať svoje akcie, musíte získať špeciálne povolenie od spoločnosti Google. Ak si pozorne prečítate http://www.google.com/terms_of_service.html, potom sa zobrazí fráza: Do systému Google nesmiete odosielať žiadne automatizované dopyty bez výslovného súhlasu spoločnosti Google vopred.

3. Možno nebudete potrebovať Google na indexovanie vašej lokality alebo jej časti.

Google vám umožňuje odstrániť odkaz na váš web alebo jeho časť z jeho databázy, ako aj odstrániť stránky z vyrovnávacej pamäte. Okrem toho môžete zakázať vyhľadávanie obrázkov na vašej stránke, zakázať zobrazovanie krátkych častí stránok vo výsledkoch vyhľadávania Všetky možnosti odstránenia stránky sú popísané na stránke http://www.google.com/remove.html. K tomu musíte potvrdiť, že ste naozaj vlastníkom tejto stránky alebo vložiť na stránku značky resp

4. Použite súbor robots.txt

To je známe vyhľadávače pozrite sa do súboru robots.txt v koreňovom adresári stránky a neindexujte tie časti, ktoré sú označené slovom Zakázať. Môžete to použiť, aby ste zabránili indexovaniu časti lokality. Ak sa napríklad chcete vyhnúť indexovaniu celej lokality, vytvorte súbor robots.txt obsahujúci dva riadky:

User-agent: *

zakázať: /

Čo sa ešte stane

Aby sa vám život nezdal ako med, na záver poviem, že existujú stránky, ktoré sledujú ľudí, ktorí pomocou vyššie uvedených metód hľadajú diery v skriptoch a WEB serveroch. Príkladom takejto stránky je

Aplikácia.

Trochu sladké. Vyskúšajte sami jednu z nasledujúcich možností:

1. #mysql dump filetype:sql - vyhľadávanie výpisov databázy údaje mySQL

2. Súhrnná správa o zraniteľnosti hostiteľa – ukáže vám, aké zraniteľnosti našli iní ľudia

3. phpMyAdmin spustený na inurl:main.php – toto vynúti zatvorenie ovládania cez panel phpmyadmin

4. Nie je určené na dôvernú distribúciu

5. Podrobnosti požiadavky na serverové premenné riadiaceho stromu

6. Beh v detskom režime

7. Túto správu vytvoril WebLog

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs - možno niekto potrebuje konfiguračné súbory firewallu? :)

10. intitle:index.financii.xls - hmm....

11. intitle:Index dbconvert.exe chatov - icq chat logs

12. intext: Analýza návštevnosti Tobiasa Oetikera

13. intitle: Štatistika používania pre Generated by Webalizer

14. intitle:štatistika pokročilých webových štatistík

15. intitle:index.of ws_ftp.ini - konfigurácia ws ftp

16. inurl:ipsec.secrets má spoločné tajomstvá - tajný kľúč - dobrý nález

17. inurl:main.php Vitajte v phpMyAdmin

18. inurl:server-info Informácie o serveri Apache

19. site:edu admin známky

20. ORA-00921: neočakávaný koniec SQL príkazu - získajte cesty

21. názov:index.trillian.ini

22. intitle:Index pwd.db

23. intitle:index.ľudí.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. intitle:Index .mysql_history

27. intitle:index of intext:globals.inc

28. intitle:index.správcov.pwd

29. intitle:Index.of etc shadow

30. intitle:index.secring.pgp

31. inurl:config.php dbuname dbpass

32. inurl:perform filetype:ini

Školiace centrum "Informzaschita" http://www.itsecurity.ru - popredné špecializované centrum v oblasti vzdelávania informačná bezpečnosť(Licencia Moskovského výboru pre vzdelávanie č. 015470, štátna akreditácia č. 004251). Jediný oprávnený Tréningové centrum spoločnosti internetová bezpečnosť Systems a Clearswift v Rusku a krajinách SNŠ. Autorizované školiace stredisko spoločnosti Microsoft (špecializácia na bezpečnosť). Školiace programy sú koordinované so Štátnou technickou komisiou Ruska, FSB (FAPSI). Potvrdenia o štúdiu a vládne dokumenty o profesionálnom rozvoji.

SoftKey je jedinečná služba pre kupujúcich, vývojárov, predajcov a affiliate partnerov. Okrem toho ide o jeden z najlepších online obchodov so softvérom v Rusku, na Ukrajine, v Kazachstane, ktorý zákazníkom ponúka široký sortiment, množstvo spôsobov platby, rýchle (často okamžité) spracovanie objednávky, sledovanie procesu vybavenia objednávky v osobnej časti, rôzne zľavy z obchodu a výrobcov ON.

Tento článok bude v prvom rade užitočný pre začínajúcich optimalizátorov, pretože pokročilejší by o nich už mali vedieť všetko. Aby bolo možné tento článok použiť s maximálnou účinnosťou, je žiaduce presne vedieť, ktoré slová je potrebné povýšiť na správne pozície. Ak si ešte nie ste istý zoznamom slov alebo používate službu na návrh kľúčových slov, je to trochu mätúce, ale môžete na to prísť.

Dôležité! Buďte si istí, že Google si to dobre uvedomuje bežných používateľov ich nepoužije a na pomoc sa uchýlia len špecialisti na propagáciu. Google preto môže mierne skresliť poskytnuté informácie.

Operátor intitle:

Použitie: názov: slovo

Príklad: intitle: propagácia stránky

Popis: Pri použití tohto operátora dostanete zoznam stránok, ktoré obsahujú v názve (nadpise) slovo, o ktoré máte záujem, v našom prípade je to celé slovné spojenie „propagácia webu“. Všimnite si, že za dvojbodkou by nemala byť medzera. Názov stránky je dôležitý pri hodnotení, preto berte nadpisy vážne. Pri použití tejto premennej viete odhadnúť približný počet súťažiacich, ktorí chcú byť aj pri tomto slove na popredných miestach.

Operátor Inurl:

Použitie: inurl:phrase

Príklad: inurl: výpočet nákladov na optimalizáciu pre vyhľadávače

Popis: Tento príkaz zobrazí stránky alebo stránky, ktoré majú vo svojej adrese URL pôvodné kľúčové slovo. Všimnite si, že za dvojbodkou by nemala byť medzera.

Operátor Inanchor:

Použitie: ukotvenie: fráza

Príklad: inanchor:seo knihy

Popis: Použitie tohto operátora vám pomôže zobraziť stránky, ktoré sú prepojené s použitým kľúčovým slovom. Toto je veľmi dôležitý príkaz, ale vyhľadávače sa bohužiaľ zdráhajú zdieľať tieto informácie so SEO zo zrejmých dôvodov. Existujú služby Linkscape a Majestic SEO, ktoré sú ochotné vám tieto informácie poskytnúť za poplatok, ale buďte si istí, že informácie stoja za to.

Tiež je potrebné pripomenúť, že Google teraz venuje čoraz väčšiu pozornosť „dôvere“ stránky a menej a menej množstvu odkazov. Samozrejme, odkazy sú stále jedným z najdôležitejších faktorov, ale „dôvera“ hrá čoraz dôležitejšiu úlohu.

Kombinácia dvoch premenných poskytuje dobré výsledky, napríklad intitle:inanchor promotion:website promotion. A čo vidíme, vyhľadávač nám ukáže hlavných konkurentov, ktorých názov stránky obsahuje slovo „propagácia“ a prichádzajúce odkazy s kotvou „propagácia stránky“.

Bohužiaľ táto kombinácia neumožňuje zistiť „dôveru“ domény, čo je, ako sme už povedali, veľmi dôležitý faktor. Napríklad veľa starších firemných stránok nemá toľko odkazov ako ich mladší konkurenti, ale majú veľa starých odkazov, ktoré vytiahnu tieto stránky na popredné miesta vo výsledkoch vyhľadávania.

Prevádzkovateľ stránky:

Použitie: lokalita: adresa lokality

Príklad: stránka: www.aweb.com.ua

Popis: Pomocou tohto príkazu môžete vidieť zoznam stránok, ktoré vyhľadávací nástroj indexuje a o ktorých vie. Používa sa hlavne na spoznávanie stránok konkurentov a ich analýzu.

výpis z vyrovnávacej pamäte:

Použitie: cache: adresa stránky

Príklad: vyrovnávacia pamäť: www.aweb.com.ua

Popis: Tento príkaz zobrazuje „snímku“ stránky od poslednej návštevy robota a vo všeobecnosti, ako vidí obsah stránky. Kontrolou dátumu vyrovnávacej pamäte stránky môžete určiť, ako často roboty navštevujú stránku. Čím je stránka autoritatívnejšia, tým častejšie ju roboty navštevujú, a teda čím menej autoritatívna (podľa Google) stránka, tým menej často roboty fotia stránku.

Cache je veľmi dôležitá pri nákupe odkazov. Čím bližšie je dátum uloženia stránky do vyrovnávacej pamäte k dátumu zakúpenia odkazu, tým rýchlejšie bude váš odkaz indexovaný vyhľadávacím nástrojom. systém Google. Niekedy sa ukázalo, že sa našli stránky s vekom vyrovnávacej pamäte 3 mesiace. Kúpou odkazu na takejto stránke len vyhodíte peniaze, pretože je dosť možné, že odkaz nikdy nebude indexovaný.

Operátor odkazu:

Použitie: link:url

Príklad: odkaz: www.aweb.com.ua

Popis: Operátor odkazu: vyhľadáva a zobrazuje stránky, ktoré odkazujú na zadanú adresu URL. Mohlo by to byť ako Hlavná stránka stránky a interné.

Súvisiaci operátor:

Použitie: related:url

Príklad: súvisiace: www.aweb.com.ua

Popis: Príkaz related: zobrazuje stránky, o ktorých si vyhľadávací nástroj myslí, že sú podobné zadanej stránke. Pre človeka nemusia mať všetky výsledné stránky nič podobné, no pre vyhľadávač áno.

Info operátor:

Použitie: info:url

Príklad: informácie: www.aweb.com.ua

Popis: Pri použití tohto operátora budeme môcť získať informácie o stránke, ktorá je známa vyhľadávač. Môže to byť autor, dátum vydania a ďalšie. Okrem toho na stránke vyhľadávania Google ponúka niekoľko akcií naraz, ktoré môže s touto stránkou robiť. Alebo, jednoduchšie, navrhne použitie niektorých operátorov, ktoré sme opísali vyššie.

Operátor Allintitle:

Použitie: allintitle:phrase

Príklad: allintitle:propagácia na webe

Popis: Ak začneme Vyhľadávací dopyt z tohto slova dostaneme zoznam stránok, ktorých názov obsahuje celú frázu. Ak sa napríklad pokúsime vyhľadať slovo allintitle:aweb promotion, dostaneme zoznam stránok, ktoré majú v názve obe tieto slová. A vôbec nie je potrebné, aby chodili jeden po druhom, dajú sa nájsť rôzne miesta hlavička.

Operátor Allintext:

Použitie: allintext:slovo

Príklad: allintext:optimalizácia

Popis: Tento operátor hľadá všetky stránky, ktoré obsahujú zadané slovo v tele textu. Ak skúsime použiť optimalizáciu allintext:aweb, zobrazí sa nám zoznam stránok, v ktorých texte sa tieto slová vyskytujú. To znamená, že nie celá fráza je „optimalizácia webu“, ale obe slová sú „optimalizácia“ a „web“.

Spustite stiahnutý súbor dvojitým kliknutím (musíte mať virtuálny prístroj ).

3. Anonymita pri kontrole stránky na SQL injekcie

Nastavenie Tor a Privoxy v Kali Linuxe

[Sekcia vo vývoji]

Nastavenie Tor a Privoxy v systéme Windows

[Sekcia vo vývoji]

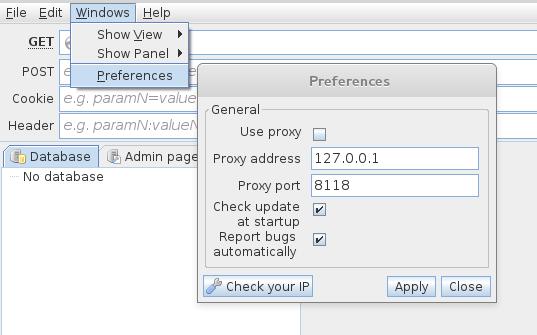

jSQL Injection proxy nastavenia

[Sekcia vo vývoji]

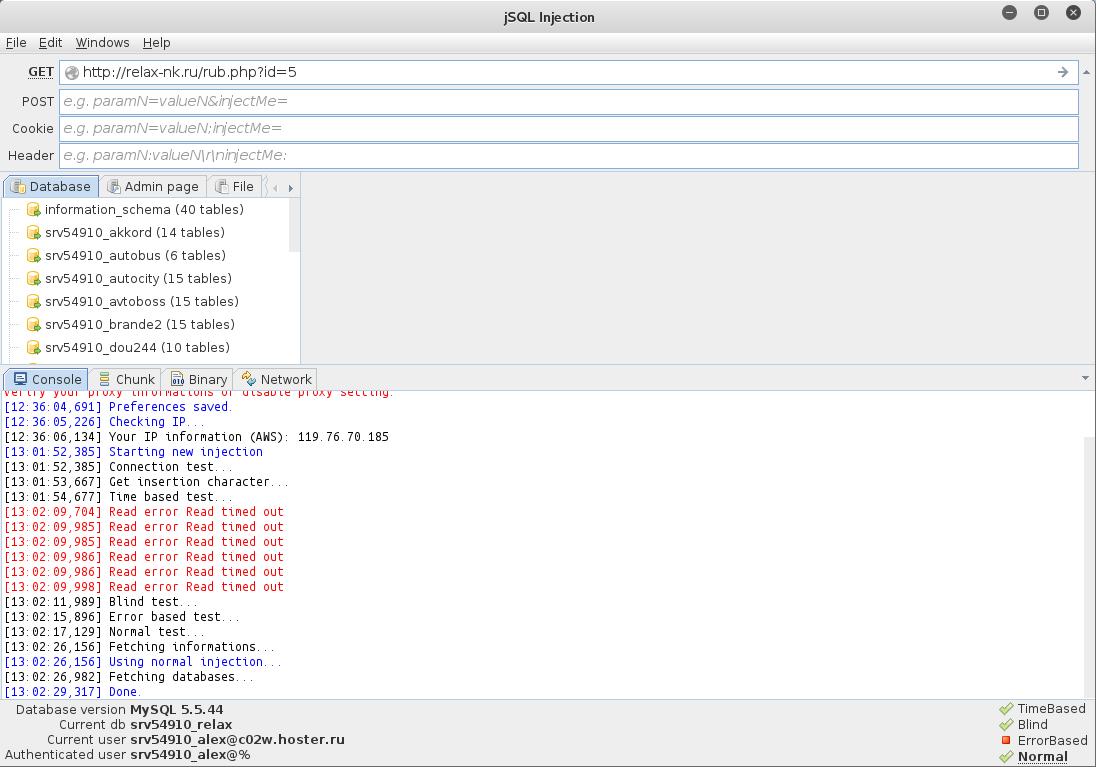

4. Kontrola stránky pre SQL injection pomocou jSQL Injection

Práca s programom je mimoriadne jednoduchá. Stačí zadať adresu stránky a stlačiť ENTER.

Nasledujúca snímka obrazovky ukazuje, že stránka je zraniteľná voči trom typom SQL injekcií naraz (informácie o nich sú uvedené v pravom dolnom rohu). Kliknutím na názvy injekcií môžete prepínať použitú metódu:

Tiež sme už zobrazili existujúce databázy.

Môžete vidieť obsah každej tabuľky:

Zvyčajne najzaujímavejšou časťou tabuliek sú poverenia správcu.

Ak máte šťastie a našli ste údaje správcu, tak je ešte priskoro na radosť. Musíte tiež nájsť admin panel, kde tieto údaje zadať.

5. Hľadajte správcov pomocou jSQL Injection

Ak to chcete urobiť, prejdite na ďalšiu kartu. Tu sa stretávame so zoznamom možných adries. Na kontrolu môžete vybrať jednu alebo viac stránok:

Výhodou je, že nemusíte používať iné programy.

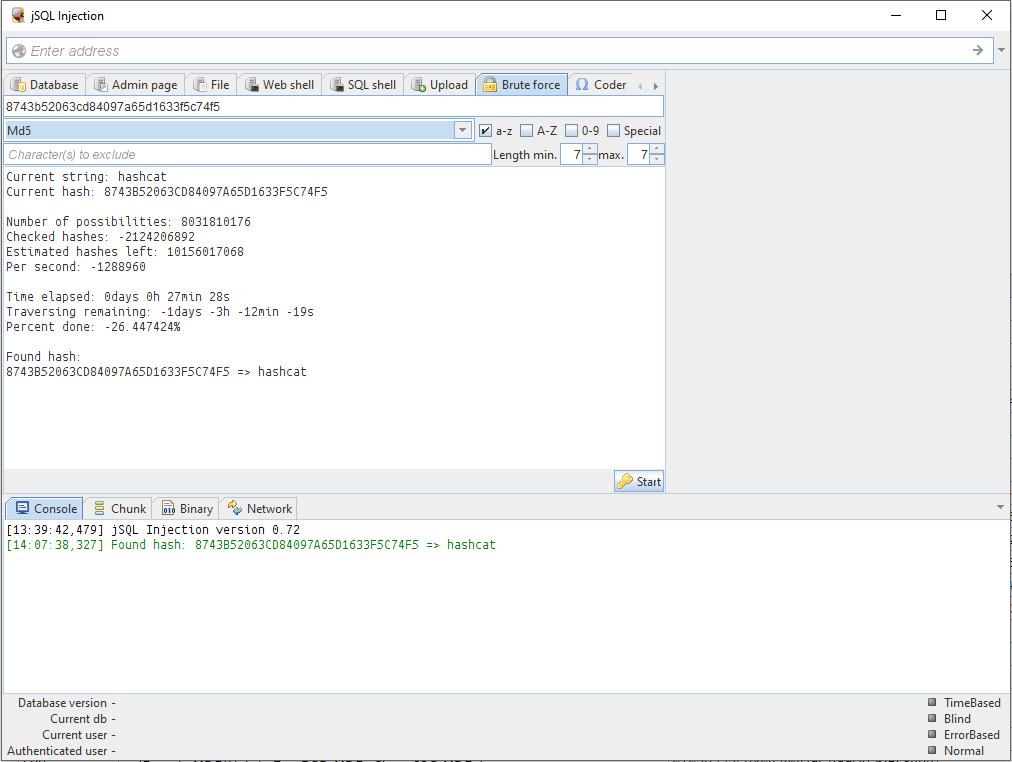

Bohužiaľ, nie je veľa neopatrných programátorov, ktorí ukladajú heslá v čistom texte. Pomerne často v reťazci hesla vidíme niečo ako

8743b52063cd84097a65d1633f5c74f5

Toto je hash. Môžete to dešifrovať hrubou silou. A… jSQL Injection má zabudovaný bruteforcer.

6. Hrubé vynútenie hash s jSQL Injection

Nepochybnou výhodou je, že nemusíte hľadať ďalšie programy. Existuje podpora pre mnohé z najpopulárnejších hashov.

Toto nie je najlepšia možnosť. Ak sa chcete stať guruom v dešifrovaní hashov, odporúča sa kniha „“ v ruštine.

Ale samozrejme, keď nie je po ruke iný program alebo nie je čas na štúdium, príde vhod jSQL Injection so zabudovanou funkciou brute-force.

Existujú nastavenia: môžete nastaviť, ktoré znaky sú zahrnuté v hesle, rozsah dĺžky hesla.

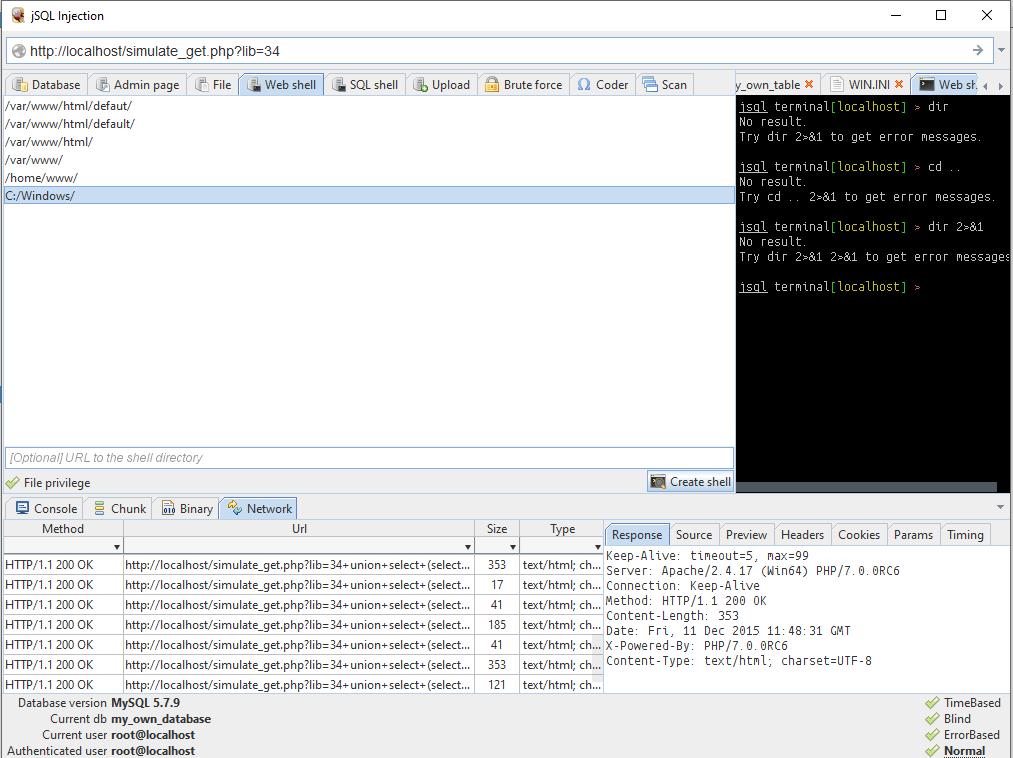

7. Operácie so súbormi po detekcii injekcie SQL

Okrem operácií s databázami - ich čítanie a úprava, ak sa zistia injekcie SQL, možno vykonať nasledujúce operácie so súbormi:

- čítanie súborov na serveri

- nahrávanie nových súborov na server

- nahrávanie shellov na server

A to všetko je implementované v jSQL Injection!

Existujú obmedzenia - server SQL musí mať práva na súbory. Primerané správcov systému sú zakázané a majú prístup systém súborov nie je možné získať.

Prítomnosť privilégií k súborom sa dá ľahko skontrolovať. Prejdite na jednu zo záložiek (čítanie súborov, vytvorenie shellu, nahranie nového súboru) a skúste vykonať jednu z uvedených operácií.

Ešte veľmi dôležitá poznámka – musíme poznať presnú absolútnu cestu k súboru, s ktorým budeme pracovať – inak nebude fungovať nič.

Pozrite si nasledujúcu snímku obrazovky:

Na každý pokus o prácu so súborom odpovedá: Žiadne privilégium FILE(žiadne privilégiá k súborom). A tu sa nedá nič robiť.

Na každý pokus o prácu so súborom odpovedá: Žiadne privilégium FILE(žiadne privilégiá k súborom). A tu sa nedá nič robiť.

Ak namiesto toho máte inú chybu:

Problém so zápisom do [názov_adresára]

To znamená, že ste nesprávne zadali absolútnu cestu, kam chcete súbor zapísať.

Na to, aby človek zvolil absolútnu cestu, musí aspoň vedieť operačný systém na ktorom beží server. Ak to chcete urobiť, prejdite na kartu Sieť.

Takýto záznam (reťazec Win64) nám dáva dôvod predpokladať, že máme čo do činenia s OS Windows:

Keep-Alive: timeout=5, max=99 Server: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Pripojenie: Keep-Alive Metóda: HTTP/1.1 200 OK Obsah-Dĺžka: 353 Dátum: Pia, 11. december 2015 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Content-Type: text/html; znaková sada=UTF-8

Tu máme nejaký Unix (*BSD, Linux):

Transfer-Encoding: chunked Dátum: Pi, 11 Dec 2015 11:57:02 GMT Metóda: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Connection: keep-alive Content-Type: text/html X- Poháňané: PHP/5.3.29 Server: Apache/2.2.31 (Unix)

A tu máme CentOS:

Metóda: HTTP/1.1 200 OK Vyprší: štvrtok, 19. novembra 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Pripojenie: keep-alive X-Cache-Lookup: MISS z t1.hoster.ru:6666 Server: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS z t1.hoster.ru Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Pragma: no-cache Date: Pi, 11 Dec 2015 12:08:54 GMT Transfer-Encoding: chunked Content-Type: text/html; charset=WINDOWS-1251

V systéme Windows je typický priečinok lokality C:\Server\data\htdocs\. Ale v skutočnosti, ak niekto „uvažoval“ o vytvorení servera v systéme Windows, potom je veľmi pravdepodobné, že táto osoba nepočula nič o privilégiách. Preto by ste mali začať skúšať priamo z adresára C: / Windows /:

Ako vidíte, všetko išlo perfektne hneď na prvýkrát.

Ale samotné jSQL Injection shell vyvolávajú moje pochybnosti. Ak máte privilégiá k súborom, môžete niečo nahrať pomocou webového rozhrania.

8. Hromadná kontrola stránok pre SQL injekcie

A dokonca aj jSQL Injection má túto funkciu. Všetko je veľmi jednoduché - nahrajte zoznam stránok (možno importovať zo súboru), vyberte tie, ktoré chcete skontrolovať, a kliknutím na príslušné tlačidlo spustite operáciu.

Výstup pomocou jSQL Injection

jSQL Injection je dobrý, výkonný nástroj na nájdenie a následné použitie SQL injekcií nájdených na stránkach. Jeho nesporné výhody: jednoduché použitie, vstavané súvisiace funkcie. jSQL Injection môže byť najlepším priateľom začiatočníka pri analýze webových stránok.

Z nedostatkov by som poznamenal nemožnosť úpravy databáz (aspoň ja som túto funkcionalitu nenašiel). Ako pri všetkých nástrojoch s grafickým rozhraním, nemožnosť použitia v skriptoch možno pripísať nevýhodám tohto programu. Napriek tomu je aj v tomto programe možná určitá automatizácia - vďaka vstavanej funkcii hromadnej kontroly miesta.

jSQL Injection sa používa oveľa pohodlnejšie ako sqlmap. Ale sqlmap podporuje viac druhov SQL injection, má možnosti firewallu súborov a niektoré ďalšie funkcie.

Zrátané a podčiarknuté: jSQL Injection - najlepší priateľ začínajúci hacker.

Pomoc k tomuto programu v Encyklopédii Kali Linux nájdete na tejto stránke: http://kali.tools/?p=706

Dedičnosť je mechanizmus pre objekt orientované programovanie, ktorý umožňuje opísať novú triedu na základe existujúcej (nadradenej) triedy.

Trieda, ktorá je odvodená od inej, sa nazýva podtrieda. Tento vzťah sa zvyčajne popisuje pomocou pojmov „rodič“ a „dieťa“. Podradená trieda je odvodená od rodiča a dedí jej vlastnosti: vlastnosti a metódy. Typicky podtrieda pridáva novú funkčnosť k funkcionalite rodičovskej triedy (nazývanej aj nadtrieda).

Ak chcete vytvoriť podtriedu, musíte v deklarácii triedy použiť kľúčové slovo extends, za ktorým nasleduje názov triedy, z ktorej chcete dediť:

vek = $vek; ) function add_age () ( $this->age++; ) ) // deklarujeme zdedenú triedu class my_Cat extends Cat ( // definujeme našu vlastnú metódu podtriedy function sleep() ( echo "

Zzzzz..."; ) ) $kitty = new my_Cat(10); // zavolanie zdedenej metódy $kitty->add_age(); // prečítanie hodnoty zdedenej vlastnosti echo $kitty->age; // volanie vlastnú metódu podtriedy $ kitty->sleep(); ?>

Podtrieda zdedí prístup ku všetkým metódam a vlastnostiam nadradenej triedy, pretože sú typu public . To znamená, že pre inštancie triedy my_Cat môžeme zavolať metódu add_age() a získať prístup k vlastnosti $age, aj keď sú definované v triede cat. Aj vo vyššie uvedenom príklade podtrieda nemá svoj vlastný konštruktor. Ak podtrieda nedeklaruje svoj vlastný konštruktor, potom sa pri vytváraní inštancií podtriedy automaticky zavolá konštruktor nadtriedy.

Všimnite si, že podtriedy môžu prepísať vlastnosti a metódy. Definovaním podtriedy zabezpečíme, že jej inštancia je určená najprv charakteristikami podradenej triedy a potom rodičovskej triedy. Aby ste to lepšie pochopili, zvážte príklad:

vek"; ) ) trieda moja_Macka rozširuje Cat (verejný $vek = 10; ) $mačiatko = nová moja_Mačka; $mačiatko->foo(); ?>

Keď sa volá $kitty->foo(), interpret PHP nemôže nájsť takúto metódu v triede my_Cat, preto sa použije implementácia tejto metódy uvedenej v triede Cat. Podtrieda však definuje svoju vlastnú vlastnosť $age, takže keď sa k nej pristúpi v metóde $kitty->foo(), interpret PHP nájde túto vlastnosť v triede my_Cat a použije ju.

Keďže sme sa už venovali téme špecifikovania typu argumentov, zostáva povedať, že ak je ako typ špecifikovaná rodičovská trieda, potom budú k dispozícii na použitie aj všetci potomkovia pre metódu, pozrite si nasledujúci príklad:

foo(new my_Cat); ?>

S inštanciou triedy my_Cat môžeme zaobchádzať, ako keby to bol objekt typu Cat , t.j. môžeme odovzdať objekt typu my_Cat metóde foo() triedy Cat a všetko bude fungovať ako má.

vyhlásenie rodiča

V praxi môže byť potrebné, aby podtriedy rozšírili funkčnosť metód rodičovských tried. Rozšírením funkčnosti prepísaním metód nadtriedy si podtriedy zachovávajú schopnosť prvého vykonania programovací kód nadradenú triedu a potom pridajte kód, ktorý implementuje ďalšie funkcie. Pozrime sa, ako sa to dá urobiť.

Ak chcete volať požadovanú metódu z nadradenej triedy, musíte sa na túto triedu obrátiť prostredníctvom deskriptora. PHP na tento účel poskytuje nadradené kľúčové slovo. Príkaz rodičov umožňuje podtriedam pristupovať k metódam (a konštruktorom) rodičovskej triedy a pridávať ich k existujúcej funkcionalite. Na odkazovanie na metódu v kontexte triedy sa používajú symboly " :: " (dve dvojbodky). Syntax rodičovského príkazu:

Parent::parent_class metóda

Tento konštrukt zavolá metódu definovanú v nadtriede. Po takomto volaní môžete umiestniť svoj vlastný programový kód, ktorý pridá nové funkcie:

titulok = $titul; $this->price = $cena; ) ) class new_book extends book ( public $pages; function __construct($title, $price, $pages) ( // volanie metódy konštruktora rodiča nadradenej triedy::__construct($title, $price); // inicializácia vlastnosť definovaná v podtriede $this->pages = $pages; ) ) $obj = new new_book("abc", 35, 500); echo "Kniha: $obj->title

Cena: $obj->cena

Stránky: $obj->pages"; ?>

Keď podradená trieda definuje svoj vlastný konštruktor, PHP automaticky nezavolá konštruktor rodičovskej triedy. Toto sa musí vykonať manuálne v konštruktore podtriedy. Podtrieda najskôr zavolá konštruktor svojej nadradenej triedy vo svojom konštruktore, odovzdá potrebné argumenty na inicializáciu, vykoná ju a potom sa vykoná kód, ktorý implementuje dodatočnú funkcionalitu, v tomto prípade inicializuje vlastnosť podtriedy.

Kľúčové slovo rodič je možné použiť nielen v konštruktoroch, ale aj v akejkoľvek inej metóde, ktorej funkčnosť chcete rozšíriť, môžete to dosiahnuť volaním metódy rodičovskej triedy:

meno)."; return $str; ) ) class my_Cat rozširuje Cat ( public $vek = 5; funkcia getstr() ( $str = parent::getstr(); $str .= "

Vek: ($this->age) years."; return $str; ) ) $obj = new my_Cat; echo $obj->getstr(); ?>

Tu sa najskôr zavolá metóda getstr() z nadtriedy, ktorej hodnota sa priradí premennej a následne sa vykoná zvyšok kódu definovaného v metóde podtriedy.

Teraz, keď sme prebrali základy dedenia, môžeme sa konečne pozrieť na viditeľnosť vlastností a metód.

verejné, chránené a súkromné: kontrola prístupu

Až do tohto bodu sme explicitne deklarovali všetky nehnuteľnosti ako verejné (public). A tento typ prístupu je štandardne nastavený pre všetky metódy.

Členovia triedy môžu byť vyhlásení za verejných (verejných), chránených (chránených) a súkromných (uzavretých). Pozrime sa na rozdiel medzi nimi:

- Komu verejnosti(verejné) vlastnosti a metódy sú prístupné z akéhokoľvek kontextu.

- Komu chránené(chránené) vlastnosti a metódy sú prístupné buď z triedy, ktorá obsahuje, alebo z jej podtriedy. Žiadny externý kód k nim nemá povolený prístup.

- Údaje triedy môžete zneprístupniť volajúcemu programu pomocou kľúčové slovo súkromné(ZATVORENÉ). K takýmto vlastnostiam a metódam je možné pristupovať iba z triedy, v ktorej sú deklarované. Ani podtriedy tejto triedy nemajú prístup k takýmto údajom.

verejný - verejný prístup:

ahoj"; ) ) $obj = nový človek; // prístup od volajúceho echo "$obj->vek"; // Platné $obj->say(); // Platné?>private - prístup len z metód triedy:

vek"; ) ) $obj = nový človek; // žiadny priamy prístup k súkromným údajom od ozveny volajúceho "$obj->vek"; // Chyba! prístup odmietnutý! // súkromné údaje však možno vygenerovať $obj pomocou metóda ->say(); // Platné?>chránený - chránený prístup:

Chránený modifikátor vyzerá presne ako súkromný modifikátor z pohľadu volajúceho programu: zakazuje prístup k dátam objektu zvonku. Na rozdiel od súkromných však umožňuje pristupovať k údajom nielen z metód svojej triedy, ale aj z metód podtriedy.